はじめに

Cisco TALOS により定期的にリリースされている SRU(Sourcefire Rule Update)の適用により、脅威からの高度な保護を実現できますが、お客様の運用状況により、特定なトラフィックを検知・ドロップしたい要望が発生します。

本ドキュメントでは、実際の動作確認例として 特定な文字列(username)を含んでいる HTTP response packet を検知・ドロップするための Custom Local Snort Rule の設定と確認方法を紹介します。

本ドキュメントは、Cisco Firepower Management Center for VMWare バージョン 6.4.0、Cisco Firepower Threat Defense Virtual for VMware バージョン 6.4.0を用いて確認、作成しております。

なお、Custom Local Snort Rule の作成やそのサポートなどは TAC サポート対象外となるため、本ドキュメントは参考に留め、お客様の判断と責任のもと 当カスタムルールの作成や管理をして頂けますようお願いします。

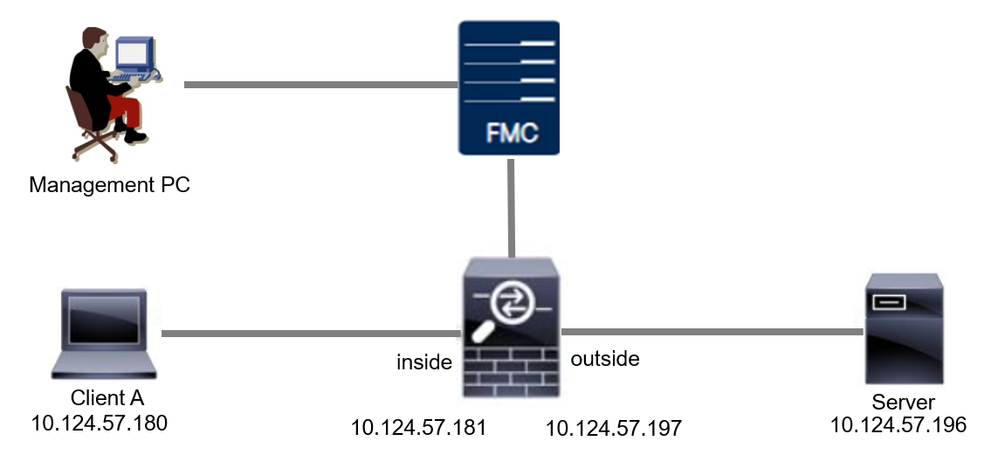

構成例

本ドキュメントは、以下の構成で、動作確認例を紹介します。

設定例

以下は HTTP クライアントから HTTP サーバー側に"username"文字列を含んでいる test.txt ファイルへのアクセスを実施する場合、HTTP response packet をマーチングするための Custom Local Snort Rule の設定例を紹介します。

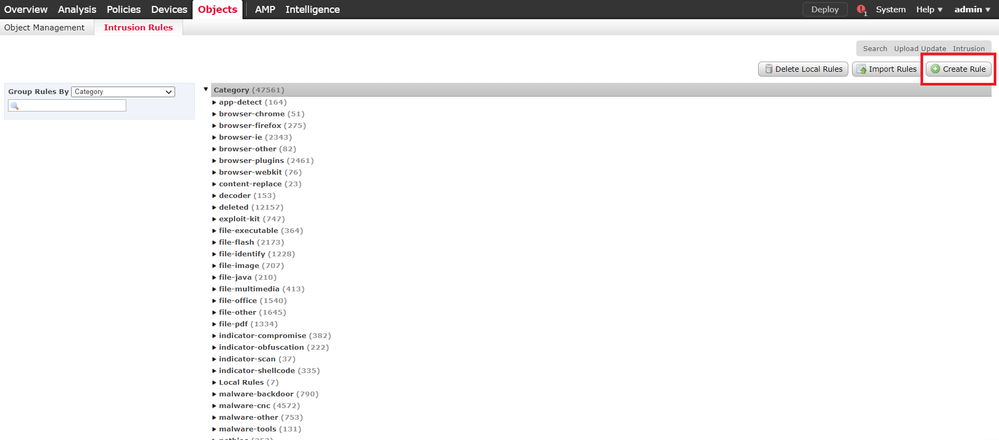

1. "username"文字列を含んでいる HTTP response packet にマーチングするための Custom Local Snort Rule を新規作成します。

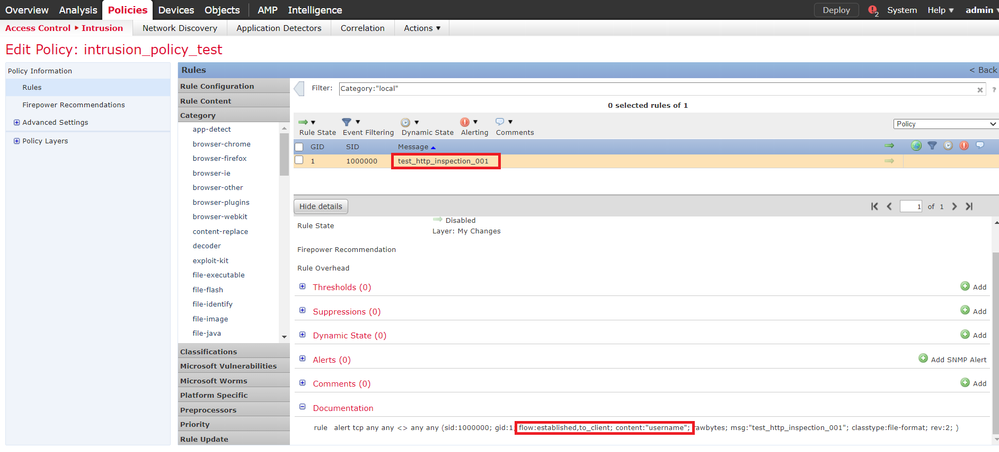

2. Custom Local Snort Rule の Detection Options を以下の通りに設定します。

- Flow:Established=To Client

- Content:Raw Data=username

3. Intrusion Policy で、新規作成された Custom Local Snort Rule の状態を確認します。

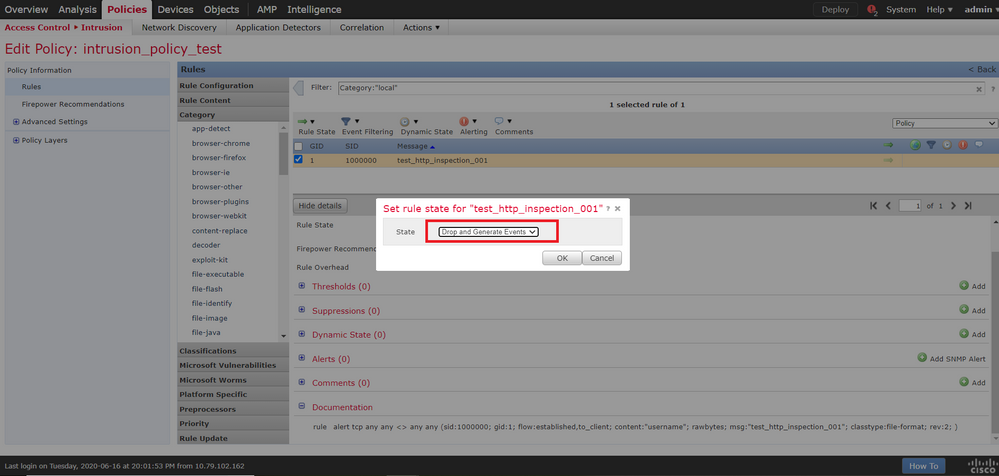

4. Custom Local Snort Rule の Rule State を Drop and Generate Events に変更します。

5. 設定内容の保存とデプロイを実施します。

動作確認例

以下は上記の Custom Local Snort Rule をトリガーしない・する場合の FMC と FTD の動作確認例を紹介します。

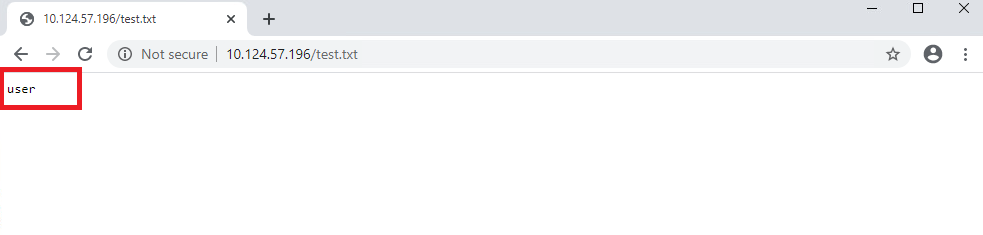

1. HTTP Server側の test.txt ファイルの中身は "user" である場合に、HTTP Client から HTTP Server の test.txt ファイルへのアクセスが正常に行われることを確認します。

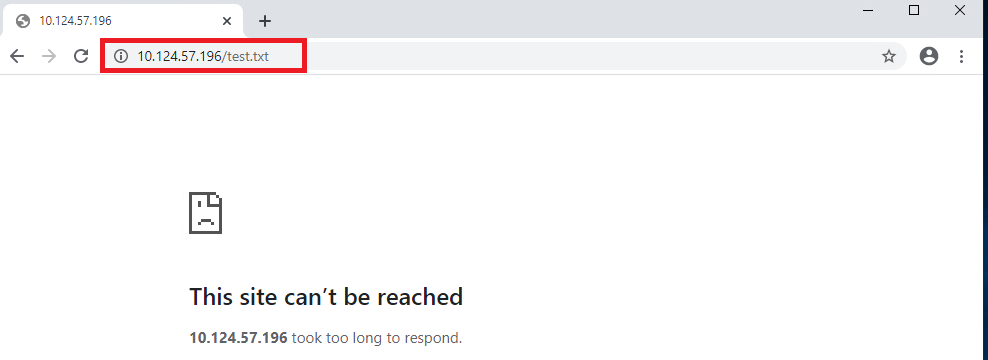

2. HTTP Server 側の test.txt ファイルの中身を "username" に変更し、再度、HTTP Client から HTTP Server の test.txt ファイルへのアクセスを実施し、HTTP 通信ができないことを確認します。

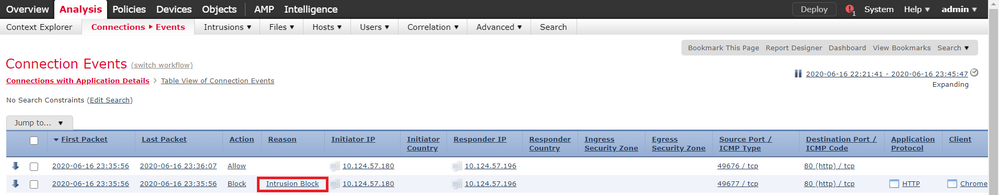

3. Custom Local Snort Rule に紐付ける ACP により生成された Connection Event を確認します。

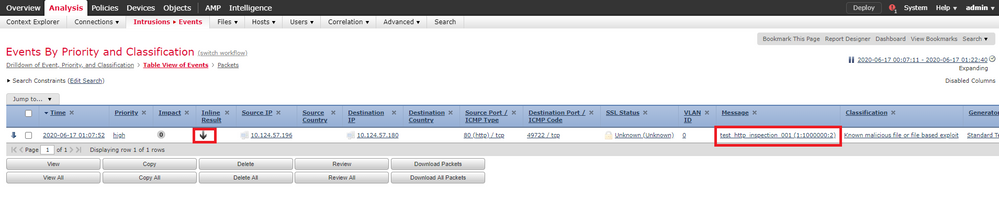

4. Custom Local Snort Rule によりドロップされた通信に該当する Intrusion Event を確認します。

参考情報

Firepower System / Firepower Threat Defense (FTD) トラブルシューティング

https://community.cisco.com/t5/-/-/ta-p/3161733

Cisco Secure Firewall (FTD) - how to ※FTD情報 まとめサイト

https://community.cisco.com/t5/-/-/ta-p/5024782