はじめに

FMCにて、ConnectionイベントやMalwareイベントを確認する際には、GUIにアクセスいただき、Analysisタブからご確認されていると思います。

ただ、この方法だとEventsを確認しながら何か他のFMC操作を行う際に不便な場合が多いかと思いますので、本ドキュメントではEventsをExportする方法について記載いたします。

また、各種Eventに起因した問題をトラブルシューティングするためには、Eventsのスクリーンショットではなく、こちらでご案内している方法でExportした情報をご提供いただけると、全体的な状況等を把握しやすくなるため、弊社TACお問い合わせ時のご参考にいただければと思います。

本ドキュメントは、以下の構成での確認結果を元に作成しております。

- Cisco Firepower Management Center 6.2.3

ただしバージョンアップに伴い、本ドキュメントで取り扱っている挙動が変更される可能性もございますため、あらかじめご了承ください。

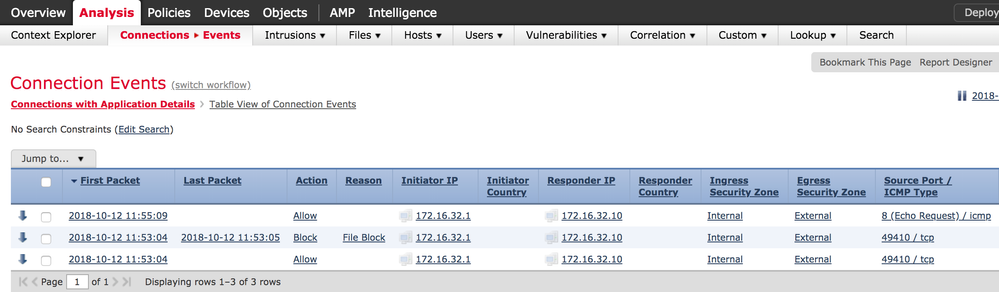

まず、FMCのGUIにアクセスいただき、Eventsを確認します。

以下の例では、Connection Eventsを確認しており、ICMPとHTTPのイベントが確認できます。

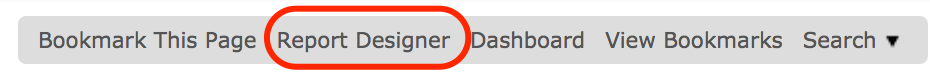

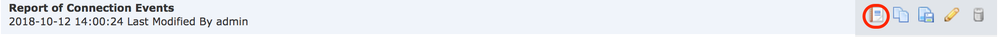

ここで右上にあるReport Designerをクリックします。

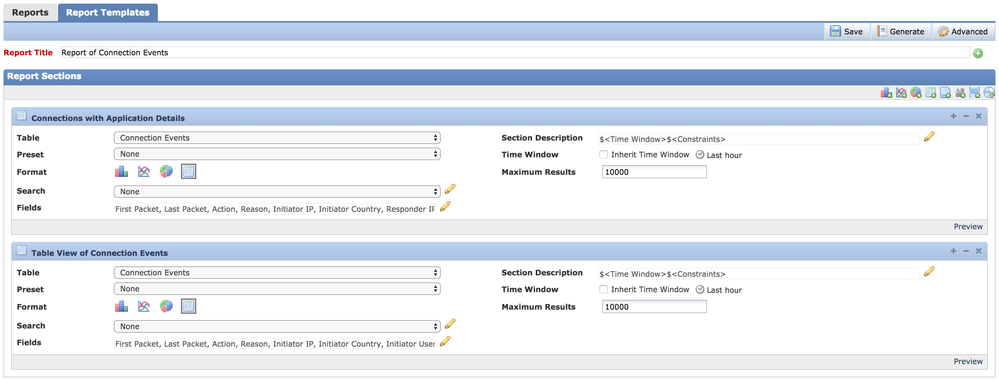

その後、Report Templateの編集画面が表示されるため、そのままGenerateボタンをクリックします。

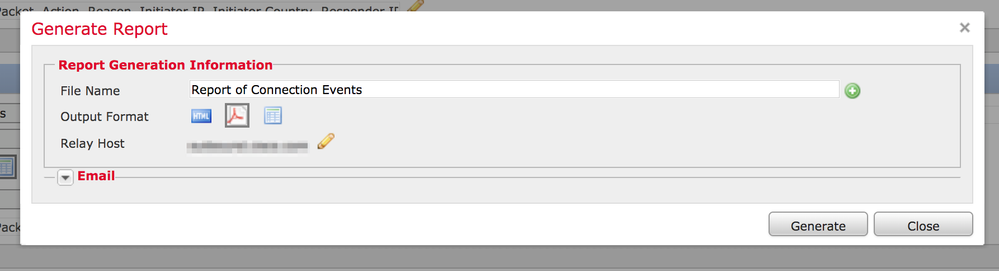

すると、出力ファイル名や出力形式を指定するポップアップが表示されるので、そこでGenerateをクリックします。

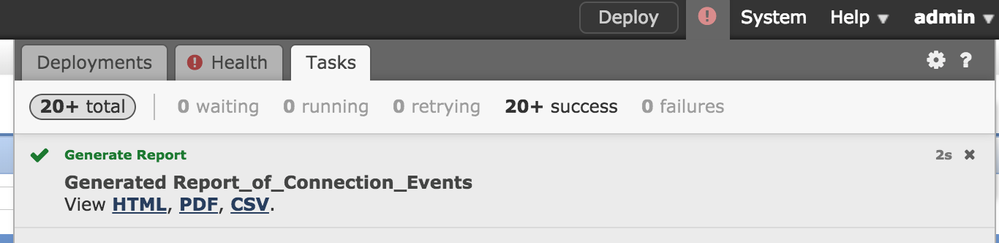

しばらくするとTasksにて結果とダウンロードリンクが確認できますので、そちらからダウンロードすることが可能となります。以下の例では、HTML,PDF,CSVの3形式でGenerateした結果となります。

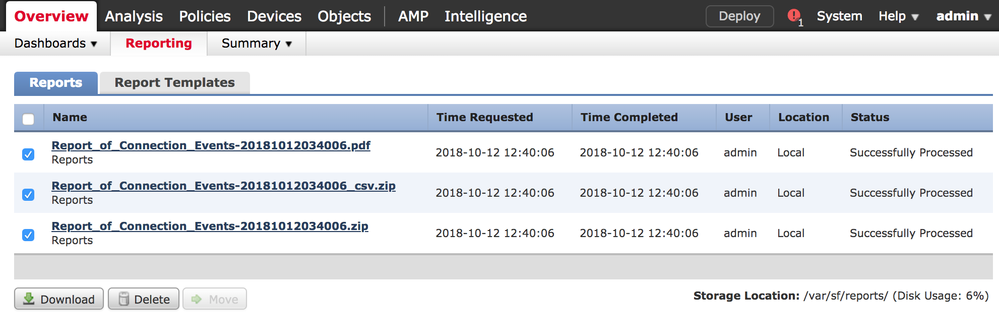

また、過去にGenerateしたReportも[Overview > Reporting > Reports]にて確認およびダウンロードいただけるのと同時に、不要となったReportについては削除いただくことも可能です。

Reports機能では、ReportをGenerateする際の抽出条件や出力結果を変更することも可能です。

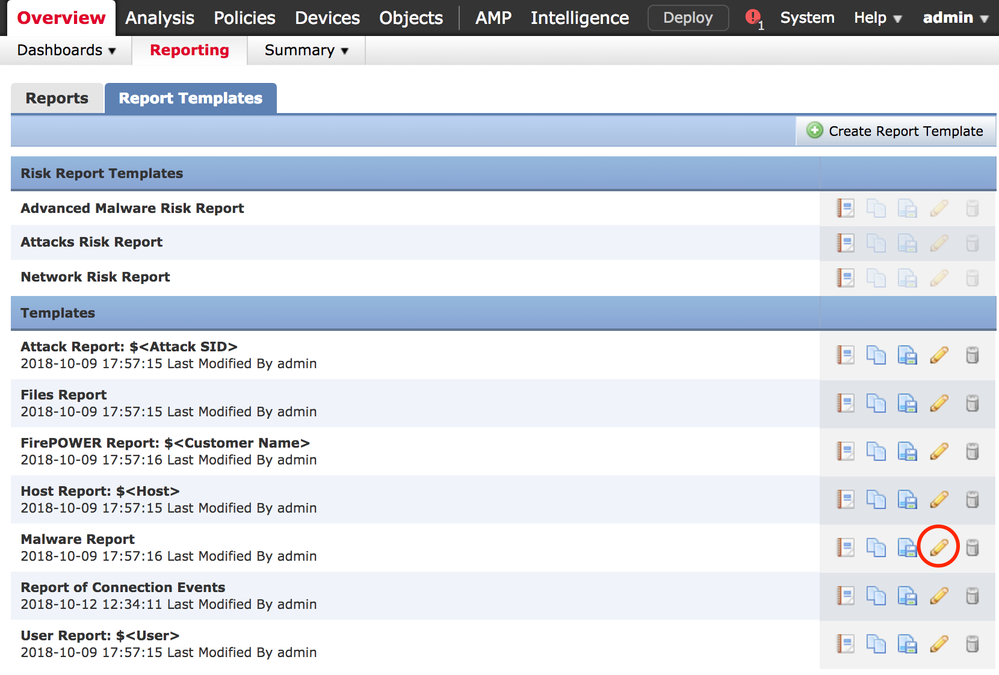

[Overview > Reporting > Report Templates]にて、先ほどGenerateしたTemplateの編集ボタンをクリックします。

※既存のTemplateを変更したくない場合はCopyボタンでの編集をお薦めいたします。

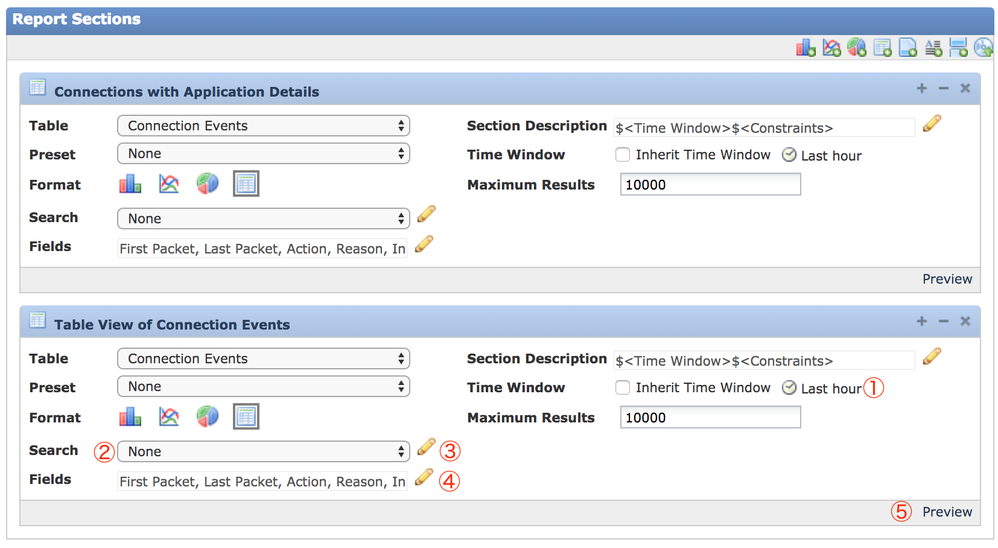

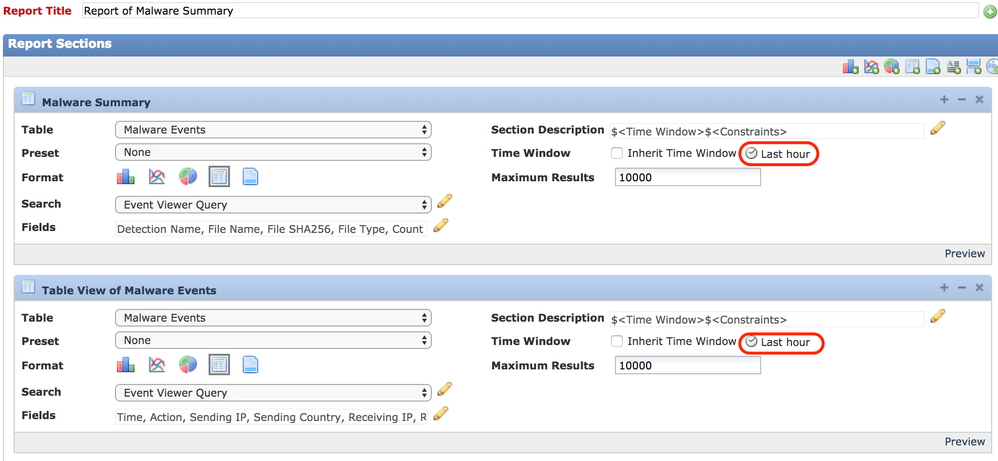

抽出に便利そうな設定部分について以下の通りとなりますが、状況に応じて他の設定も指定いただければと思います。

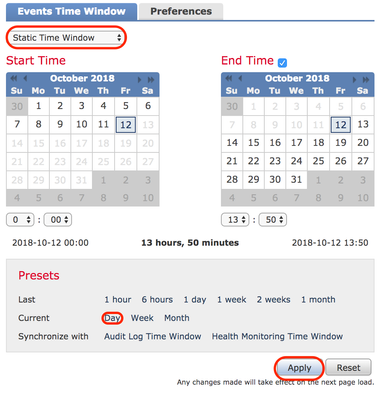

① : 時間による条件指定

② : 既存のSearch Ruleによる条件指定

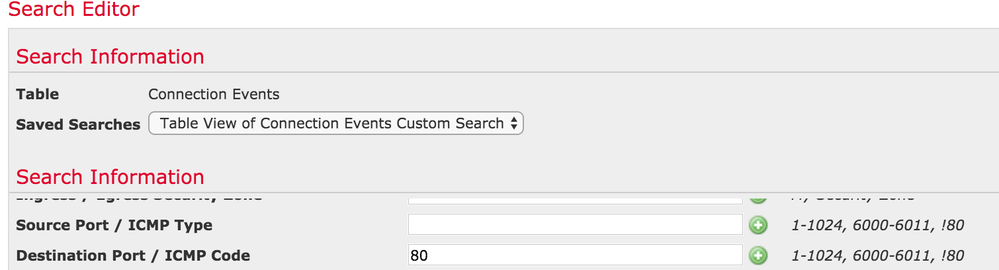

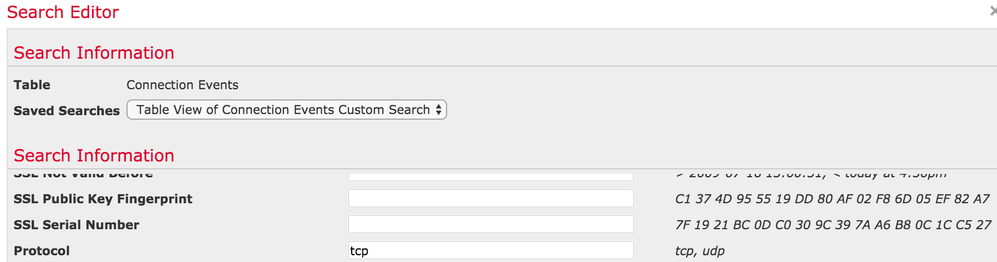

③ : 詳細・複雑な条件指定

④ : 出力列の指定

⑤ : 出力結果のプレビューを表示

以下はConnection Eventのうち、本日分のHTTP(TCP/80)のみを抽出する設定例となります。

①にて、Static Time WindowのCurrent Dayを指定します。

③にて、"Destination Port / ICMP Code"に80を、"Protocol"にtcpをそれぞれ指定します。

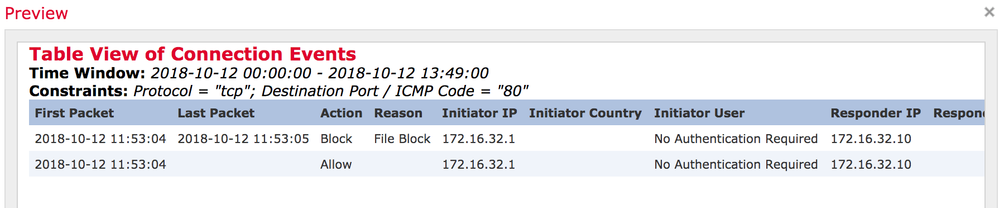

⑤をクリックしてプレビューを確認します。

本記事の最初の画像と比べて、ICMPのレコードが存在しないことが確認できます。

この結果が期待度通りであれば、プレビューを閉じた後、TemplateのSaveボタンをクリックしてください。

もう一度[Overview > Reporting > Report Templates]のタブをクリックするとTemplate一覧が表示されますので、この画面で対象のTemplateに対してGenerate Reportボタンをクリックします。

その後、上述したようなTasksからのダウンロードリンクや、[Overview > Reporting > Reports]からダウンロードしてください。

Events抽出の際にSearch Ruleを指定できますが、そのSearch結果の状態でReport Designerをクリックすると、Eventsの抽出条件をそのまま引き継ぐことができます。

ただしこの場合はTime WindowがTemplateのデフォルト設定となっているのでご注意ください。

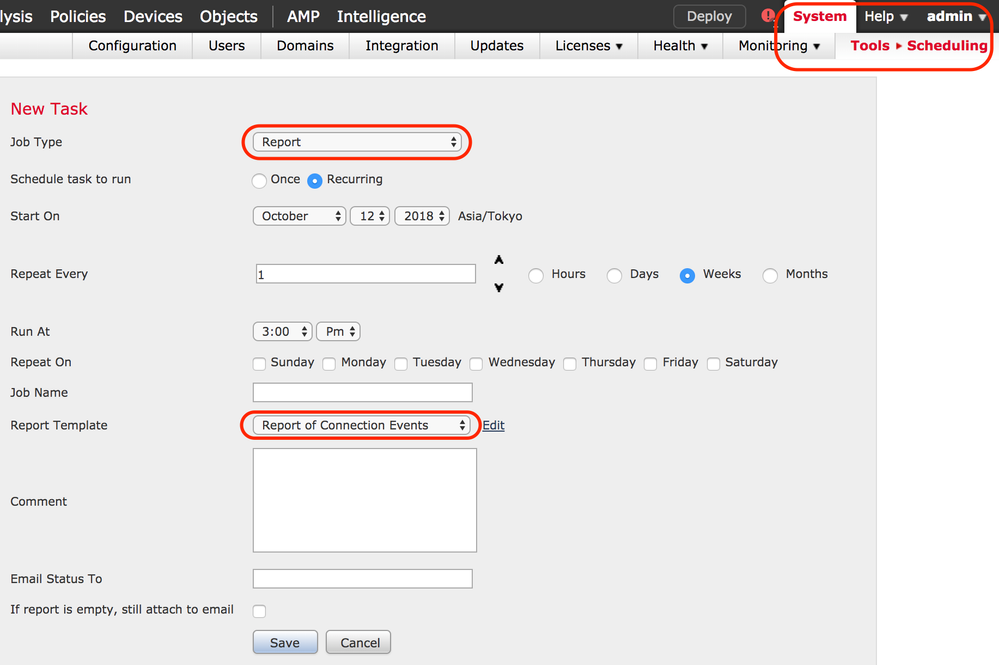

[System > Tools > Scheduling]にてAdd Taskをクリックし、JobTypeをReportとすることで作成済みのReport Templateに基づいたReportのGenerateをスケジューリングすることができます。

参考情報