一、始めに

Catalyst スイッチ IOS XE 16.X で 802.1X、MAB、TrustSec などを設定し、Downloadable ACL、Security Group Tag (SGT) 機能などを使用する場合は、SIFS (Switch Integrated Security Features) を設定する必要があります。

本稿では IOS XE 16.X で SISFにより Device Tracking を設定する方法について説明します。

Catalystスイッチの Device Tracking 機能はスイッチに接続されたデバイスを追跡する機能で、スイッチに “ip device tracking XXX”関連の設定を追加することにより使用できます(※1)。

しかし IOS XE 16.X からは Device Tracking の設定は SISF ベースの設定に移行しています(※2)。

SIFS の有効化にはスイッチのほかの関連機能により自動的に有効化する方法とマニュアル的に有効化する方法があります。本稿ではマニュアル的に有効化する方法について説明します。

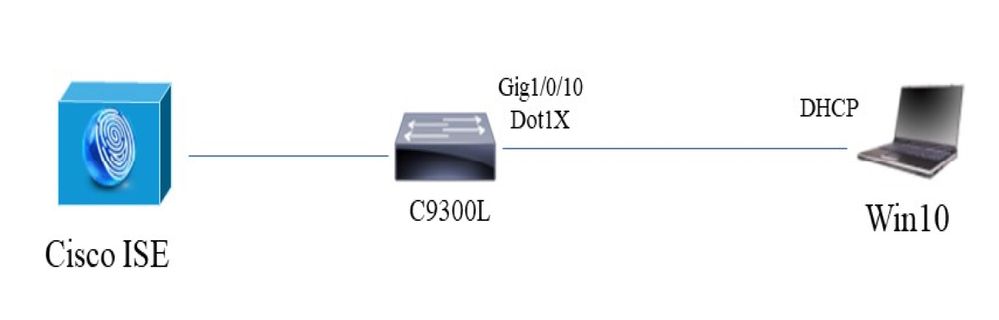

二、ネットワークト構成図と使用機器

図1 ネットワークトポロジー

図1 ネットワークトポロジー

本稿では以下のデバイスを使用しています:

|

スイッチ:Catalyst 9300L, 16.12.3a

認証サーバ: ISE 2.6

端末: Windows 10 PC

|

三、シナリオと設定方法

(1) SISF を設定しない場合

まずはSISFを設定しない状態で C9300L に Dot1X 認証を設定し、ISE により Win10 PC を認証します。

以下が C9300L での Dot1X 認証関連の設定となります。認証サーバ ISE 及び PC 側の設定は省略します。

|

aaa new-model

aaa group server radius ISE

server name ISE-1

aaa authentication dot1x default group ISE

aaa authorization network default group ISE

aaa accounting update newinfo

aaa accounting dot1x default start-stop group ISE

radius server ISE-1

address ipv4 1.180.130.61 auth-port 1812 acct-port 1813

aaa server radius dynamic-author

client 1.180.130.61 server-key cisco

dot1x system-auth-control

interface GigabitEthernet1/0/10

switchport access vlan 1356

switchport mode access

authentication order dot1x mab

authentication priority dot1x mab

authentication port-control auto

mab

dot1x pae authenticator

|

上記の設定で PC を認証させると Device Tracking が機能していないため、 IPv6/IPv4 アドレスが “Unknown” と表示されているのが確認できます。

|

C9300L#show authentication sessions interface gigabitEthernet 1/0/10 details

Interface: GigabitEthernet1/0/10

IIF-ID: 0x1760E5AD

MAC Address: 0090.ccef.b8db

IPv6 Address: Unknown

IPv4 Address: Unknown

User-Name: testuser1

Status: Authorized

Domain: DATA

Oper host mode: single-host

Oper control dir: both

Session timeout: N/A

Common Session ID: 5EFEB40100000012B5C634D0

Acct Session ID: 0x0000000a

Handle: 0xfa000008

Current Policy: POLICY_Gi1/0/10

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Security Status: Link Unsecured

Server Policies:

SGT Value: 16

Method status list:

Method State

dot1x Authc Success

|

(2) SISF による Device Tracking の設定

SISF により Device Tracking を設定するためには、まずグローバル設定にて device-tracking ポリシーを設定します。

以下の例では Device Tracking ポリシー Track_Policy1 を設定し、tracking を有効にしています。

|

device-tracking policy Track_Policy1

tracking enable

|

Device-Tracking ポリシーには上記の“tracking enable”以外にも使用 protocol の指定、最大アドレス数の指定なども設定できます。本稿ではデフォルトのままにします。

次にTrack_Policy1をDevice Trackingを有効にしたいインタフェース( 本稿では Gig1/0/10 ) に適用します。

|

interface GigabitEthernet1/0/10

device-tracking attach-policy Track_Policy1

|

上記の設定後 PC を再認証させるとスイッチが PC の IPv6/IPv4 アドレスを両方学習しているのが確認できます。

|

C9300L-1#$tication sessions interface gigabitEthernet 1/0/10 details

Interface: GigabitEthernet1/0/10

IIF-ID: 0x1BA82F82

MAC Address: 0090.ccef.b8db

IPv6 Address: fe80::e058:32e:1d7:c9e9

fd00:10:15:1:e058:32e:1d7:c9e9

fd00:10:15:1:2466:dbf2:a09f:aeb2

IPv4 Address: 192.168.56.106

User-Name: testuser1

Status: Authorized

Domain: DATA

Oper host mode: single-host

Oper control dir: both

Session timeout: N/A

Common Session ID: 5EFEB40100000014B5CE68F5

Acct Session ID: 0x0000000c

Handle: 0x8500000a

Current Policy: POLICY_Gi1/0/10

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Security Policy: Should Secure

Security Status: Link Unsecured

Server Policies:

SGT Value: 16

Method status list:

Method State

dot1x Authc Success

|

四、参考文献

※1 IP デバイス追跡(IPDT)の概要

https://www.cisco.com/c/ja_jp/support/docs/ip/address-resolution-protocol-arp/118630-technote-ipdt-00.html

※2 Cisco IOS XE Denali 16.1.1(Catalyst 3650 スイッチ) ソフトウェアコンフィギュレーションガイド

https://www.cisco.com/c/ja_jp/td/docs/switches/lan/catalyst3650/software/release/16-1/configuration_guide/b_161_consolidated_3650_cg/b_161_consolidated_3650_cg_chapter_01001000.html#concept_E39C0430D4F148F2937FCAFD2757A4B5