※ 2022 年 11 月 17 日現在の情報をもとに作成しています

1. はじめに

本記事では、ローミングコンピュータ (Roaming Client および AnyConnect Umbrella Roaming Security Module) が Windows PC にログインしている AD ユーザーを識別する方法の変更点について紹介します。

2. AD ユーザー アイデンティティについて

本題に入る前に、まずは Umbrella で使用される AD ユーザー アイデンティティについて説明します。

Umbrella では、基本的に DNS リクエストや Web リクエストがどのユーザー (またはどのコンピュータ、グループ、組織、ネットワーク etc.) から生成されたかにより、適用するポリシーを分けることが可能です。

この「誰」に該当するものを Umbrella ではアイデンティティと呼んでおり、AD ユーザーや AD ユーザーをグループ化した AD グループもアイデンティティの一種です。

AD ユーザーおよび AD グループをアイデンティティとして使用するには、必ずオンプレミスの AD または Azure AD などの情報源と何らかの形で連携する必要がありますが、Umbrella が提供している連携方法には大きく分けて以下の 2 種類があります。

|

連携方法

|

アイデンティティ

の情報源

|

利用できる

ポリシーの種類

|

利用できる

アイデンティティ

|

|

Virtual Appliance

|

オンプレミス AD

|

DNS ポリシー

|

AD ユーザー

AD グループ

AD コンピュータ

|

|

ローミングコンピュータ

|

オンプレミス AD

Azure AD

Okta

|

DNS ポリシー

Web ポリシー

|

AD ユーザー

AD グループ

|

本記事では、このうちのローミング コンピュータに焦点を当てています。

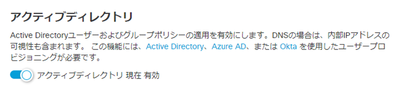

なお、ローミングコンピュータが AD ユーザー (および AD グループ) アイデンティティを使用するには、Umbrella Dashboard の導入 > ローミングコンピュータの設定画面で、アクティブディレクトリ機能 (通称 Identity Support) を有効にする必要があります。

3. AD ユーザーの識別方法

Umbrella は以下のいくつかの段階を経て、AD ユーザーを識別し、ポリシーを適用します。

- AD Connector や Cisco Umbrella User Management などのツールを使って、AD の情報源から Umbrella へ定期的にアイデンティティ情報を同期する

- Umbrella Dashboard のポリシー画面で、ポリシーとアイデンティティを関連付ける

- ローミングコンピュータ上で DNS リクエストや Web リクエストが生成された際、リクエスト パケットの中に AD ユーザー情報を埋め込んで、Umbrella (具体的には DNS サーバーまたは SWG) に転送する

- Umbrella はそれぞれの情報を比較することでアイデンティティを特定し、ポリシーを適用する

前者の 2 つは管理者の作業が伴うもので、後者の 2 つはシステムにより自動的に行われます。

なお、補足ですが、 同期される情報の中には AD グループおよび所属する AD ユーザー一覧が含まれており、AD グループ アイデンティティの特定には、その情報と埋め込まれた AD ユーザー情報を比較して行われます。

4. 変更点について

以下のサポート文書にあるとおり、Roaming Client 3.0.335 および AnyConnect 4.10 MR6 から、ローミングコンピュータがリクエスト パケットに埋め込む情報として UserPrincipalName が利用されるようになりました。

Umbrella Roaming Client for Windows Version 3.0.335

https://support.umbrella.com/hc/en-us/articles/10568746674580-Umbrella-Roaming-Client-for-Windows-Version-3-0-335

> UserPrincipalName is checked first instead of Active Directory GUID to retrieve user identity from the operating system

AnyConnect Roaming Security Module 4.10 MR6 (4.10.06079)

https://support.umbrella.com/hc/en-us/articles/10266103505812-AnyConnect-Roaming-Security-Module-4-10-MR6-4-10-06079-

> Windows: Use UserPrincipalName instead of Active Directory GUID to retrieve user identity from the operating system

これまでの Active Directory GUID (ObjectGUID) を使った方法の場合、特に Azure AD 環境においては、導入手順の中で、同期する情報の対象に ObjectGUID を含める追加作業が必要となっていました。

なお、この変更により、導入手順が一部簡略化されましたが、Umbrella そのものの動作に影響はありません。

変更内容の詳細については、以下の公開文書の前提条件を参照してください。

Provision Identities from Azure AD

https://docs.umbrella.com/deployment-umbrella/docs/provision-identities-from-azure-ad

また、具体的な手順の変更点については、Microsoft 社の以下のドキュメントを参照してください。

Tutorial: Configure Cisco Umbrella User Management for automatic user provisioning

https://learn.microsoft.com/en-us/azure/active-directory/saas-apps/cisco-umbrella-user-management-provisioning-tutorial

> Step 2. Import ObjectGUID attribute via Azure AD Connect (Optional)