はじめに

本ドキュメントでは、SD-WAN コントローラの証明書の期限切れが発生してしまった場合の対応について記載いたします。

なお、お使いいただいている証明書更新方式に応じた以下の記事をご確認いただいていることを前提に本記事は記載しております。

本記事での確認例、表示例は vManage 20.6 を用いています。

その他のバージョンとは細かい点が異なる可能性がございますので、ご承知おきをお願いいたします。

また、Cisco SD-WAN Self-Service Portal の画面については Cisco 社員が管理している Overlay を用いています。

証明書の期限切れが発生した際に発生する事象

SD-WAN コントローラの証明書の期限切れが発生するとすべての機器間での Control Connection の down が発生します。

あくまで Control Connection の down であるため、vManage GUI には問題なくログインができます。

vManage GUI 上ではすべての機器との Control Connection が down した状態であることが確認できます。

なお、設定次第ではございますが、デフォルトでは WAN Edge 間のユーザ通信は証明書期限切れ直後に停止することはございません。

OMP Graceful Restart 設定に応じた時間の経過後に停止します。

OMP Grraceful Restart については以下のガイドをご確認ください。

Routing Configuration Guide for vEdge Routers, Cisco SD-WAN Release 20.x / OMP Graceful Restart

Cisco SD-WAN Routing Configuration Guide, Cisco IOS XE Release 17.x / OMP Graceful Restart

証明書の期限切れが発生したかどうかの確認

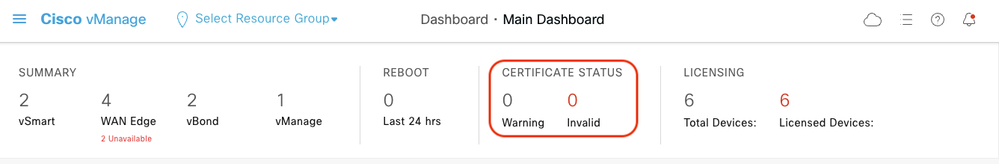

証明書の期限切れが発生したかどうかの確認方法は複数ありますが、vManage の Main Dashboard から確認するのが早いかと思います。

"CERTIFICATE STATUS" の Invalid のカウントが上がっていたら証明書の期限切れが発生しています。

証明書更新手順と必要な情報

証明書更新手順

証明書の期限切れが発生した場合の証明書更新手順は以下の通りです。

証明書更新方式が Cisco, Cisco Automated の場合とそれ以外で手順が異なります。

証明書更新方式が Cisco、Cisco Automated の場合

- vManage から vBond、vSmart にアクセスする際の IP アドレスを System IP アドレスから Public IP アドレスに変更

- vManage に対して "Generate CSR" を実行して証明書を更新

- vBond に対して "Generate CSR" を実行して証明書を更新 (vBond が 2 台以上ある場合は、まず 1 台のみ更新)

- vSmart に対して "Generate CSR" を実行して証明書を更新 (vSmart が 2 台以上ある場合は、まず 1 台のみ更新)

- 残りの vBond, vSmart の証明書を 1 台ずつ更新

証明書更新方式が Symantec、Symantech Automated、Manual の場合

- vManage から vBond、vSmart にアクセスする際の IP アドレスを System IP アドレスから Public IP アドレスに変更

- すべてのコントローラで "Generate CSR" を実行

- SR を open して生成した CSR の処理を依頼する (Symantec, Symantec Automated はここで終了です)

- 3. の結果入手した証明書を vManage GUI からインストール (Manual の場合)

vManage は正常に Control Connection を確立すると、外部からアクセス可能な Public IP アドレスではなく、System IP アドレスを証明書更新の際に用いるようになります。

しかし、証明書の期限切れが発生すると、System IP アドレスを用いた通信ができなくなるため、証明書更新のために Public IP アドレスでアクセスするように設定を変更する必要があります。

そのため、通常時の証明書更新とは異なり、Step 1. の手順が必要となります。

vBond、vSmart の Public IP アドレスの確認方法、および vManage 上での変更方法は後述する以下の節をご確認ください。

- vBond、vSmart の Public IP アドレスの確認方法

- vManage から vBond、vSmart にアクセスする IP アドレスの変更方法

なお、いずれの方式の場合でも、証明書の更新が完了すると Public IP アドレスではなく System IP アドレスを使うように自動的になりますので、Step 1. での変更を手動で元に戻す必要はありません。

証明書更新に必要な情報

証明書更新にあたって必要な情報は以下の 2 つとなります。

- vBond と vSmart の admin のパスワード

もし vBond と vSmart の admin のパスワードが不明である場合、SR の open をお願いいたします。

Cloud-Hosted Cisco SD-WAN コントローラをお使いいただいている場合、SD-WAN コントローラを作成した際に CloudOps から届いている Welcome メール文中にパスワードが記載されております。

- vBond と vSmart の Public IP アドレス

Public IP アドレスの確認方法は後述します。

vBond、vSmart の Public IP アドレスの確認方法

以下の手順で vBond、vSmart の Public IP アドレスを確認できます。

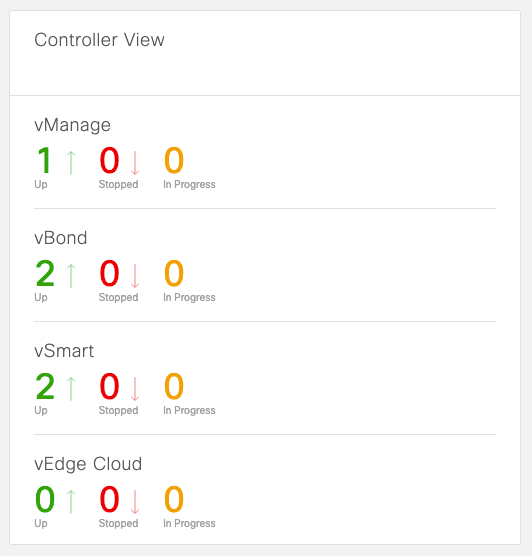

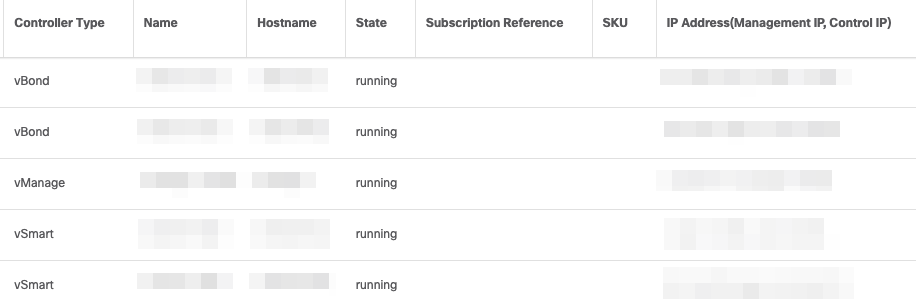

- Cisco Catalyst SD-WAN Portal (旧称: Cisco SD-WAN Self-Service Portal) にアクセス

- Overlay 情報を表示する画面の "Controller View" 枠内をクリック

- 移動した先の画面の下部にある表中の "IP Address" 列を確認

"IP Address" 列には VPN 0 (Control IP) と VPN 512 (Management IP) のインタフェースの Public IP アドレスを表示しています。

vManage から vBond、vSmart にアクセスする IP アドレスの変更方法

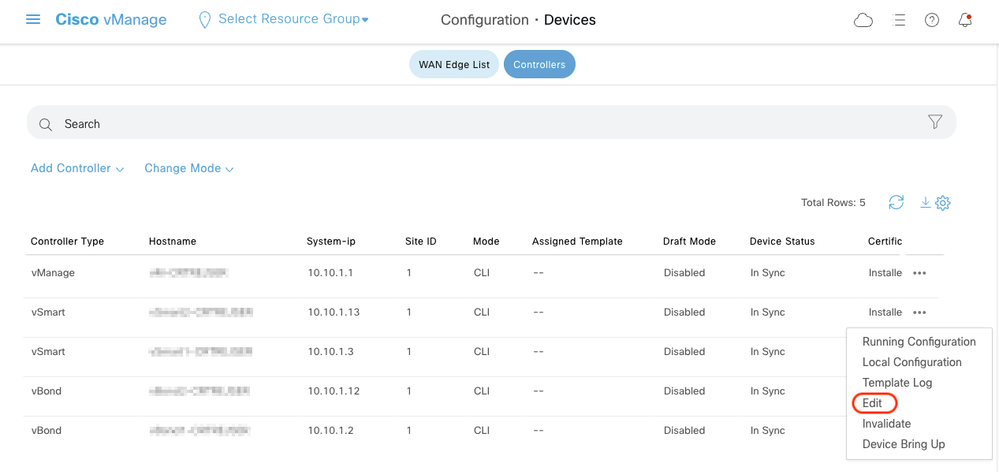

以下の手順で IP アドレスを変更できます。

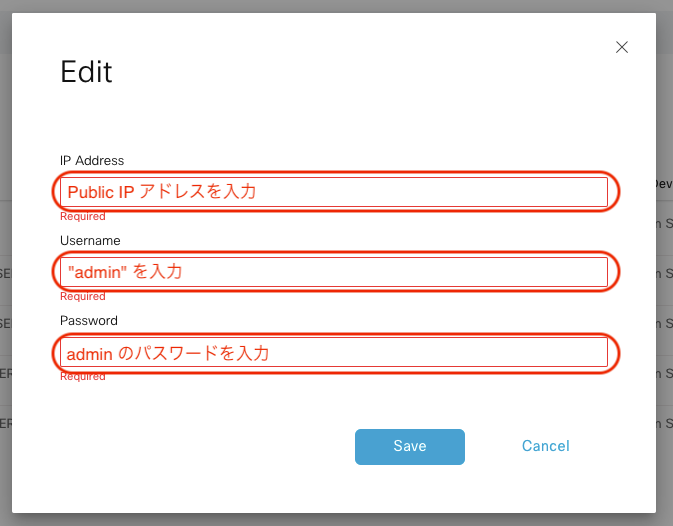

- vManage GUI にログインして、Configuration > Devices > Controllers タブと画面を進める

- vBond, vSmart 行の右端の "..." をクリックして "Edit" をクリック

- Public IP アドレス、admin、admin の password を入力して "Save" をクリック

VPN 512 ではなく VPN 0 の Public IP アドレスを指定する場合は、以下 2 点にご注意ください。

VPN 512 の場合は、以下 2 点を気にする必要はありません。

・注意事項1

対象のコントローラの tunnel-interface が Netconf アクセスを受け付けられる必要があります。

もし Netconf アクセスを受け付けない設定の場合、手順 3 で Save をした際に失敗します。

"no allow-service netconf" ではなく "allow-service netconf" が設定されていれば問題ありません。

・注意事項2

対象のコントローラの tunnel-interface が SSH アクセスを受け付けられる必要があります。

もし SSH アクセスを受け付けない設定の場合、証明書の更新に失敗します。

"no allow-service sshd" ではなく "allow-service sshd" が設定されていれば問題ありません。

参考情報

SD-WAN: SD-WAN コントローラの証明書更新

SD-WAN: Manual 方式によるSD-WAN コントローラの証明書更新

SD-WAN: Cisco 方式による SD-WAN コントローラの証明書更新