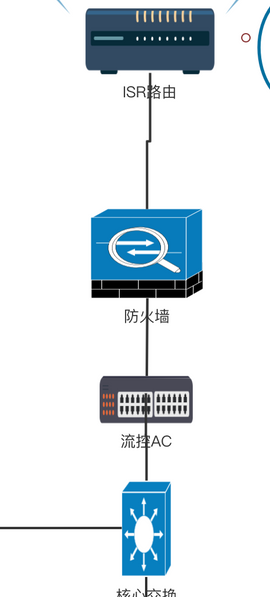

网络拓扑如下:

出口是ISR4451路由器

路由下面接的frepower2130透明模式部署

防火墙下面是透明模式流控设备

再下面是核心交换机

现在我的ipsec vpn是在isr路由上做的,我想把它拆出来,可以放到透明模式的firepower上么,我查了资料好像透明模式的firepower不支持非management的ipsec vpn。

如果还需要再加一台例如asa的话,我该把asa放到哪个环节呢,放到核心和流控设备之间么?还是放到核心下面,把asa nat个公网ip出去做ipsec,然后核心上把感兴趣流路由到asa上么

已解决! 转到解答。

已接受的解答

透明模式支持管理口的site-to-site vpn,其他的接口貌似不行

---

The transparent firewall supports site-to-site VPN tunnels for management connections only on bridge group member interfaces. It does not terminate VPN connections for traffic through the Firepower Threat Defense device. You can pass VPN traffic through the ASA using an access rule, but it does not terminate non-management connections.

---

如果需要加一台单独的vpn设备,得看你需要对vpn的流量做什么管控,另外还需要看互联网的地址情况。

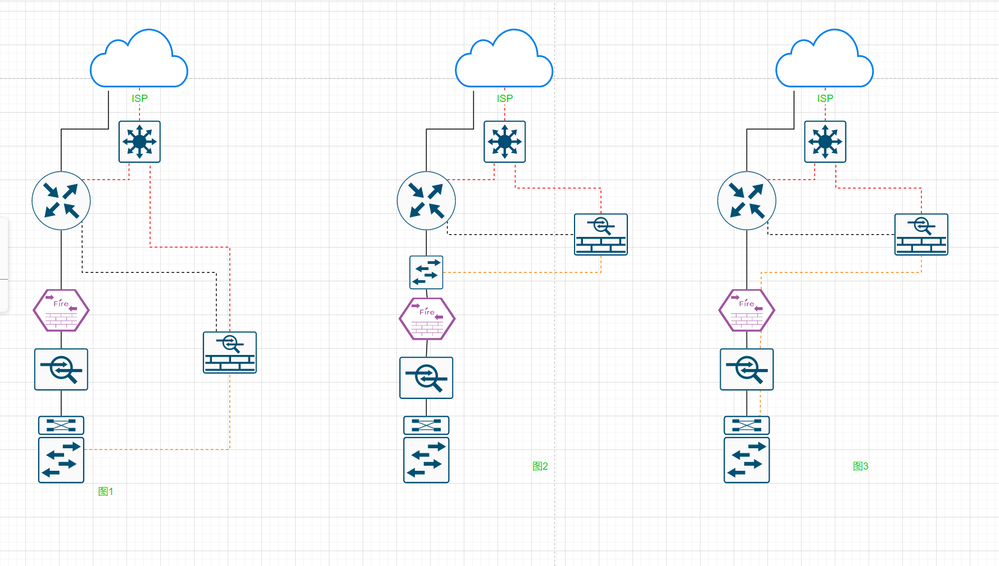

1. 单纯做个ipsec ,不需要穿流控和FP(Firepower),那么可以直接在核心上面做一个接口接asa,asa直接接互联网,如果公网地址是专线,地址富裕的话,可以直接给asa一个地址(通过isr做nat,或者直接在最外侧用交换机将专线分开,都是可行的)这应该是最简单省事儿的了

2. 通过ac以及FP,对流量进行限速以及访问控制,这需要流量穿越现有的设备,然后在最外侧拆分出来,原有接口接口富裕的话,可以再加一组桥接口,没有的话参考图2,做一下复用

(三组图中,红色虚线是单独拆一个互联网地址给asa使用,黑色虚线是isr做nat的方式)

Hope to help!

ilay

透明模式支持管理口的site-to-site vpn,其他的接口貌似不行

---

The transparent firewall supports site-to-site VPN tunnels for management connections only on bridge group member interfaces. It does not terminate VPN connections for traffic through the Firepower Threat Defense device. You can pass VPN traffic through the ASA using an access rule, but it does not terminate non-management connections.

---

如果需要加一台单独的vpn设备,得看你需要对vpn的流量做什么管控,另外还需要看互联网的地址情况。

1. 单纯做个ipsec ,不需要穿流控和FP(Firepower),那么可以直接在核心上面做一个接口接asa,asa直接接互联网,如果公网地址是专线,地址富裕的话,可以直接给asa一个地址(通过isr做nat,或者直接在最外侧用交换机将专线分开,都是可行的)这应该是最简单省事儿的了

2. 通过ac以及FP,对流量进行限速以及访问控制,这需要流量穿越现有的设备,然后在最外侧拆分出来,原有接口接口富裕的话,可以再加一组桥接口,没有的话参考图2,做一下复用

(三组图中,红色虚线是单独拆一个互联网地址给asa使用,黑色虚线是isr做nat的方式)

Hope to help!

ilay