はじめに

本ドキュメントでは、Cisco Digital Network Architecture Center (DNA Center) から IOS-XE デバイスへの Netconf 接続に失敗する場合の一般的なチェックポイントについてまとめます。

チェックポイント

1. DNA Center の GUI にログインして設定を確認します。

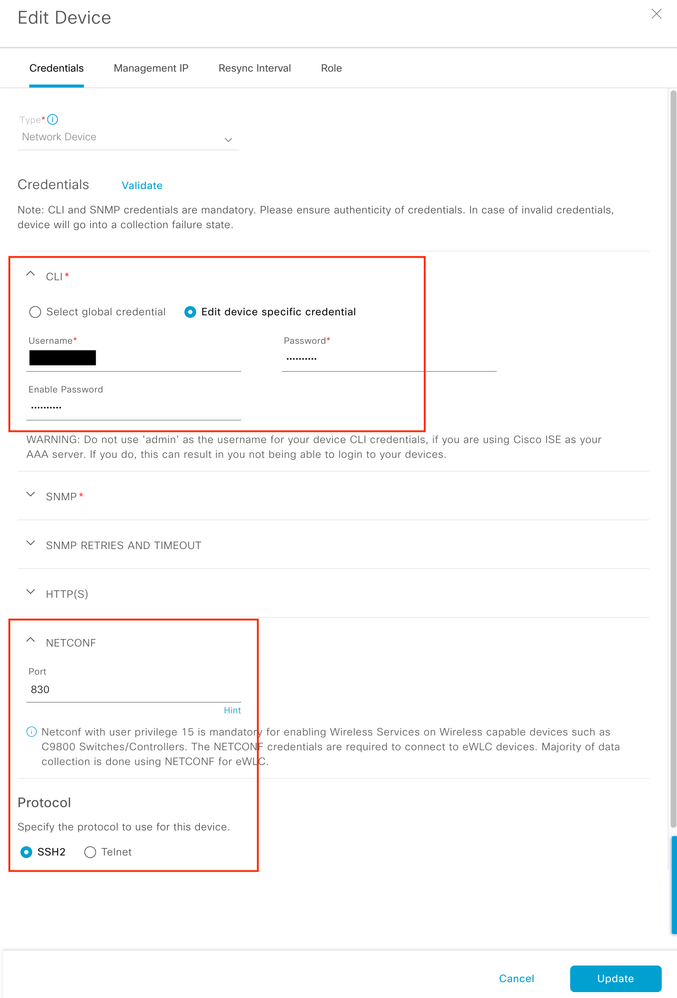

[Provision > Network Devices > Inventory] を選択します。デバイスが一覧表示されますので、IOS-XE デバイス名の横にあるチェックボックスをオンにして、メニューから [Actions > Inventory > Edit Device] を選択します。

Edit Device ダイアログが表示されたら Credentials タブの CLI に設定されている Username/Password に誤りがないことを確認してください。また NETCONF Port と Protocol SSH2 が設定されていることを確認してください。

設定に誤りや漏れがある場合は、設定を Update することで改善が見られるか確認してください。

2. IOS-XE デバイスの CLI にログインして設定を確認します。

下記はベーシックな設定例になりますが、Netconf 接続できるよう設定されていることを確認してください。

設定に誤りや漏れがある場合は、設定を修正・追加することで改善が見られるか確認してください。

aaa new-model

aaa authentication login default local

aaa authorization exec default local

!

username <name> privilege 15 password <password>

!

ip ssh version 2

!

line vty 0 4

transport input ssh

!

netconf-yang

|

参考資料:

Programmability Configuration Guide, Cisco IOS XE Bengaluru 17.6.x

Catalyst 9800 Programmability and Telemetry Deployment Guide

3. DNA Center の CLI から IOS-XE デバイスに Netconf 接続を実施します。

3-1)

まず IOS-XE デバイスの CLI にログインして設定を確認します。

下記の設定が入っている場合には Netconf でのログイン時のログが記録されません。

no login on-success log

no login on-failure log

no logging console |

その場合は下記の設定を実施してください。

conf term

login on-failure log

login on-success log

logging console

exit |

OS-XE デバイスに Telnet/SSH 接続している場合は下記の設定を実施してください。

これで Netconf 接続時にログが表示されるはずですので、ターミナルは閉じずに次のステップに進んでください。

3-2)

DNA Center の CLI にログインして IOS-XE デバイスに Netconf 接続します。

ssh -vvv <Username>@<WLC_IP> -p 830 -s netconf

※ チェックポイント1 で確認した Username/Password を使用します

※ 接続時には debug や capability が表示されますので、出力が停止したことを確認してから Ctrl+C で切断します |

IOS-XE デバイスでは Netconf 接続に成功すると以下のようなログが出力されます。Privilege level が15となっているか確認してください。

| %DMI-5-AUTH_PASSED: Chassis 1 R0/0: dmiauthd: User '<USER_NAME>' authenticated successfully from <DNAC_IP>:<PORT> and was authorized for netconf over ssh. External groups: PRIV15 |

Service Request をオープンする際の取得ログ

Netconf 接続に失敗する問題が発生した場合には、DNA Center、IOS-XEデバイス、認証サーバ(Radius/Tacacs+)どこに被疑があるか切り分ける必要があります。

デバイスのログから被疑箇所と原因をある程度推測することができますので、Service request をオープンする必要がある場合には被疑デバイスの契約でオープンするようにしてください。

取得ログ:

・上記チェックポイント1 のスクリーンショット

・上記チェックポイント3 のログ

・IOS-XE デバイスのログ

※接続時のログ出力からある程度原因を推測できますので確認してください

show netconf-yang status

show netconf-yang statistics

show platform software yang-management process state

show logging profile netconf-yang internal

show logging process ncsshd internal

show logging process dmiauthd internal

show logging process ndbmand internal

show logging process pubd internal

show tech-support

・DNA Center 調査用ログ

DNAC: DNA Center 調査用ログ取得手順(Restricted Shell 未導入版)

DNAC: DNA Center 調査用ログ取得手順(Restricted Shell 導入版, 2.3.3 以降)