- Cisco Community

- Comunidade da Cisco

- Segurança

- Artigos Segurança

- O ISE suporta meu Network Access Device (NAD) ?

- Subscrever fonte RSS

- Marcar como novo

- Marcar como lido

- Marcador

- Subscrever

- Página amigável para impressora

- Denunciar conteúdo inapropriado

- Subscrever fonte RSS

- Marcar como novo

- Marcar como lido

- Marcador

- Subscrever

- Página amigável para impressora

- Denunciar conteúdo inapropriado

03-08-2022 01:29 PM - editado 01-28-2023 01:18 PM

This is a translation from the superb document: Does ISE Support My Network Access Device? from @thomas.

Esta é uma tradução do extraordinário documento: O ISE suporta meu Network Access Device (NAD)? de @thomas.

- O ISE suporta os protocolos RADIUS e TACACS

- ISE - Guia de Compatibilidade

- ISE - recursos de um Network Device

- Como posso saber os recursos do meuNetwork Device?

- Não vejo meu hardware ou software no ISE Compatibility Guide

- ISE Network Access Device (NAD) Profiles

- Como funciona uma Authentication VLAN?

- Problemas com o uso de Authentication VLANs

- Solicitação de validação de um Network Device

O ISE suporta os protocolos RADIUS e TACACS

Se o seu Network Device pode enviar solicitações de Controle de Acesso usando os protocolos padrão RADIUS e TACACS, então o ISE pode suporta-lo! O ISE suporta RADIUS para realizar o Controle de Acesso com quaisquer enforcement mechanisms que o hardware e o software do Network Device suportem.

Os recursos de um determinado Network Device para fazer Controle de Acesso baseado em Porta com o padrão IEEE 802.1X são dependentes de software - e geralmente de hardware! O simples suporte ao RADIUS não significa que o Network Device suporte muitos recursos úteis de enforcement, como MAC Authentication Bypass (MAB), RADIUS Change of Authorization (CoA) [RFC-5176], Layer-3/4 Access Control Lists (ACLs), Domain-Based ACLs, URL-Redirection ou Softwared-Defined Segmentation com Cisco TrustSec. Nem sempre podemos dizer do que um determinado Network Device é capaz e você poderá precisar de pesquisar isto com o Fornecedor ou a Equipe do Produto.

Quando as pessoas perguntam "O ISE suporta meu Network Device?" eles estão realmente perguntando "O ISE pode me dar todos os recursos modernos de Controle de Acesso, mesmo com esse switch antigo e barato?" Para esses switches mais antigos e mais baratos, o ISE oferece recursos como SNMP CoA e Authentication VLAN para fornecer alguns recursos semelhantes necessários para lidar com fluxos de Guest, BYOD e Posture.

ISE - Guia de Compatibilidade

Sempre verifique o ISE Compatibility Guide para ver o que nossa equipe de Quality Assurance (QA) validou para cada versão do ISE.

ISE - recursos de um Network Device

Estas são funções modernas de um Network Device normalmente necessárias para fornecer recursos para o ISE:

| Recursos do ISE | Funções de um Network Device |

| AAA | 802.1X, MAB, VLAN Assignment, Downloadable ACLs |

| Profiling | RADIUS CoA and Profiling Probes |

| BYOD | RADIUS CoA, URL Redirection + SessionID |

| Guest | RADIUS CoA, URL Redirection + SessionID, Local Web Auth |

| Guest Originating URL | RADIUS CoA, URL Redirection + SessionID, Local Web Auth |

| Posture | RADIUS CoA, URL Redirection + SessionID |

| MDM | RADIUS CoA, URL Redirection + SessionID |

| TrustSec | SGT Classification |

Então, o que você faz se o seu Network Device não tiver todos as funções para os recursos do ISE? Crie um Profile para o seu Network Access Device (NAD).

Como posso saber os recursos do meuNetwork Device ?

Documentamos convenientemente os recursos para as combinações de hardware e software que validamos em nosso ISE Compatibility Guide. Para todos os outros, você precisará pesquisar isso no Site dos Fornecedores, documentação do produto, fóruns, etc. Às vezes, você pode ter que testar em seu laboratório para descobrir o que funciona e o que não funciona e criar um Network Device Profile para as diferentes combinações de recursos.

Não vejo meu hardware ou software no ISE Compatibility Guide

Só porque um modelo de hardware ou versão de software não está listado explicitamente, não significa que não funcionará - apenas que não o validamos com o ISE! A seção Supported Network Access Devices do ISE Compatibility Guides indica claramente o que o ISE suporta:

"O Cisco ISE suporta a interoperabilidade com qualquer RADIUS Network Access Device (NAD) - Cisco ou não-Cisco que implemente o comportamento padrão do RADIUS (semelhante ao Cisco IOS 12.x) para Standard-based Authentications."

O ISE suporta protocolos standard como RADIUS, RFC e TACACS+. Se o seu Network Device suporta RADIUS e/ou TACACS+, então o ISE pode suporta-lo!

Há muitas razões pelas quais os dispositivos Cisco e não-Cisco podem não estar listados:

1. Nossa Equipe de Controle de Qualidade não pode se dar ao luxo de testar cada combinação de hardware e software com cada versão do ISE

2. Novas plataformas de hardware devem ser adquiridas e testadas, o que geralmente ocorre dentro de 6 à 9 meses após o lançamento do hardware

3. Todos os modelos de uma Família de hardware não são validados - escolhemos um modelo e o usamos para representar a Família de hardware

4. Cada versão de software não é validada - escolhemos uma versão de software de plataforma lançada e recomendada pela Equipe de Plataforma alguns meses antes da versão final do ISE para planejamento de validação do Controle de Qualidade

5. As versões mais antigas do ISE não serão testadas com o software mais recente do Network Device, mesmo assim ainda devem funcionar segundo os padrões.

Exatamente o que você pode fazer com o ISE é determinado pelos recursos de hardware e software do seu Network Device. Sempre recomendamos testar o hardware e o software do Network Device em seu laboratório com o ISE antes de implantar na produção, para ter certeza de que ele se comportará conforme o esperado.

ISE Network Access Device (NAD) Profiles

Se você tem :

- hardware não-Cisco

- hardware barato e de baixo custo de Network Device

- hardware mais antigo de Network Device

- software mais antigo de Network Device

então você pode usar nosso link ISE Third-Party NAD Profiles and Configs ou criar seu próprio NAD Profile personalizado. Usando um NAD Profile, você pode personalizar completamente como o ISE se comunica com seu Network Device, seja em portas personalizadas para RADIUS CoA ou se você precisar usar Authentication VLANs em vez de URL Redirection.

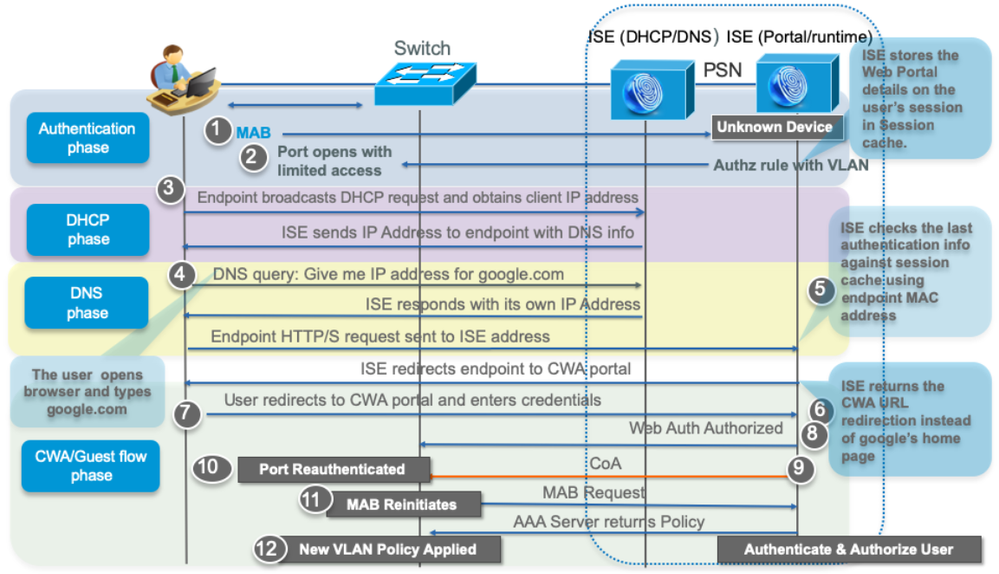

Como funciona uma Authentication VLAN?

Para maiores informações, veja o link Third-Party Network Device Support in Cisco ISE em ISE Administrators Guides.

Problemas com o uso de Authentication VLANs

. você não pode controlar vários dispositivos por porta

. Traffic Filtering é muito "básico" com L2 VLANs - sem controle de L3/4 IP/Protocolo/Porta, exceto com VACL ou VRF

. nenhuma East/West Segmentation em uma VLAN significa que o malware se espalha facilmente para outros dispositivos dentro das VLANs, sejam não confiáveis ou confiáveis

Solicitação de validação de um Network Device

Se você não vir uma Família de hardware específica listada e quiser sugerir, envie sua solicitação de validação para surasky.

Encontre respostas, faça perguntas e conecte-se com nossa comunidade de especialistas da Cisco de todo o mundo.

Estamos felizes por você estar aqui! Participe de conversas e conecte-se com sua comunidade.

Quick links

Navegue pelos links rápidos da Comunidade e usufrua de um conteúdo personalizado e em seu idioma nativo: