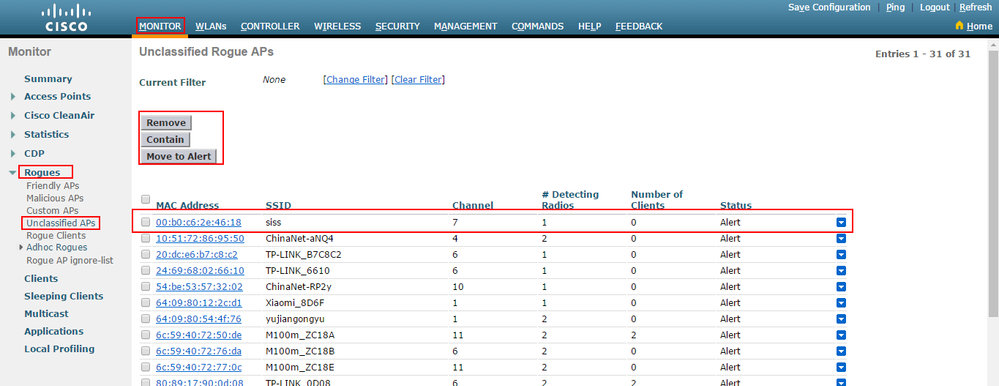

查看 非法(Rouge) AP

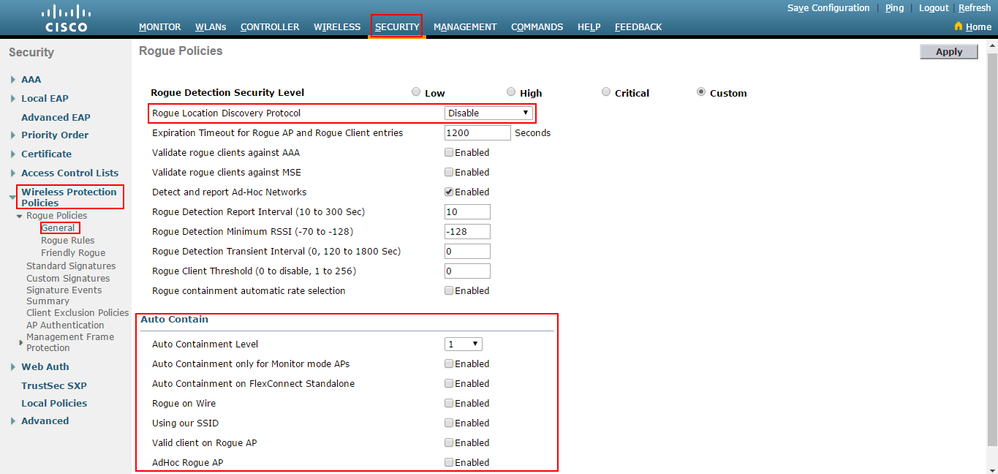

配置 RLDP

① 导航到 Security > Wireless Protection

Policies > Rogue Policies > General ,打开非法策略页,从

Rogue Location Discover Protocol

• Disable - 在所有的AP上关闭RLDP功能,这是默认配置。

• All APs - 在所有的AP上启用RLDP功能。

• Monitor Mode

APs - 只有在那些仅 Monitor AP上启用RLDP功能。

② 在“Expiration Timeout for Rogue AP and

Rogue Client entries”中设定相应的过期时间,从240 - 3600 s,当设定时间过后,Rogue AP 和连接至Rogue AP的Client将会自动从列表中移除,当且仅当Rogue AP的状态为Alert(警告)或Threat(有威胁)是才能移除。

③ “Validate Rogue client against AAA”可以在本地AAA服务器上验证连接Rogue AP的Client是否为合法用户,默认不选中。

④ “Detect and Report Ad-Hoc Network” 是否允许对非法Ad-Hoc AP进行检测和报告。

⑤ “Auto Contain”WLC将自动阻止非法设备,否则默认不选择。(请注意因为ISM的2.4GHz和5GHz为不需要任何授权的公众频段,可能会引发法律纠纷)

• “Rogue on Wire”- 自动阻止本地有线网络上的Rogue

AP

• “Using Our SSID ” - 自动阻止使用本地SSID的网络,如果不选中,仅发送一个警告信息

• "Valid Client on Rogue AP" - 自动阻止那些合法用户连接到Rogue AP。

• "AdHoc Rogue AP" - 自动阻止adhoc网络。

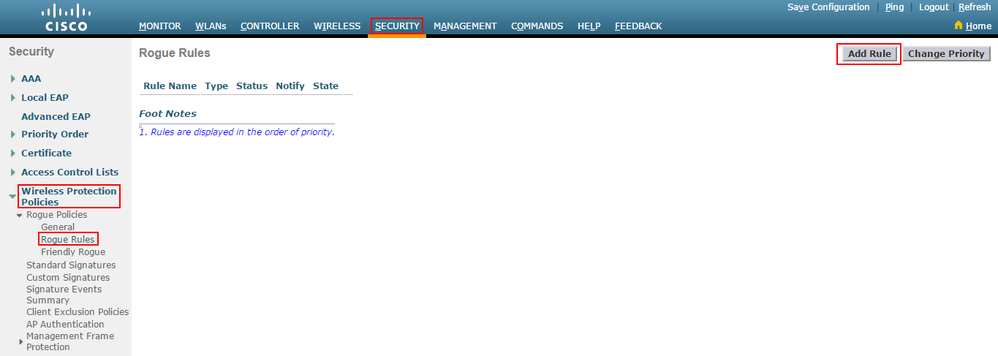

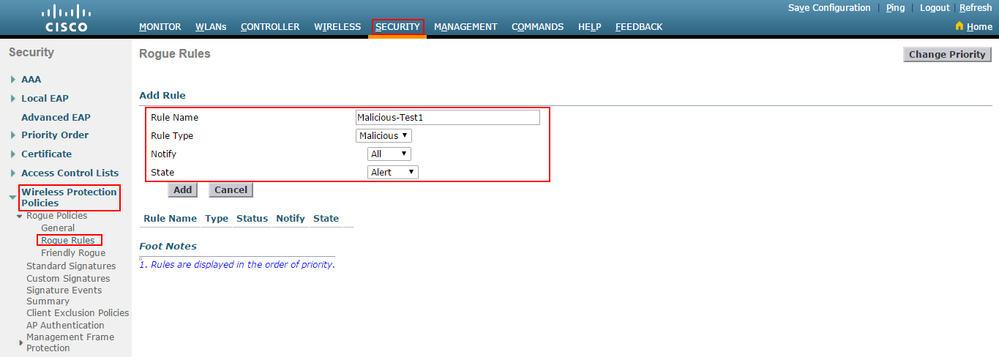

定义非法 AP 的分类规则

① 导航到 Security

> Wireless Protection Policies > Rogue Policies > Rogue Rules , 添加分类规则,

分类类型中包含Friendly和Malicious ,选择Friendly 或 Malicious 并命名后单击 Add 按钮。

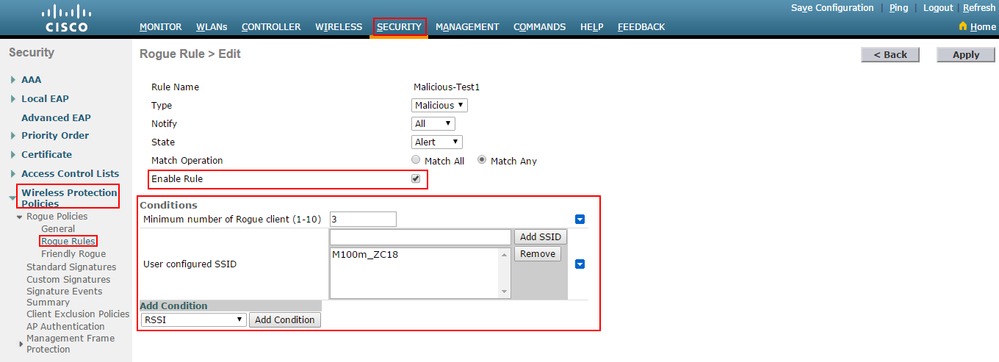

② 点击所创建规则的 Rule

Name 将会出现规则列表,从列表中选择一条进行编辑,如图

“Match ALL” - 指需要同时匹配所有的规则

“Match Any” - 指匹配规则中的任意一条即可

“SSID” - Rogue AP必须满足用户指定的SSID;

“RSSI”- Rogue AP必须满足指定的接受功率大小,如果超过此功率强度,则被标记为Malicious

“Duration” - Rogue AP的生存期必须满足指定的时间大小

“Client Count” - Rogue AP 关联的Client必须满足指定的数量。

“No Encryption” - Rogue AP没有采用任何加密技术。

“Managed SSID” - Rogue AP使用的SSID是WLC已知的SSID。

非法 AP 可以对现有的无线网络造成很大的危害,它可以干扰合法 AP 的正常使用,可以窃取使用明文通信的报文,可以进行 DOS 或中间人攻击,黑客可以使用非法 AP 来窃取用户的敏感数据,如用户名和密码,还可以发送一连串的 CTS 报文给 AP , AP 及其他用户接受到报文后,进行等待操作,这就造成了其他合法用户不能访问网络资源,基于这些原因,我们需要阻止非法 AP 接入网络。

因为目前 AP 价格非常便宜,一些员工经常将一些非授权的 AP 接入到有线网络中,这些 AP 可能引发重大的网络安全问题,因为这些 AP 直接位于防火墙以内的内部网络中,其他用户可以不需要认证而直接接入内部网,从而造成内部敏感信息被窃取。

WLC 将会指导 LAP 周期性的探测周边是否存在非法的 AP 及连接非法 AP 的用户,如果 WLC 发现一个非法 AP ,它将采用 非法定位发现协议 RLDP (Rogue Location Ddiscovery Protocol) 来确认非法 AP 是否接入内部网络。可以在 WLC 上配置所有 AP 或 仅部分 Moniter AP 使用 RLDP 协议来侦听非法 AP 信息,Moniter

AP 可以方便的在非常拥挤的 RF 信道空间中监控自主

AP ,这种监控对正常的数据传输没有任何干扰。当在所有的 AP 上开启 RLDP 功能时,当一个非法 AP 周围既有普通监控 AP 也有 Moniter

AP ,那么WLC一般只选择Moniter AP 进行操作。

WLC 对 Rogue AP 处理操作如下:

① WLC 在信任的 MAC 地址列表中查询此

Rogue AP 的MAC地址,如果找到,则将此AP划归为 Friendly 。

② 如果此 Rogue AP 的MAC地址不在信任列表中,WLC 将开始应用Rogue AP 分类规则。

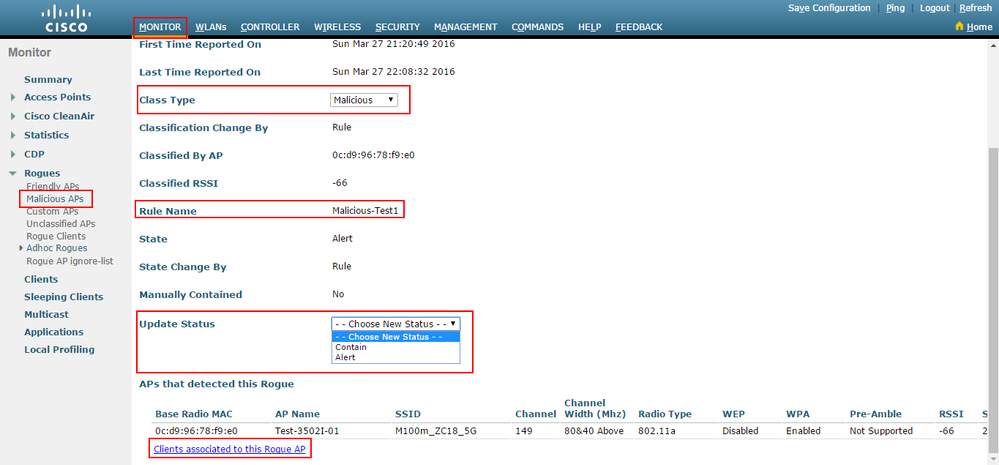

③ 如果此 Rogue AP 已经被分类为

Malicious 、Alert、Friendly、Internal、External,WLC 将不会自动对其进行分类。

④ WLC 将会根据优先级应用所有的分类规则,如果 Rogue AP 符合规则,WLC 将会根据规则分类此 Rogue AP 。

⑤ 如果 Rogue AP 不能匹配任何已经设定的规则,WLC 将会标识此 Rogue AP 为

Unclassified 。

⑥ WLC 对所有检测出的 Rogue AP 应用以上几条规则。

⑦ 如果 RLDP 检测出 Rogue AP

连接在本地网络上,WLC 将会自动认为此

Rogue AP 为 Malicious ,即使没有应用任何规则,也可以手动进行 阻止。

如果 Rogue AP 不连接在本地网络上,WLC 将会此 Rogus AP

标记为 Alert ,此时可以通过人工方式手动阻止此 AP。

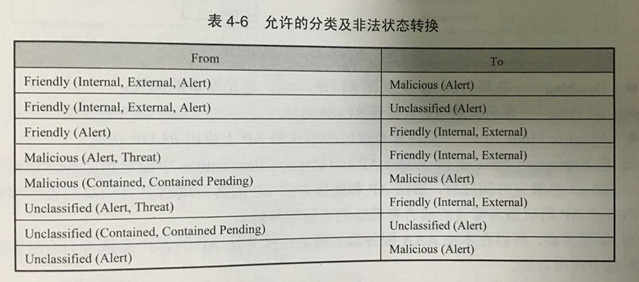

⑧ 根据需要,可以手动将任何一个非法 AP 在不同的分类组之间移动,以改变非法状态。

基于规则的分类

非法状态

•Internal(内部的) - 如果未知的AP在本网内且对其他无线没有危害,可以手工将此AP 配置为Friendly&Internal,例如,实验室内部 AP。

Friendly 分类

•External(外部的) - 如果未知的AP不在在本网内且对其他无线没有危害,可以手工将 此AP 配置为Friendly&External,例如,邻居的 AP。 •Alert(警告的) - 如果未知的AP不再邻居列表或不在用户自定义的Friendly MAC地址列 表中此AP将会被移动到Alert警告状态

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- •Alert(警告的) - 如果未知的AP不再邻居列表或不在用户自定义的Friendly MAC地址列 表中此AP将会被移动到Alert警告状态

Malicious 分类 • Threat(有威胁的) - 未知的AP在本地网络上,同时对本地网络安全有一定的威胁

• Contained(阻止的) - 未知的AP被阻止了

• Contained Pending(有待阻止的) - 未知的AP已经被标记为"阻止的",但由于资源有 限,还没有触发动作

-------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------- • Pending(未定的) - 在第一次检测中,未知的AP将会处于"Pending"状态3min,在此期 间,WLC检测此未知AP是否为一个邻居AP

Unclassified 分类 • Threat(有威胁的) - 未知的AP在本地网络上,同时对本地网络安全有一定的威胁

• Contained(阻止的) - 未知的AP被阻止了

• Contained Pending(有待阻止的) - 未知的AP已经被标记为"阻止的",但由于资源有 限,还没有触发动作

--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

如果非法状态为 Contained ,首先需要解除阻止,然后再更改分类;

如果需要将一个非法 AP 从Malicious状态切换到Uncalssified状态,则需要首先删除此AP,然后让WLC重新对其归类。

参考资料:

《Cisco 无线局域网配置基础(第二版)》 - 4.8 管理非法 AP