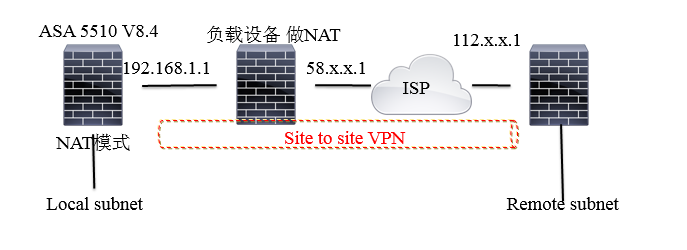

最近客户有一个需求就是通过ASA与对方建立site-to-stie VPN,本来应该是很简单的事情,不过一看客户网络架构还是有点难度的了。花了几个小时终于搞定了。分享一下吧。期间也是各种googel。拓扑如下图。

ASA5510 与remote site 建立 site to site VPN

1:ASA5510 outside 配置是的私有地址,然后在负载设备做静态NAT,映射了一个公网地址58.x.x.8。

按照料传统VPN方式建立后,对方日志提示如下:

Sep 18 09:43:47 charon 09[IKE]

remote host is behind NAT

Sep 18 09:43:47 charon 09[ENC] generating ID_PROT request 0 [ ID HASH N(INITIAL_CONTACT) ]

Sep 18 09:43:48 charon 09[NET] sending packet: from 112.x.x.1[4500] to 58.x.x.8[4500] (100 bytes)

Sep 18 09:43:48 charon 09[NET] received packet: from 58.x.x.8[4500] to 112.x.x.1[4500] (84 bytes)

Sep 18 09:43:48 charon 09[ENC] parsed ID_PROT response 0 [ ID HASH V ]

Sep 18 09:43:48 charon 09[IKE] received DPD vendor ID

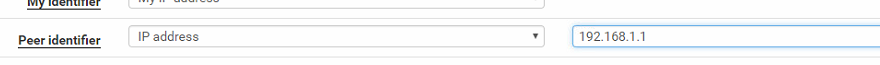

Sep 18 09:43:48 charon 09[IKE] IDir '192.168.1.1' does not match to '58.x.x.8'

这时对方在建立VPN的时候需要注意,需要指定peer identifier 192.168.1.1.参考如下。

参考上图后对方添加了peer identifier.

2:这个问题解决后,又出现了对方可以ping我方PC,我方PCping不通以方。那这个优先考虑是感兴趣流不做NAT,没有做对所引起的问题。

后发现,NO-NAT是做的,但是查资料发现NAT有先后顺序。调整后发现双方可以ping通。

调整方式通过ASDM。

3:通过ASA inside 地址测试。如果想方便通过ASA inside ip 地址测试话,需要配置一条命令,就可以使用asa inside ip 地址去测试

如下命令:

management-access inside