2月5日

传统思想的我曾以为思科在自己封闭的王国里构建了一整套软硬件架构,但是通过阅读第9章,我了解到它的Nexus1000V产品能够完美地集成到VM的虚拟环境中,并发挥出巨大的作用。它能够实现基于策略的虚拟机连接、移动VM的安全、和虚拟环境内的动态维护、监控与排障。而第10章的QoS是在基本理论的基础上,提供了MQC来方便大家进行QoS的策略配置。其基本思路在我看来就是:确定是什么-》准备做什么-》在何处去做。通过配置,Nexus系列可以实现跨平台的流量分类、标记和排队等操作

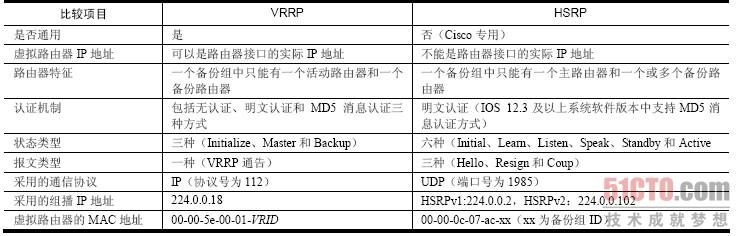

1.HSRP和VRRP协议,对于一般刚入行的小伙伴来说比较容易混淆,您能举例说明它们怎么的不同之处和使用场景吗?

1)认证

HSRP不支持

VRRP允许参与VRRP组的设备之间建立认证机制,有3种认证机制 无认证 简单的明文密码 md5 HMAC

2)IP地址

HSRP不允许虚拟IP地址使用参与HSRP组的设备的真实IP地址 VRRP允许使用

因此假如采用两台设备作冗余备份,HSRP需要3个IP地址,而VRRP只需要2个IP地址,VRRP组中拥有该虚拟地址的设备,成为Master,该设备为地址拥有者

3)报文

HSRP有3种报文:呼叫(Hello)报文 告辞(Resign)报文 突变(Coup)报文

VRRP有1种报文:由主路由器定时发出来通告它的存在,使用这些报文可以检测虚拟路由器各种参数,还可以用于主路由器的选举。发送间隔默认1s

4)状态

HSRP有6种状态:初始(Initial)状态,学习(Learn)状态,监听(Listen)状态,对话(Speak)状态,备份(Standby)状态,活动(Active)状态

VRRP有3种状态:初始状态(Initialize)、主状态(Master)、备份状态(Backup)

5)事件

HSRP有8个事件

VRRP有5个事件

6)报文承载

HSRP:UDP1985 向组播地址224.0.0.2发送

VRRP:既没用TCP,也没用到UDP,自己独立占用ip protocol number 112,利用多播进行通讯,所使用的多播地址为224.0.0.18

7)TTL

HSRP TTL=1

VRRP TTL=255 并在接受时检查,保证了不会被远程网络添加内容

8)端口track

HSRP支持

VRRP不支持

9)所属

HSRP私有

10)mac地址

HSRP:00-00-0c-07-ac-VRID

VRRP:00-00-5e-00-01-VRID

HSRP、VRRP的应用场景都是为了解决以太网单点故障问题

上面大家都说了很多了,功能差不多,一个是私有,hsrp,一个是公有vrrp,看见很多书上都说vrrp比hsrp安全,我觉得hsrp也很安全,也支持明文和密文认证。

VRRP的状态比HSRP简单

如果都是cisco设备还是建议大家采用HSRP(亲测)。

还有我记得同一台交换机上是不能一起运行HSRP和VRRP的,两者只能用一个的,现在是不是就不清楚了。还有VRRP好像只支持ipv4,不支持ipv6,但是HSRPv2中好像支持ipv6.

ni-weijian 发表于 2018-1-17 16:21

还有nexus7000系列支持vdc,但是nexus9504好像不支持,不知道其他的95系列支持吗?名字上感觉95比7000高端 ...

95主要是作为ACI的spine设备用的吧

VRRP和HSRP之间区别

1.在功能上VRRP和HSRP非常相似,但是就安全而言,VRRP对HSRP的一个主要优势:它允许参与VRRP组的设备间建立认证机制.并且不像HSRP那样要求虚拟路由器不能是其中一个路由器的ip地址,但是VRRP允许这种情况发生(如果”拥有”虚拟路由器地址的路由器被建立并且正在运行,那么应该总是由这个虚拟路由器管理—等价于HSRP中的活动路由器),但是为了确保万一失效发生的时候终端主机不必重新学习MAC地址,它指定使用的MAC地址00-00-5e-00-01-VRID,这里的VRID是虚拟路由器的ID(等价于一个HSRP的组标识符).

2.另外一个不同是VRRP不使用HSRP中的政变或者一个等价消息,VRRP的状态机比HSRP的要简单,HSRP有6个状态(初始(Initial)状态,学习(Learn)状态,监听(Listen)状态,对话(Speak)状态,备份(Standby)状态,活动(Active)状态)和8个事件,VRRP只有3个状态(初始状态(Initialize)、主状态(Master)、备份状态(Backup))和5个事件.

3.HSRP有三种报文,而且有三种状态可以发送报文 呼叫(Hello)报文/告辞(Resign)报文/突变(Coup)报文,VRRP有一种报文,广播报文,由主路由器定时发出来通告它的存在,使用这些报文可以检测虚拟路由器各种参数,还可以用于主路由器的选举。

4.HSRP将报文承载在UDP报文上,而VRRP承载在TCP报文上(HSRP 使用UDP 1985端口,向组播地址224.0.0.2 发送hello消息。

5.VRRP的安全:VRRP协议包括三种主要的认证方式:无认证;简单的明文密码;使用MD5 HMAC ip认证的强认证;强认证方法使用IP认证头(AH)协议.AH是与用在IPSEC中相同的协议,AH为认证VRRP分组中的内容和分组头提供了一个方法. MD5 HMAC 的使用表明使用一个共享的密钥用于产生hash值.路由器发送一个VRRP分组产生MD5 hash值,并将它置于要发送的通告中,在接收时,接受方使用相同的密钥和MD5值,重新计算分组内容和分组头的hash值,如果结果相同,这个消息就是真正来自于一个可信赖的主机,如果不相同,它必须丢弃,这可以防止攻击者通过访问LAN而发出能影响选择过程的通告消息或者其他一些方法中断网络.另外,VRRP包括一个保护VRRP分组不会被另外一个远程网络添加内容的机制(设置TTL值=255,并在接受时检查),这限制了可以进行本地攻击的大部分缺陷.而另一方面,HSRP在它的消息中使用的TTL值是1.

6.VRRP的崩溃间隔时间:3*通告间隔+时滞时间(skew-time)7.hsrp为私有,vrrp不支持接口跟踪机制

其实HSRP 跟VRRP 真的很像,不过VRRP 是公有协议,所有厂家都能使用,HSRP 就不一样了,只能思科自己使用

1.在功能上,VRRP和HSRP非常相似,但是就安全而言,VRRP对HSRP的一个主要优势:它允许参与VRRP组的设备间建立认证机制.并且,不像HSRP那样要求虚拟路由器不能是其中一个路由器的ip地址,但是VRRP允许这种情况发生(如果”拥有”虚拟路由器地址的路由器被建立并且正在运行,那么应该总是由这个虚拟路由器管理—等价于HSRP中的活动路由器),但是为了确保万一失效发生的时候终端主机不必重新学习MAC地址,它指定使用的MAC地址00-00-5e-00-01-VRID,这里的VRID是虚拟路由器的ID(等价于一个HSRP的组标识符).

2.另外一个不同是VRRP不使用HSRP中的政变或者一个等价消息,VRRP的状态机比HSRP的要简单,HSRP有6个状态(初始(Initial)状态,学习(Learn)状态,监听(Listen)状态,对话(Speak)状态,备份(Standby)状态,活动(Active)状态)和8个事件, VRRP只有3个状态(初始状态(Initialize)、主状态(Master)、备份状态(Backup和5个事件.))

3. HSRP有三种报文,而且有三种状态可以发送报文呼叫(Hello报文 告辞(Resign)报文 突变(Coup)报文)

VRRP有一种报文

VRRP广播报文:由主路由器定时发出来通告它的存在,使用这些报文可以检测虚拟路由器各种参数,还可以用于主路由器的选举。

4. HSRP将报文承载在UDP报文上,而VRRP承载在TCP报文上(HSRP 使用UDP 1985端口,向组播地址224.0.0.2 发送hello消息。)

5.VRRP的安全:VRRP协议包括三种主要的认证方式:无认证,简单的明文密码和使用 MD5 HMAC ip认证的强认证.

强认证方法使用IP认证头(AH)协议.AH是与用在IPSEC中相同的协议,AH为认证VRRP分组中的内容和分组头提供了一个方法. MD5 HMAC 的使用表明使用一个共享的密钥用于产生hash值.路由器发送一个VRRP分组产生MD5 hash值,并将它置于要发送的通告中,在接收时,接受方使用相同的密钥和MD5值,重新计算分组内容和分组头的hash值,如果结果相同,这个消息就是真正来自于一个可信赖的主机,如果不相同,它必须丢弃,这可以防止攻击者通过访问LAN而发出能影响选择过程的通告消息或者其他一些方法中断网络.

另外,VRRP包括一个保护VRRP分组不会被另外一个远程网络添加内容的机制(设置TTL值=255,并在接受时检查),这限制了可以进行本地攻击的大部分缺陷.而另一方面,HSRP在它的消息中使用的TTL值是1.

6.VRRP的崩溃间隔时间:3*通告间隔+时滞时间(skew-time)

Nexus 7000 NX-OS 软件支持VDC(Virtual Device Context, 虚拟设备环境),可以将单台Nexus 7000 物理设备划分为多个逻辑设备。这种逻辑划分能力具有以下好处:

控制与管理分离;

不同VDC的变更与故障域相互隔离;

地址、VLAN、VRF和vPC隔离;

2.6 vPC

Nexus 7000和5000系列交换机可以将连接至不同设备的链路聚合合成一条逻辑链路,从而将端口通道功能发挥到更高层次。该链路聚合技术自NX-OS 4.1(4)开始引入,被称为vPC(Virtual Port Channel,虚拟端口通道)。vPC 除了支持端口通道提供的链路冗余性机制之外,还具有如下优势:

设备级的冗余性,收敛速度比使用传统生成树的多个端口通道更快;

利用无环路技术进一步消除了生成树的阻塞端口;

更优的带宽利用率;