はじめに

悪意のあるビーコントラフィックを検出するために、企業や組織は内部のホストアクティビティを監視する必要があります。ビーコンは、悪意のある行為の前後の中でコマンドアンドコントロール(C&C)サーバーと通信する目的で一定の間隔でネットワークの内部から発信されるトラフィックのことです。このトラフィックは、キープアライブ通信(一定間隔の応答通信)、C&C からの新しい命令の取得、アップデートのダウンロードなど、様々な理由で使用されます。ビーコンは任意のプロトコルを使用することができますが、最も普及しているのは外部向けに公開しているサービスである HTTP と HTTPS であり

これはどの企業や組織でもビジネス上の必要性から通常は許可されているからです。Stealthwatch は、遠隔測定データを収集し、現在のネットワークインフラストラクチャを活用します。ビーコンセキュリティイベントは、ネットワーク内のビーコン活動を検出するのに役立ちます。より詳細に調査するには、Flow クエリーやクイックビューおよびフロートラフィックテーブルなどのツールを使用します。また、既知のホストを分類し、ポリシーを適用して誤検出を減らすこともできます。

最小要件

Stealthwatch のシステム構成の最小要件は以下の通りです。

・ すべてのホスト間のトラフィックが可視化できるようにコア/ディストリビューション上でネットフローが有効であること

・ Stealthwatch バージョン 7.0 以降

セキュリティイベントの設定

ビーコン活動を検出するには、インサイドホストとアウトサイドホスト間の一方向トラフィックを9時間(設定可能)にわたって検出するBeaconing Hostセキュリティイベントを使用します。

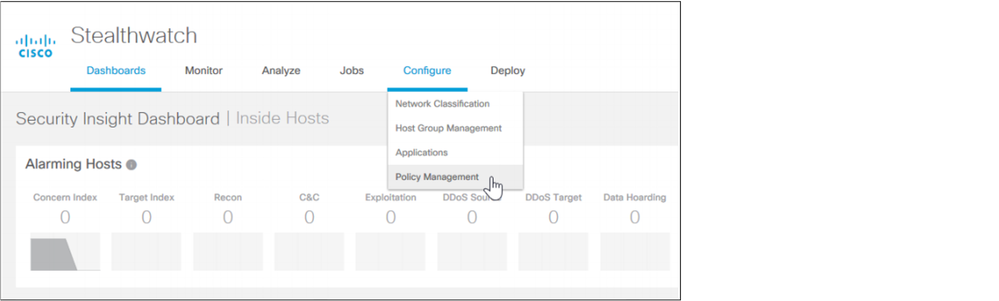

SMC web ユーザインタフェース の Security Insight Dashboard から ビーコンホストセキュリティイベントを構成するには、[構成]をクリックし、[ポリシー管理]を選択します。

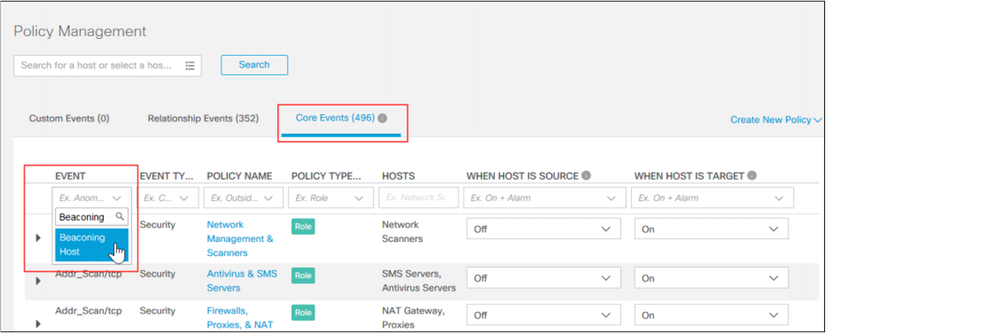

コアイベントをクリックして、イベント欄でビーコンホストイベントを検索してクリックします。

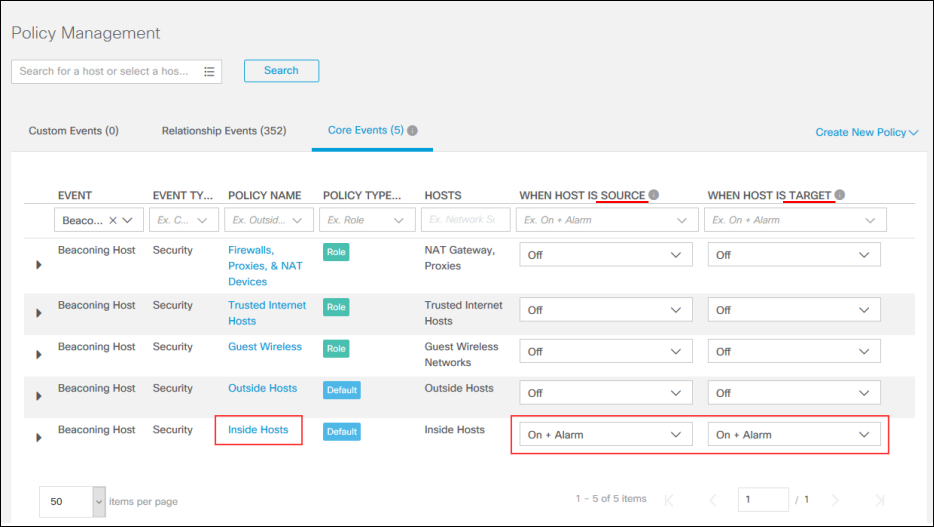

このセキュリティイベントを含むすべてのポリシーが表示されます。Inside Hosts ホストグループに構成されたデフォルトポリシーの Source 列と Target 列の両方で、ビーコンホストイベントが On + Alarm に設定されていることを確認してください。

SMC web UI を使ったビーコンアラーム確認

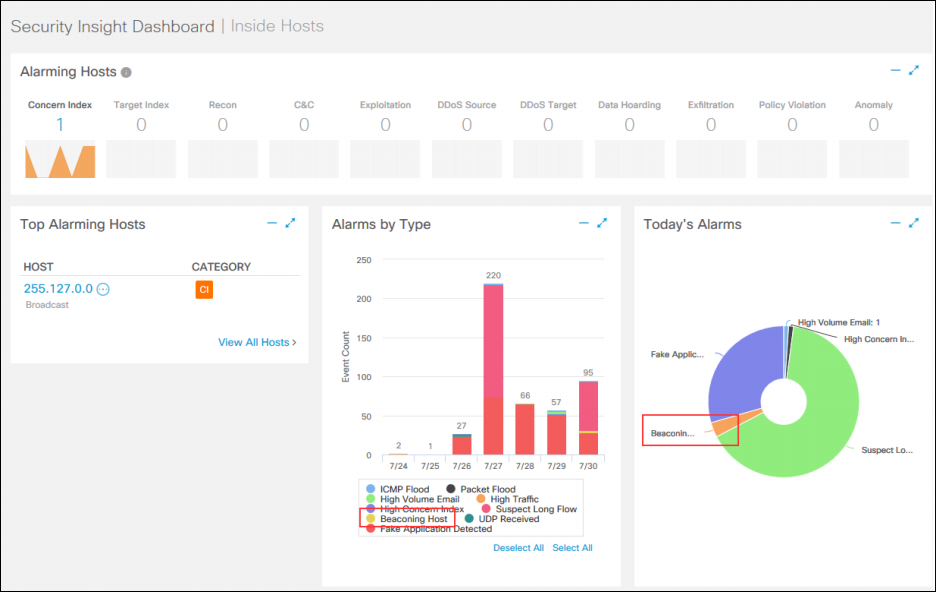

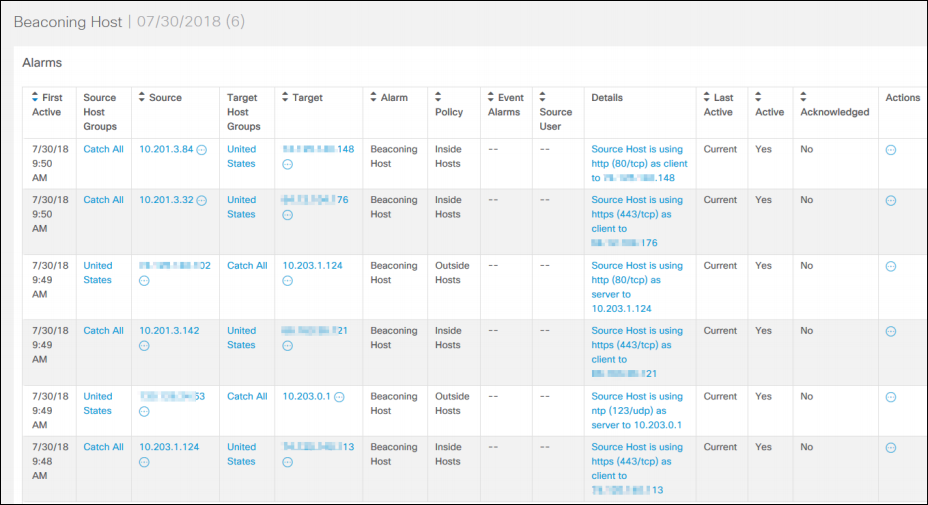

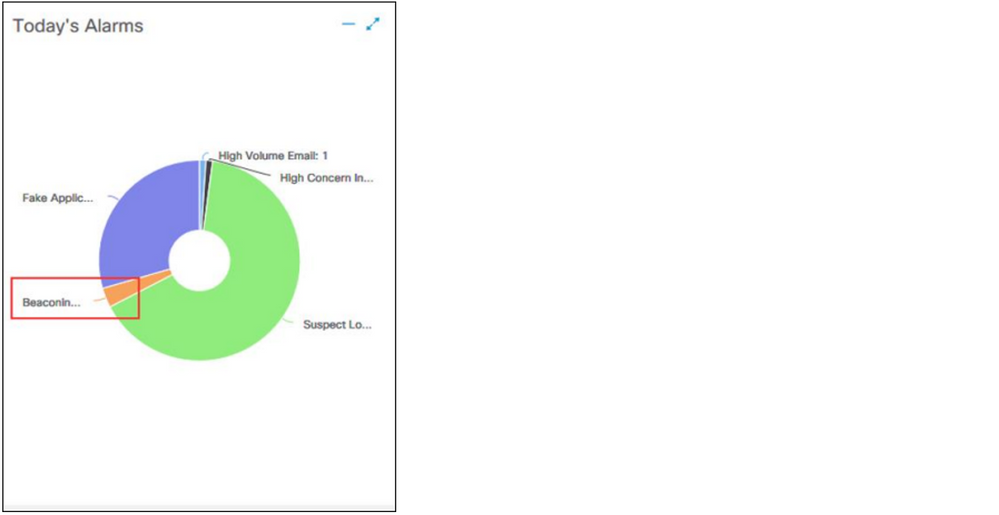

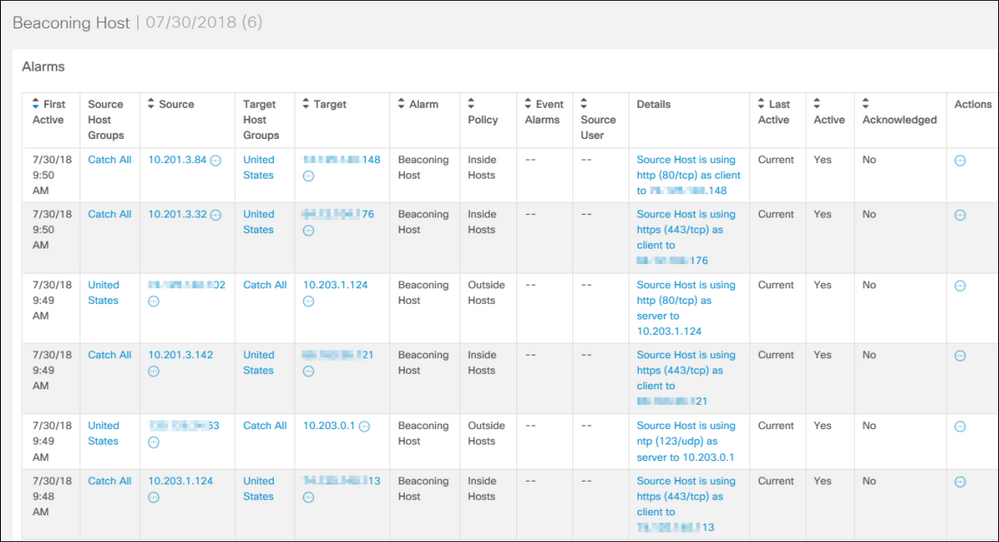

ビーコンホストのイベントを監視するには、Security Insight Dashboard を使用します。現在のイベントについては「Today's Alarms」ウィジェットを、過去1週間に発生したイベントについては「Alarms by Type」ウィジェットをチェックしてください。

Alarms by Type ウィジェットでビーコンホストイベントを絞り込むには、Deselect All をクリックして、ビーコンホストイベントのみを選択します。次に、グラフ内のバーをクリックします。

その日のイベント情報を表示されます。

Today's Alarms ウィジェットでは、円グラフのビーコンホスト セクションに現在のイベントの情報を表示します。

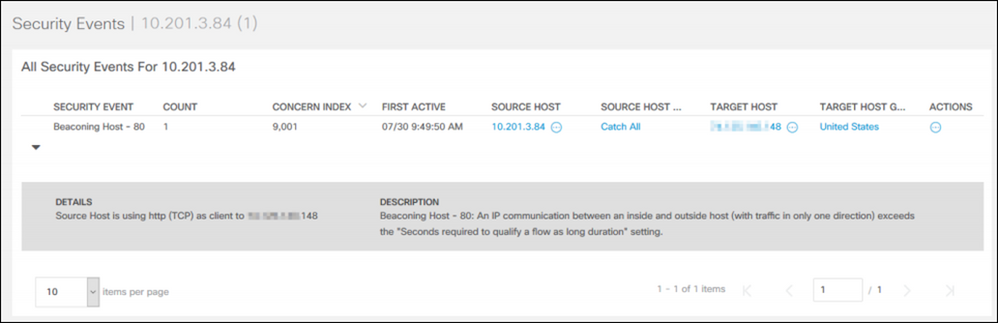

現在の日のアラーム一覧が表示されます。イベントの詳細をクリックすると、イベントの詳細が表示されます。

詳細なイベント情報を表示します。

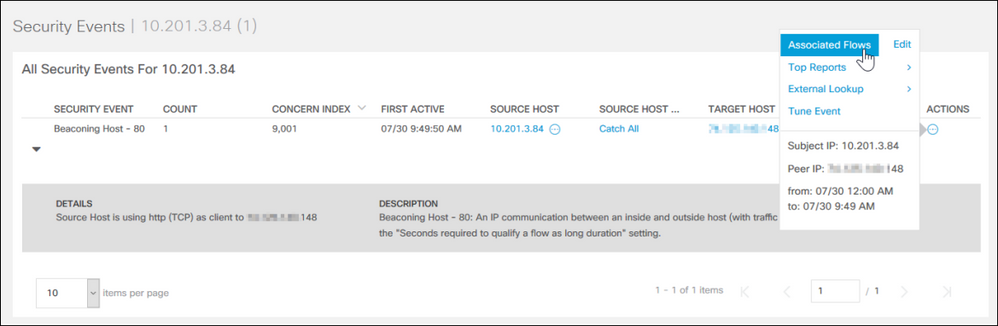

Actions 列の円をクリックし、Associated Flows を選択します。

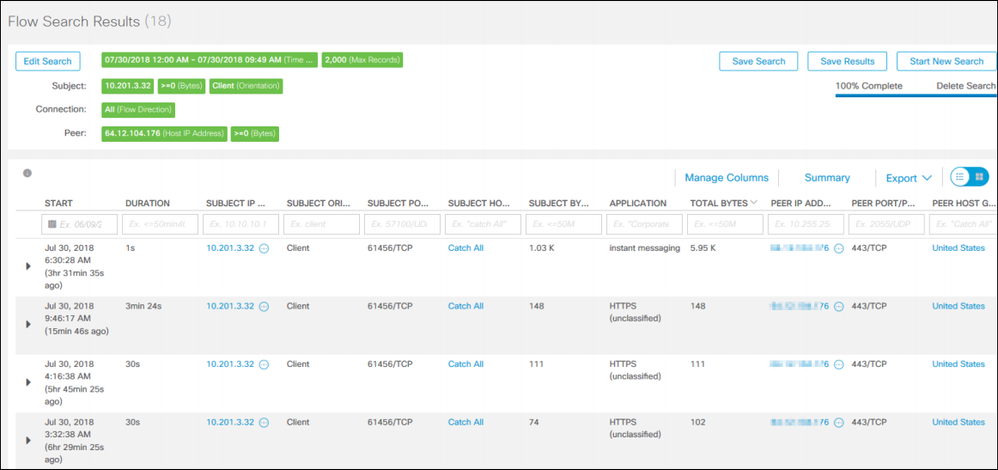

条件が自動的に入力されたフロー検索が表示されます。ポート443/TCPで、外部ホストのホストグループへの一方向トラフィックの複数のインスタンスが確認できます。これは、漏洩したホストがC&Cサーバと通信していることを示している可能性があります。

誤検出を減らすための例外の作成

状況によっては、外部ホストのホストグループ内の悪意のないホストへのトラフィックに対して、ビーコンホストセキュリティイベントが発生することがあります。これはフォールスポジティブとして知られています。このような外部ホストとは、クラウドサービス、ゲームアプリケーション(Xbox Liveなど)、ソフトウェアアップデート、サードパーティ製の特定のアプリケーションなどに分類される有名なサービスのことです。プロバイダの下にグループを作成して、対応するネットワークを追加します。ビーコンホストセキュリティイベントによって生成される誤検知の数を減らすには、外部ホストの下にグループを作成し、対応するネットワークを追加します。

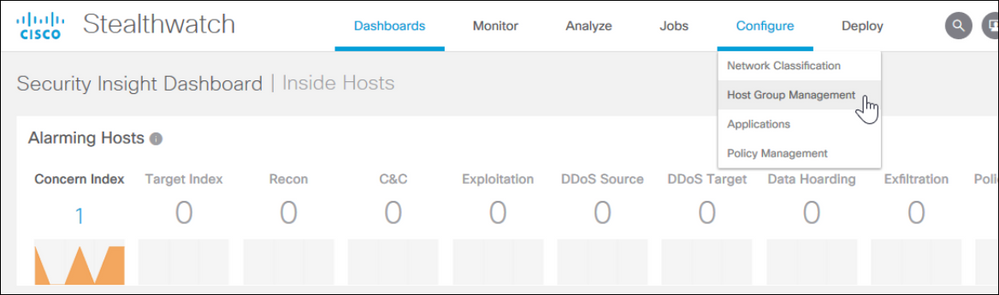

Security Insight Dashboard から、Configure をクリックして Host Group Management を選択します。

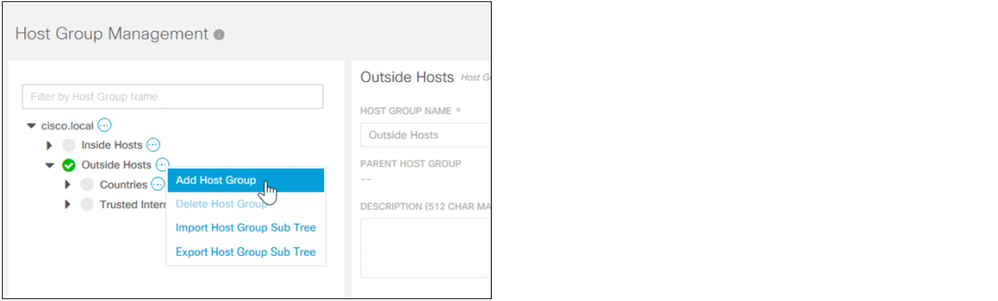

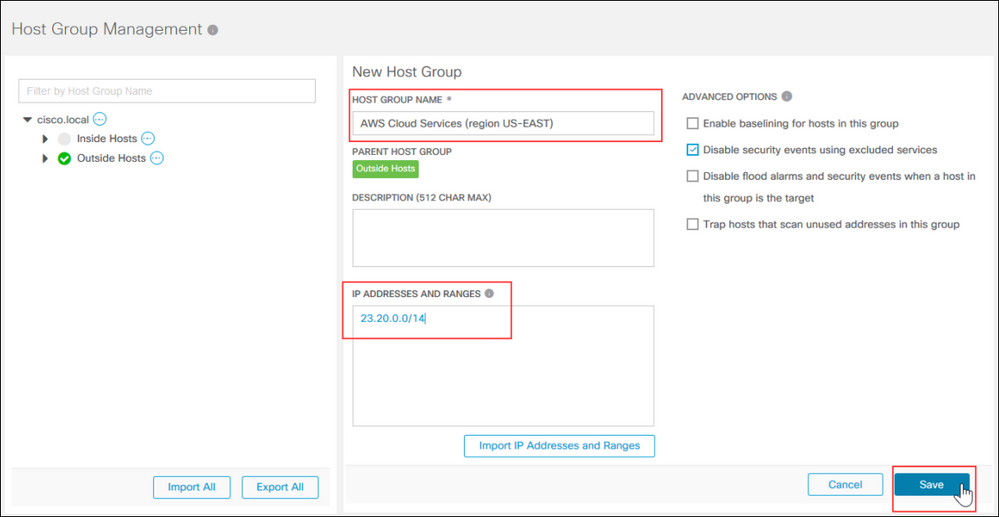

Outside Hosts のホストグループを選択し、楕円をクリックして、Add Host Group を選択します。

図は、ネットワークサブネットを使用して Amazon AWS クラウドサービスの外部ホストホストグループを構成する方法を示しています。23.20.0.0/14. 保存をクリックします。

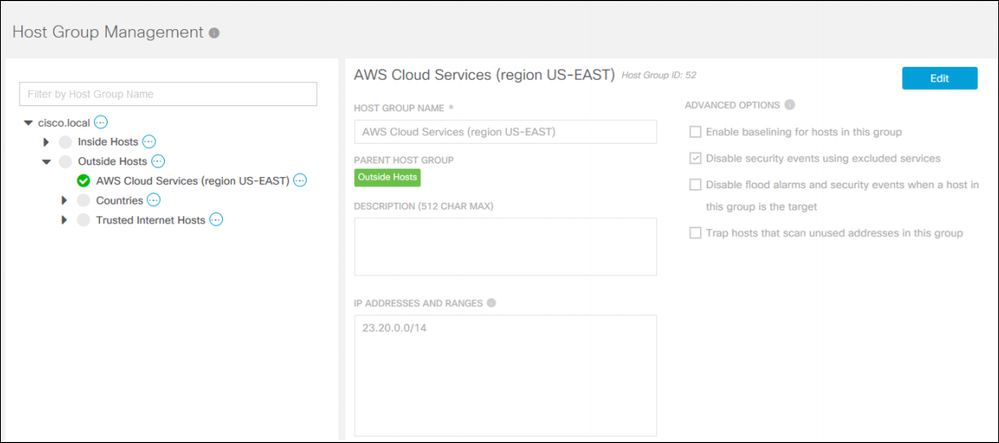

新しいホストグループがツリーに表示されるようになりました。

AWS Cloud Services のホストグループのポリシーを設定するには、以下の手順を実行します。

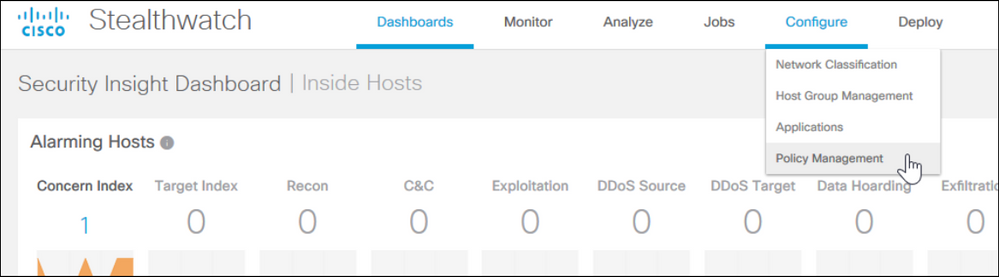

Security Insight Dashboard から、Configure をクリックして Policy Management を選択します。

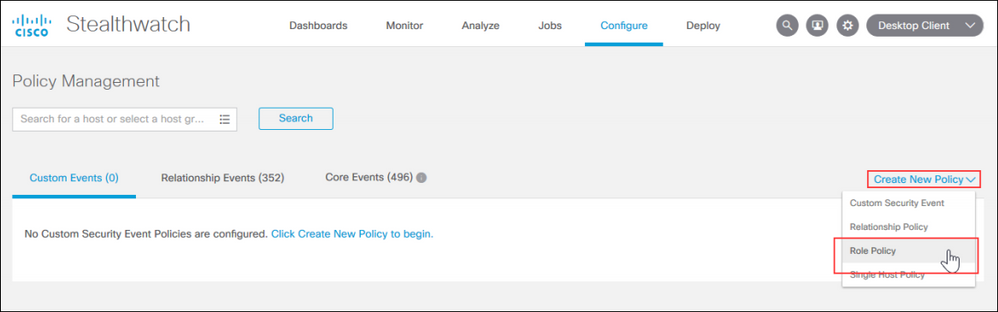

[新規ポリシーの作成] ドロップダウン メニューをクリックし、[ロール ポリシー] を選択します。

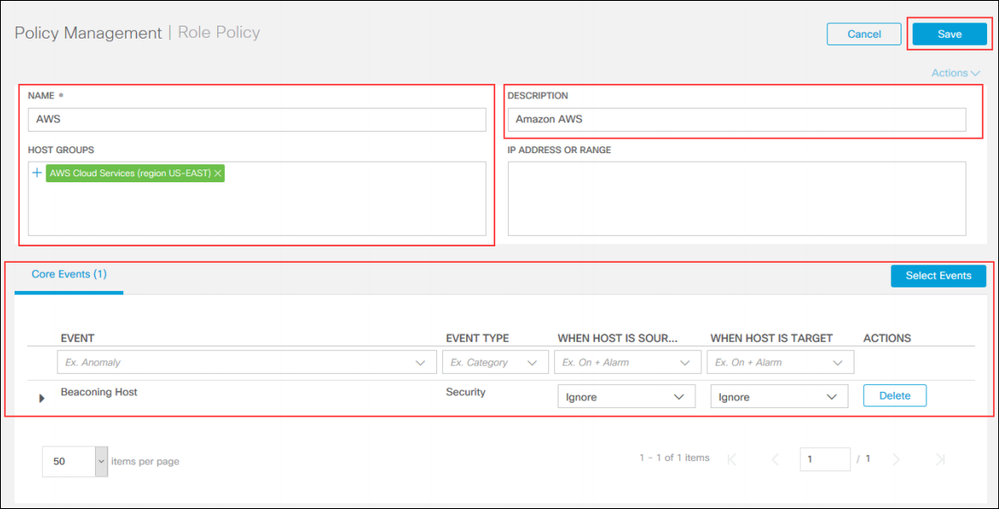

ロール ポリシーを追加します

・ 名前と説明を追加する

・ [ホストグループ] セクションで新しいホストグループを選択し、この場合は AWS Cloud Services ホストグループを選択する

・ Select Events をクリックし、ビーコンホストを追加する

・ Source と Target に Ignore を選択する ※これでセキュリティイベントが無効になります。

・ 保存をクリックする

これで、ビーコンホストのセキュリティイベントは、AWS Cloud Services Host Group に関連するトラフィックから無効化されます。

参考情報

以下のユースケースでは、このユースケースで取り上げられているトピックについて、より詳細な情報を提供しています。

・ Using Bi-Directional Policies (6.9)

・ Using the SMC Web UI for Threat Investigation

本記事は、以下の英語の記事を翻訳したものとなります。

Detecting Beaconing (7.0)