Les Concern Index avec Cisco Stealthwatch

Les Concern Index avec Cisco Stealthwatch Cisco Stealthwatch utilise des indices pour détecter des anomalies ou un trafic anormal dans un réseau. Pour ce faire, il utilise des algorithmes heuristiques...

Les Concern Index avec Cisco Stealthwatch Cisco Stealthwatch utilise des indices pour détecter des anomalies ou un trafic anormal dans un réseau. Pour ce faire, il utilise des algorithmes heuristiques...

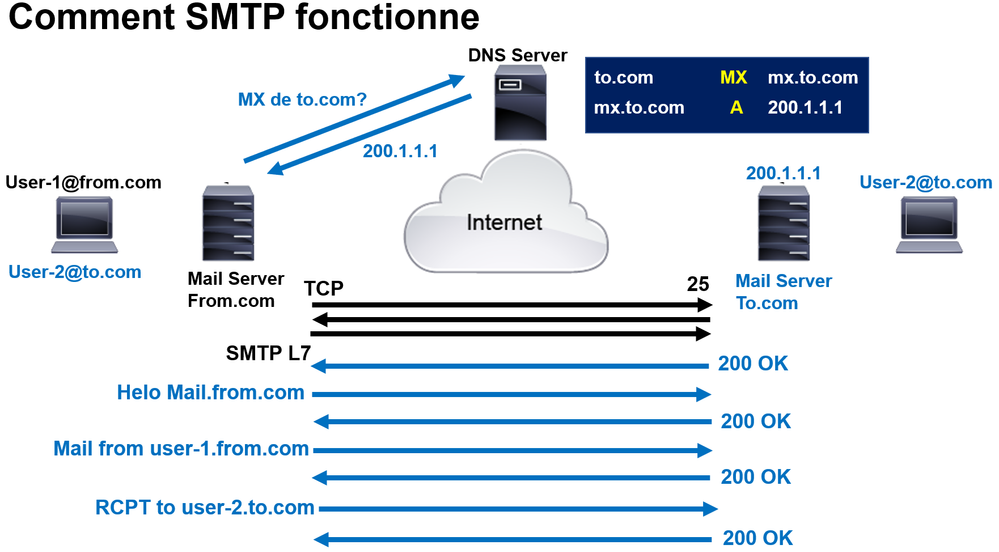

Lorsqu’un utilisateur se connecte à un site internet via le protocole chiffré HTTPS, c’est le protocole TLS qui se charge du chiffrement. D’abord le navigateur web de l’utilisateur va tenter de vérifi...

Dans Cisco Firepower Threat Defense, le SSL Decryption, c’est-à-dire déchiffrer le trafic HTTPS, permet d’appliquer la fonction AVC (Application Control Visiblity) ou bien AMP (Advanced Malware Protec...

L'éthique est la petite voix intérieure qui guide un spécialiste de la cyber sécurité pour savoir ce qu'il doit faire ou pas, que cela soit légal ou non. L'entreprise confie au spécialiste de la cyber...

Objectifs Ajouter des groupes, des utilisateurs et des mots de passeVérifier des groupes, des utilisateurs et des mots de passeConfigurer des droits d'accès symboliquesConfigurer des droits d'accès ab...

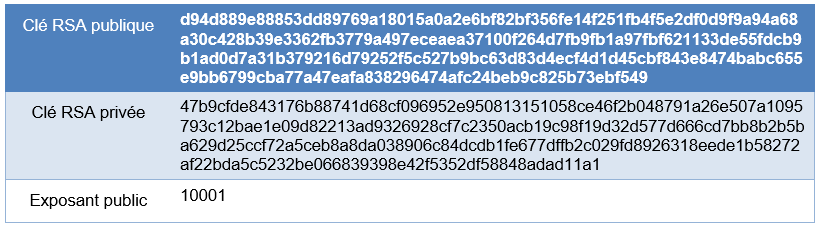

Une signature numérique est une technique mathématique utilisée pour valider l'authenticité et l'intégrité d'un message numérique. Une signature numérique est l'équivalent d'une signature manuscrite. ...

Les entreprises désireuses d'optimiser la disponibilité de leurs systèmes et données peuvent prendre des mesures extraordinaires pour limiter, voire éliminer toute perte de données. L'objectif est ici...

Le concept d'intégrité garantit que les données ne feront l'objet d'aucune modification au cours de leur cycle de vie et qu'elles resteront ainsi fiables en permanence. L'intégrité des données est une...

Grâce aux progrès technologiques, de nombreux appareils sont utilisés au quotidien pour interconnecter les utilisateurs du monde entier. Cependant, avec cette connectivité accrue, le risque de vols, d...

Les magiciens de la cybersécurité se concentrent en priorité sur les menaces, les vulnérabilités et les attaques. Une menace est la possibilité qu'un événement nuisible, tel qu'une attaque, survienne....

Pendant les années 1960, la plupart des hackers étaient des amateurs d'informatique, des programmeurs et des étudiants. À l'origine, le terme hacker décrivait des individus ayant des compétences avanc...

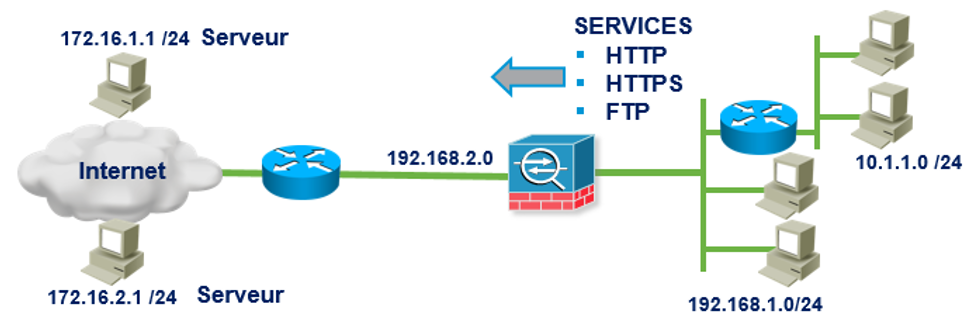

Paramétrer les listes de contrôles d’accès dans un firewall ASA avec de nombreux serveurs ou de nombreux services devient rapidement fastidieux et même cause d’erreurs, surtout si ces éléments doivent...