- Cisco Community

- Comunidad de Cisco

- Seguridad

- Discusiones Seguridad

- cual es el link de la

- Suscribirse a un feed RSS

- Marcar tema como nuevo

- Marcar tema como leído

- Flotar este Tema para el usuario actual

- Favorito

- Suscribir

- Silenciar

- Página de impresión sencilla

Pregunte al Experto- Integración de Cisco ASA con FirePOWER

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

07-10-2017 02:04 PM - editado 03-21-2019 06:24 PM

Aclare todas sus dudas sobre la integración de Cisco ASA con FirePOWER y su sincronización con el agente para usar servicios del directorio activo (LDAP). Aprenda más de la integración del módulo de FirePOWER y LDAP, conozca más de la práctica de políticas de filtrado de contenido por usuario y por IP utilizando el active Directory.

Resuelva sus dudas de cómo optimizar y mejorar la seguridad en su negocio con la solución de Cisco ASA con FirePOWER.

Haga sus preguntas del 11 al 14 de Julio del 2017.

Experto en destaque

Ernesto Esquer se desarrolla como ingeniero consultor Senior de Voseda Networks. Se encunetra enfocado en el desarrollo e implementación de proyectos de redes de datos para el sector privado. Ernesto cuenta con varias certificaciones de nivel CCNP RS y Colaboración, así como otras especialidades en Seguridad.

Ernesto Esquer se desarrolla como ingeniero consultor Senior de Voseda Networks. Se encunetra enfocado en el desarrollo e implementación de proyectos de redes de datos para el sector privado. Ernesto cuenta con varias certificaciones de nivel CCNP RS y Colaboración, así como otras especialidades en Seguridad.

Visite https://supportforums.cisco.com/es/community/5626/seguridad para más información sobre este tema.

Este evento esta abierto para todo público incluyendo socios de negocio, ingenieros en redes y telecomunicaciones, estudiantes y clientes de Cisco.

Para más información, clarificación de dudas particulares o contratación de esta solución por favor contacte a Voseda Networks: contacto@voseda.com

** ¡Las calificaciones fomentan la participación! **

Por favor asegúrese de calificar  las respuestas a sus preguntas.

las respuestas a sus preguntas.

- Etiquetas:

-

Otros temas de Seguridad

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-11-2017 05:50 AM

Hola, muy buena la iniciativa.

¿Cómo funcionan las variables set? Por ejemplo, si defino a los web servers dentro de la variable. Las firmas de IPS, que tengan referencia web, ¿aplicarán a todos los hosts o solo a los definidos?

¿Es posible ver que firma protege a un host en particular?

Gracias.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-14-2017 06:07 PM

¿Cómo funcionan las variables set? Por ejemplo, si defino a los web servers dentro de la variable. Las firmas de IPS, que tengan referencia web, ¿aplicarán a todos los hosts o solo a los definidos?

Solo a los definidos

¿Es posible ver que firma protege a un host en particular?

No es posible.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-11-2017 09:30 AM

¿Como bloqueas la busqueda de pornografia, es decir me he topado con que me bloquea las URL pero al poner porno en Google me siguen apareciendo imagenes?

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-12-2017 06:18 PM

Hola, Ulises.

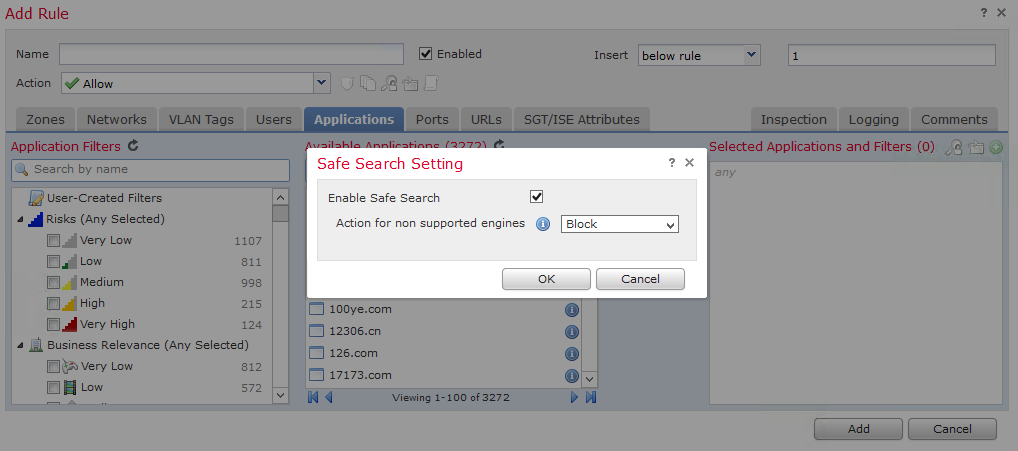

A partir de la version 6.1 esta funcion esta soportada para algunos buscadores se conoce como SafeSearch.

Básicamente puedes hacer que el Firepower habilite la funcion de Safesearch de manera forzosa a las políticas de los usuarios. De esta manera siempre tendrán habilitada la parte de SafeSearch y esos bloqueara las imágenes que te salen en el buscador.

Para google y sitios que usan HTTPS tienes que habilitar la parte del desencriptado SSL con algún certificado en el FMC, para que puedas hacer uso de esta funcion.

También puedes establecer políticas para los buscadores que no permiten Safesearch.

Te dejo unas ligas con más información:

Habilitar SafeSearch:

http://www.cisco.com/c/en/us/td/docs/security/firepower/620/asa-fp-services/asa-with-firepower-services-local-management-configuration-guide-v620/AC-Content-Restriction.html

Habilitar Desencriptado SSL:

http://www.cisco.com/c/en/us/support/docs/security/asa-5500-x-firepower-services/200577-Configure-the-SSL-decryption-on-FirePOWE.html

Este ejemplo rápido lo hice con Bing y al usuario forzosamente le activa SafeSearch. Y no lo puede desactivar.

Aquí habilitando el desencriptado SSL para HTTPS Con Google.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-12-2017 04:39 AM

¿que beneficios tendría usar Cisco ISE en la integración con Active DIrectory en vez del Firepower User Agent? o sea que otras políticas se pueden definir o si obtengo mas granularidad en la posibilidad de identificar un recurso en AD.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-13-2017 08:02 AM

En ISE tenemos diferentes funciones, El firepower no puede bajar la identidad del ISE

El ISE y FirePower se integran en una solucion llamada RTC (Rapid Threat Containment) Y a traves de PXgrid para tener el contexto de los usuarios cuando se detecte una maquina con IoC - indicators of Compromise.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-12-2017 07:30 AM

Hola.

Estuve buscando el material de grabación pero no lo encuentro.

Pueden indicarme donde lo puedo revisar?.

Saludos.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-12-2017 12:51 PM

Hola mauricio.rodriguez1

Puedes encontrar la grabación del evento en la siguiente liga: https://supportforums.cisco.com/es/video/13333176

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-12-2017 10:44 AM

cual es el link de la grabacion ?

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-12-2017 12:56 PM

Hola Dan Isai Cortez..

Gracias por tu inertes en el evento, puedes encontrar la grabación del evento en la siguiente liga: https://supportforums.cisco.com/es/video/13333176

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-13-2017 01:07 PM

Ernesto y todo el equipo de Voseda Netwoks

A nombre de todo el equipo de la Comunidad de Soporte de Cisco les agradecemos por su participación en este webcast, el evento ha sido excelente.

Les comparto las dudas de la audiencia que no lograron solucionarse durante la sesión en vivo ¿nos ayudan con sus respuestas por favor?

- P: ¿Lo presentado se puede integrar con ISE y qué valor agregado otorga?

- P: ¿Passive interface es cuando se hace un Switched Port Analyzer (SPAN)? ¿Dónde puedo encontrar la diferencia entre passive y routed mode interface?

- P: ¿Para aplicar el amp cuál sería la mejor práctica (para no superar el tráfico)?

- P: El FirePOWER si bloquea el Ultrasurf ¿Puede encontrarse como app o como categoría Proxy?

- P: ¿Esta solución tiene el feature para controlar ancho de banda? Como lo tenía CX

- P: ¿Lo demostrado se puede probar con YouTube https?

- P: ¿Qué tipo de certificado se requiere para des encriptar el tráfico -en https- y que permita mostrar el mensaje de bloqueo?

- P: ¿Qué ventaja tiene manejar identities con Cisco ISE en lugar de FirePOWER User Agent?

- P: ¿Es posible balancear la carga?

- P: ¿Cómo se bloquea la búsqueda de pornografía, es decir me he topado con que puedo bloquear las URL pero al poner porno en Google me siguen apareciendo imágenes?

- P:¿Existe una licencia para todas categorías expuestas?

- P: ¿Se tiene la opción de realizar políticas por tiempo?

- P: ¿Es factible aplicar traficc shaper?

- P: ¿Han detectado algún Bug al integrear un ASA 5516-X con el FMC?

- P: ¿Cómo se puede hacer el traffic shaping?

- P: ¿Existe un track de certificaciones para especializarse en Cisco FirePOWER?

- P: ¿El FirePOWER se puede integrar con el AD en español?

- P: En cuestiones de administración ¿se soporta la integración con TACACS?

- P: ¿Es posible cargar el módulo de FirePOWER en el ASA ASA5512, es básicamente compatibilidad?

- P: ¿Qué hay del bloqueo a sitios con https?

- P: En las categorías vienen los proxys pero aunque se lo apliquen no bloquea el Ultrasurf ¿por qué?

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-14-2017 06:09 PM

- P: ¿Lo presentado se puede integrar con ISE y qué valor agregado otorga?

Si se puede integrar con ISE. En ISE tenemos diferentes funciones, El firepower no puede bajar la identidad del ISE. El ISE y FirePower se integran en una solución llamada RTC (Rapid Threat Containment) Y a través de PXgrid para tener el contexto de los usuarios cuando se detecte una maquina con IoC - indicators of Compromise.

- P: ¿Passive interface es cuando se hace un Switched Port Analyzer (SPAN)? ¿Dónde puedo encontrar la diferencia entre passive y routed mode interface?

En las siguientes ligas podrás encontrar mas información de los diferentes modos que lo podemos implementar y estaré poniendo información en http://blog.voseda.com

https://www.cisco.com/c/en/us/td/docs/security/asa/asa93/configuration/firewall/asa-firewall-cli/modules-sfr.pdf

http://www.cisco.com/c/en/us/td/docs/security/asa/quick_start/sfr/firepower-qsg.html#pgfId-144515

P: El FirePOWER si bloquea el Ultrasurf ¿Puede encontrarse como app o como categoría Proxy?

Lo encontramos en en la parte de aplicaciones en la categoría de túneles. también lo puedes hallar usando la opción de búsqueda.

Si lo bloquea es recomendable siempre estar al día en las actualizaciones.

- P: ¿Esta solución tiene el feature para controlar ancho de banda? Como lo tenía CX

No se puede controlar el ancho de banda directamente con el firepower.

Usando el asa podrías crear algunas políticas de QOS, Traffic Shapping Y Traffic policing y esto sería por flujos de tráfico.

- P: ¿Lo demostrado se puede probar con YouTube https?

Si, todo el tráfico lo bloquea sin problemas.

La única limitante con https es que si no tienes certificados para desencriptar el tráfico no te muestra la página de bloqueo. Para que la despliegue necesitas instalarle certificados válidos al FMC.

- P: ¿Qué tipo de certificado se requiere para des encriptar el tráfico -en https- y que permita mostrar el mensaje de bloqueo?

Ocupas un certificado SSL que sea valido y emitido por alguna entidad certificadora. Hay diferentes tipos de certificados y validaciones para los mismos.

Para pruebas de laboratorio puedes usar uno firmado por el mismo FMC pero te va salir una advertencia antes del mensaje.

- P: ¿Qué ventaja tiene manejar identities con Cisco ISE en lugar de FirePOWER User Agent?

En ISE tenemos diferentes funciones, El firepower no puede bajar la identidad del ISE

El ISE y FirePower se integran en una solución llamada RTC (Rapid Threat Containment) Y a través de PXgrid para tener el contexto de los usuarios cuando se detecte una maquina con IoC - indicators of Compromise.

- P: ¿Es posible balancear la carga?

Directamente desde el Firepower Management Center no lo podemos hacer.

Podríamos aplicar en el ASA Policy Based Routing (PBR) para lograr que flujos definidos de trafico salgan por un ISP y otro por un segundo ISP.

P: ¿Cómo se bloquea la búsqueda de pornografía, es decir me he topado con que puedo bloquear las URL pero al poner porno en Google me siguen apareciendo imágenes?

Abajo en el foro podemos encontrar a detalle a esta respuesta.

- P:¿Existe una licencia para todas categorías expuestas?

La licencia mas completa es la licencia "TAMC" Control + Protection + URL Filtering + Malware

- P: ¿Se tiene la opción de realizar políticas por tiempo?

Directamente en el FMC hasta la versión 6.2 no esta soportada esta función, se espera que en nuevas versiones se añada esta funcionalidad.

Un workaround es realizar políticas en el ASA de PBRs y SLAs, para redes internas y establecer tiempos en los que estarán activas.

- P: ¿Es factible aplicar trafic shaper?

No se puede controlar el ancho de banda directamente con el FMC.

Usando el asa podrías crear algunas políticas de QOS, Traffic Shapping Y Traffic policing y esto seria por flujos.

- P: ¿Han detectado algún Bug al integrear un ASA 5516-X con el FMC?

Hasta el momento no.

- P: ¿Cómo se puede hacer el traffic shaping?

No se puede controlar el ancho de banda directamente con el FMC.

Usando el asa podrías crear algunas políticas de QOS, Traffic Shapping Y Traffic policing y esto seria por flujos.

- P: ¿Existe un track de certificaciones para especializarse en Cisco FirePOWER?

No hay certificaciones para como tal para Cisco Firepower, Solamente Cursos.

Si estas interesado en algún curso de Firepower con gusto te podemos ayudar. contacto@voseda.com

- P: ¿El FirePOWER se puede integrar con el AD en español?

Si. Sin problemas.

- P: En cuestiones de administración ¿se soporta la integración con TACACS?

ASA lo podemos integrar con TACACS.

Firepower Management Center lo puedes integrar con Radius o LDAP.

Te dejo mas información:

http://www.cisco.com/c/en/us/td/docs/security/firepower/620/configuration/guide/fpmc-config-guide-v62/firepower_system_user_management.html?bookSearch=true#ID-2263-00000006

http://www.cisco.com/c/en/us/td/docs/security/asa/asa98/configuration/general/asa-98-general-config/aaa-tacacs.html

- P: ¿Es posible cargar el módulo de FirePOWER en el ASA ASA5512, es básicamente compatibilidad?

Si hay un numero de parte ASA5512-FP-UPG que te sirve para hacer ese upgrade.

Para el 5512-X ya salió el fin de vida.

http://www.cisco.com/c/en/us/products/collateral/security/asa-5500-series-next-generation-firewalls/eos-eol-notice-c51-738644.html

- P: ¿Qué hay del bloqueo a sitios con https?

Si, todo el trafico lo bloquea sin problemas.

La única limitante con https es que si no tienes certificados para desencriptar el trafico no te muestra la pagina de bloqueo.

Para que la despliegue necesitas instalarle certificados validos al FMC.

- P: En las categorías vienen los proxys pero aunque se lo apliquen no bloquea el Ultrasurf ¿por qué?

Existe un Bug abierto para el FMC. La recomendación es actualizar la parte de Vulnerability And Fingerprint Database a la versión 281 o superior.

Te recomiendo seguir la parte del Bug o abrir un caso con Cisco TAC.

https://bst.cloudapps.cisco.com/bugsearch/bug/CSCvd39383/?referring_site=bugquickviewredir

• P: ¿Para aplicar el amp cuál sería la mejor práctica (para no superar el tráfico)?

Habilitar AMP puede impactar en el desempeño de FP por lo que hay que hacerlo lo mas especifico posible.

i.e. habilitar AMP solo a archivos ejecutables que tengan como destino el segmento de red A

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-13-2017 01:19 PM

Hola, les hago dos consultas.

¿Cómo funcionan las variables set? Por ejemplo, si defino las IP de los web servers dentro de la variable. Las firmas de IPS, que tengan referencia web, ¿aplicarán a todos los hosts o solo a los definidos?

¿Es posible ver que firmas protegen a un host en particular?

Gracias!.

- Marcar como nuevo

- Favorito

- Suscribir

- Silenciar

- Suscribirse a un feed RSS

- Resaltar

- Imprimir

- Informe de contenido inapropiado

el 07-14-2017 06:10 PM

¿Cómo funcionan las variables set? Por ejemplo, si defino a los web servers dentro de la variable. Las firmas de IPS, que tengan referencia web, ¿aplicarán a todos los hosts o solo a los definidos?

Solo a los definidos

¿Es posible ver que firma protege a un host en particular?

No es posible.

Descubra y salve sus notas favoritas. Vuelva a encontrar las respuestas de los expertos, guías paso a paso, temas recientes y mucho más.

¿Es nuevo por aquí? Empiece con estos tips. Cómo usar la comunidad Guía para nuevos miembros

Navegue y encuentre contenido personalizado de la comunidad