- Cisco Community

- Communauté Cisco

- Sécurité

- Discussions de Sécurité

- Re: Demandez-moi N'importe Quoi - Configuration, dépannage et meilleures pratiques de AnyConnect Rem...

- S'abonner au fil RSS

- Marquer le sujet comme nouveau

- Marquer le sujet comme lu

- Placer ce Sujet en tête de liste pour l'utilisateur actuel

- Marquer

- S'abonner

- Sourdine

- Page imprimable

Demandez-moi N'importe Quoi - Configuration, dépannage et meilleures pratiques de AnyConnect Remote Access VPN sur ASA et FTD.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le

06-04-2020

10:54 AM

- dernière modification le

07-04-2020

10:24 AM

par

Monica Lluis

![]()

Dinesh Moudgil est un ingénieur du support technique High Touch (HTTS) avec l'équipe de sécurité de Cisco. Il travaille sur les technologies Cisco depuis plus de 6 ans, se concentrant sur les pare-feux Cisco Next Generation, les systèmes de prévention des intrusions, la gestion des identités et le contrôle d'accès (AAA) et les VPN. Il détient les certifications CCNP, CCDP et CCIE # 58881, ainsi que les certifications de plusieurs fournisseurs tels que ACE, PCNSE et VCP.

Dinesh Moudgil est un ingénieur du support technique High Touch (HTTS) avec l'équipe de sécurité de Cisco. Il travaille sur les technologies Cisco depuis plus de 6 ans, se concentrant sur les pare-feux Cisco Next Generation, les systèmes de prévention des intrusions, la gestion des identités et le contrôle d'accès (AAA) et les VPN. Il détient les certifications CCNP, CCDP et CCIE # 58881, ainsi que les certifications de plusieurs fournisseurs tels que ACE, PCNSE et VCP. Pulkit Saxena travaille en tant qu'ingénieur de support technique High Touch (HTTS) dans le domaine de la sécurité avec Cisco avec près de 7 ans d'expérience dans l'industrie pour l'équipe. Il a une expérience pratique avec plusieurs pare-feux, différentes solutions VPN, AAA et IPS de nouvelle génération, ainsi que l'enseignement de plusieurs formations. Pulkit détient les certifications de divers fournisseurs, à savoir Cisco et Juniper (CCIE Security et JNCIA).

Pulkit Saxena travaille en tant qu'ingénieur de support technique High Touch (HTTS) dans le domaine de la sécurité avec Cisco avec près de 7 ans d'expérience dans l'industrie pour l'équipe. Il a une expérience pratique avec plusieurs pare-feux, différentes solutions VPN, AAA et IPS de nouvelle génération, ainsi que l'enseignement de plusieurs formations. Pulkit détient les certifications de divers fournisseurs, à savoir Cisco et Juniper (CCIE Security et JNCIA). Jason Grudier est le leader technique de l'équipe VPN TAC à Raleigh, Caroline du Nord. Il travaille chez Cisco au sein de l'équipe VPN depuis six ans. Avant de rejoindre l'équipe, il était ingénieur réseau chez Labcorp. Il travaille principalement sur le dépannage et la configuration d'AnyConnect sur toutes les plateformes Cisco ainsi que les authentifications DMVPN, GETVPN, Radius, LDAP et certificats.

Jason Grudier est le leader technique de l'équipe VPN TAC à Raleigh, Caroline du Nord. Il travaille chez Cisco au sein de l'équipe VPN depuis six ans. Avant de rejoindre l'équipe, il était ingénieur réseau chez Labcorp. Il travaille principalement sur le dépannage et la configuration d'AnyConnect sur toutes les plateformes Cisco ainsi que les authentifications DMVPN, GETVPN, Radius, LDAP et certificats. Gustavo Medina est Ingénieur Commercial Systèmes au sein de l'équipe de ventes des Réseaux d'Entreprise. Il a plus de 10 ans d'expérience dans la sécurité et les réseaux d'entreprise. Au cours de sa carrière, il s'est concentré sur différentes tâches, de l'escalade technique et l'adoption de partenaires à la révision des évaluations de Certification Cisco. Gustavo est titulaire d'un CCNA, CCNP CCSI et d'un CCIE en sécurité (# 51487).

Gustavo Medina est Ingénieur Commercial Systèmes au sein de l'équipe de ventes des Réseaux d'Entreprise. Il a plus de 10 ans d'expérience dans la sécurité et les réseaux d'entreprise. Au cours de sa carrière, il s'est concentré sur différentes tâches, de l'escalade technique et l'adoption de partenaires à la révision des évaluations de Certification Cisco. Gustavo est titulaire d'un CCNA, CCNP CCSI et d'un CCIE en sécurité (# 51487).Note : En posant une question sur ce forum, vous nous autorisez à être traduit dans toutes les langues disponibles dans la communauté. Nos experts pourraient ne pas être en mesure de répondre immédiatement à chaque question. N'oubliez pas que vous pouvez poursuivre également des conversations sur ce sujet dans les discussions de Sécurité.

Cet événement est gratuit et ouvert à tous les publics, y compris les partenaires commerciaux, les ingénieurs réseau et télécommunications, les étudiants et les clients de Cisco.

Posez vos questions ! Toutes les questions par rapport aux solutions de Sécurité seront répondues : AnyConnect, VPN, Adaptive Security Appliance ASA, Politique d'accès dynamique (Dynamic Access Policy), scan d'hôte (Host Scan), détection de réseau de confiance (Trusted Network Detection TND), sélection de passerelle optimale (Optimal Gateway Selection OGS), WFO, licenses et meilleures pratiques, entre autres.

Posez vos questions du 6 au 17 avril 2020.

** Les compliments encouragent la participation de tous nos membres et experts **

Complimentez leur réponses à vos questions pour les remercier !

- Étiquettes:

-

Autres sujets de Sécurité

-

Sécurité

- Adaptive Security appliance

- AMA

- anyconnect

- Anyconnect Ikev2

- anyconnect posture

- asa

- ask me anything

- cisco tac

- classic licensing

- Communauté Cisco

- coronavirus

- COVID 19

- Demandez-moi

- Demandez-moi N’importe Quoi

- Dinesh Moudgil

- Dynamic Access Policy

- défense contre les menaces de firepower

- détection de réseau de confiance

- firepower

- FirePOWER Threat Defense

- foire aux questions

- forum

- forum sur firepower

- FTD

- Gustavo Medina

- intégration AnyConnect

- Jason Grudier

- licences classique

- licences intelligentes

- license

- nam

- ogs

- Optimal Gateway Selection

- pandémie

- politique d'accès dynamique

- Pulkit Saxena

- remote access vpn

- scan d'hôte

- Scan Host

- secure remote worker

- smart licensing

- sécurité

- sélection de passerelle optimale

- tnd

- travailleur à distance sécurisé

- trusted network detection

- vpn

- vpn anyconnect

- VPN d'accès à distance

- VPN SSL

- wfo

- working from home

- émergence

- événement

- événement de firepower

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

08-04-2020 03:15 PM - modifié 08-04-2020 03:20 PM

Bonjour,

J'ai configuré le VPN distant avec des domaines sur le FTD via FMC. Lorsque j'essaie de me connecter avec AnyConnect, j'obtiens l'erreur "Erreur de connexion" (Login error).

Ci-dessous est la sortie de débogage de ldap 255 et webvpn anyconnect 127 :

ldap_client_server_add: Add server:0.0.0.0, group=4

ldap_client_server_unlock: Free server:0.0.0.0, group=4

[12] Session Start

[12] New request Session, context 0x00002b5de5d453b0, reqType = Authentication

[12] Fiber started

[12] Failed to convert ip address 0.0.0.0

[12] Fiber exit Tx=0 bytes Rx=0 bytes, status=-3

[12] Session End

Merci de votre aide !

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 03:19 PM

Bonjour Uzhegov,

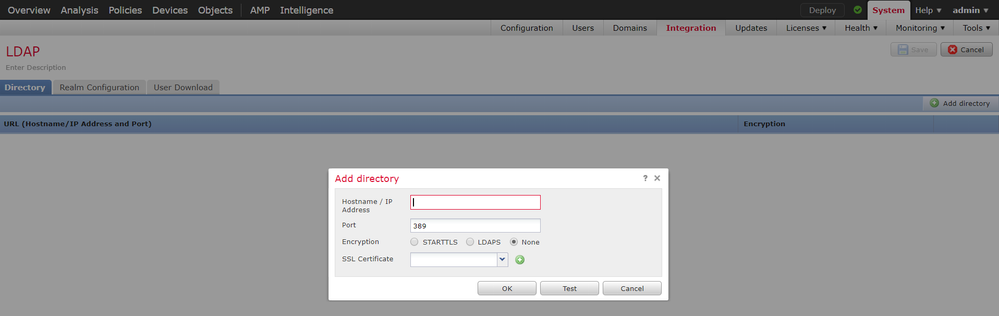

Lorsque vous avez configuré votre domaine, avez-vous utilisé un FQDN ou une adresse IP ?

Voir ci-dessous :

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 03:24 PM

Bonjour jgrudier,

Merci pour votre réponse.

J'utilise des LDAP. Si je ne me trompe pas, je ne peux configurer que le nom de domaine complet avec LDAP.

Meilleures salutations.

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 03:27 PM

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 03:29 PM

Merci, c'était mon erreur. Mais maintenant j'ai une nouvelle erreur :

[19] Session Start

[19] New request Session, context 0x00002b5de5d453b0, reqType = Authentication

[19] Fiber started

[19] Creating LDAP context with uri=ldaps://172.25.YY.XX:636

[19] Connect to LDAP server: ldaps://172.25.YY.XX:636, status = Failed

[19] Unable to read rootDSE. Can't contact LDAP server.

[19] Fiber exit Tx=0 bytes Rx=0 bytes, status=-2

[19] Session End

ldap_client_server_add: Add server:172.25.YY.XX, group=4

ldap_client_server_unlock: Free server:172.25.YY.XX, group=4

#telnet 172.25.YY.XX 636

Trying172.25.YY.XX...

Connected to172.25.YY.XX.

Escape character is '^]'.

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 03:30 PM

Oui je l'ai fait.

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 03:33 PM

C'est la sortie de la configuration de débogage et ldaps :

[27] Session Start

[27] New request Session, context 0x00002b5de5d453b0, reqType = Authentication

[27] Fiber started

[27] Creating LDAP context with uri=ldaps://172.25.XX.YY:636

[27] Connect to LDAP server: ldaps://172.25.XX.YY:636, status = Failed

[27] Unable to read rootDSE. Can't contact LDAP server.

[27] Fiber exit Tx=0 bytes Rx=0 bytes, status=-2

[27] Session End

ldap_client_server_add: Add server:172.25.XX.YY, group=4

ldap_client_server_unlock: Free server:172.25.XX.YY, group=4

telnet 172.25.XX.YY 636

Trying 172.25.XX.YY...

Connected to 172.25.XX.YY.

Escape character is '^]'.

^C

aaa-server srv protocol ldap

max-failed-attempts 4

realm-id 3

aaa-server srv-dc host srv-dc

server-port 636

ldap-base-dn DC=name,DC=local

ldap-group-base-dn DC=name,DC=local

ldap-scope subtree

ldap-naming-attribute samaccountname

ldap-login-password *****

ldap-login-dn user@name.local

ldap-over-ssl enable

server-type microsoft

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 03:38 PM

À titre de test, si vous revenez à LDAP, au lieu des LDAPs, vous y parvenez ?

Avez-vous vérifié que le certificat est un certificat valide et que le serveur LDAP l'a accepté ?

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 04:19 PM

Je n'avais jamais utilisé LDAP.

Maintenant j'ai migré d'ASA vers FTP, et sur les ldaps l'ASA fonctionne bien.

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 04:21 PM

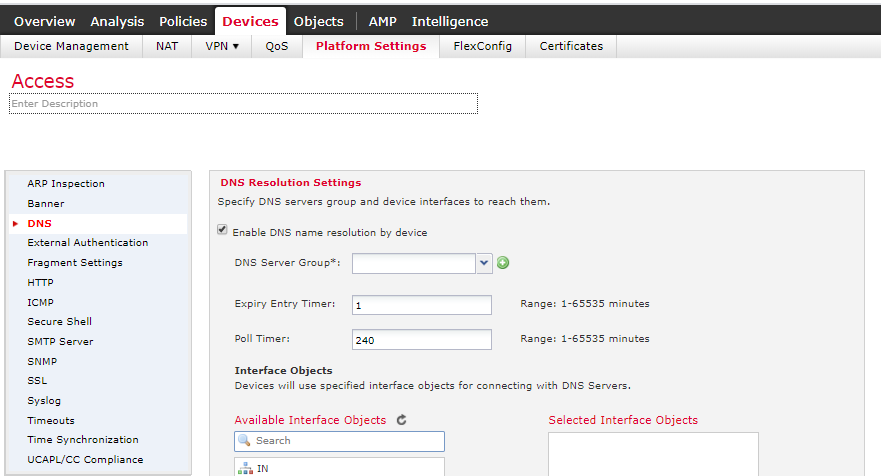

Dans System/Integration/Realms se trouve l'état i.O. et je peux voir aussi les groupes d'utilisateurs.

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 04:22 PM

Le FirePower Management Center possède un certificat d'autorité de certification racine (Root CA Certificate).

Dois-je installer un certificat sur le FTD ?

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 04:24 PM

Le périphérique FTD a-t-il les certificats de racine et de sous-autorité de certification du serveur LDAP en tant qu'autorités de certification de confiance ?

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 04:28 PM

Le dispositif FTD n'a que le certificat d'auto-signature Self Sign Certificate. Le certificat d'autorité de certification racine (Root CA Certificate) n'a que FirePower Management Center.

J'ai essayé d'ajouter l'autorité de certification racine (Root CA Certificate) dans Devices/Certificate, mais je ne vois pas le certificat.

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 04:31 PM

À ce point, je pense qu'il serait préférable d'ouvrir un dossier. On devrait commencer par regarder en détail les certificats et autres configurations spécifiques, et à ce stade, ce n'est pas à partager ici.

- Marquer comme nouveau

- Marquer

- S'abonner

- Sourdine

- S'abonner au fil RSS

- Surligner

- Imprimer

- Signaler un contenu inapproprié

le 08-04-2020 04:32 PM

Merci pour votre réponse.

Je l'ai fait hier (#SR 688828253), mais pour l'instant je n'ai pas de solution.

* Voici la traduction d'un message créé à l'origine par Uzhegov Evgenii en anglais. Il a été traduit par la Communauté Cisco pour partager toutes les solutions dans les différentes langues.

Découvrez et enregistrez vos notes préférées. Revenez pour trouver les réponses d'experts, des guides étape par étape, des sujets récents et bien plus encore.

Êtes-vous nouveau ici? Commencez par ces conseils. Comment utiliser la communauté Guide pour les nouveaux membres

Liens rapides

Parcourez les liens directs de la Communauté et profitez de contenus personnalisés en français