※ 2023 年 3 月 10 日現在の情報をもとに作成しています

1. はじめに

以下のサポート記事で紹介されているとおり、AnyConnect を使って SWG (Secure Web Gateway) を利用している場合、他のアイデンティティ (ネットワークおよびネットワークトンネル) が連携されるようになりました。

Network and Tunnel Identities for AnyConnect Users is now available

https://support.umbrella.com/hc/en-us/articles/4417837643156-Network-and-Tunnel-Identities-for-AnyConnect-Users-is-now-available

本記事では、具体的にどのような連携がなされたかについて、理解する上で必要な基礎情報も含め紹介します。

※ SWG を使うには、SIG (Security Internet Gateway) または SIG 相当のサブスクリプション契約が必要です

2. AnyConnect に含まれる Umbrella について

AnyConnect を PC にインストールする際、Umbrella Roaming Security というモジュールを追加することで、AnyConnect 上で Umbrella の機能を利用することができます。

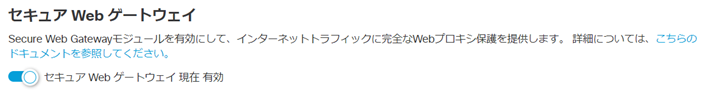

利用できる具体的な機能ですが、デフォルトで Umbrella の DNS セキュリティを利用することができ、かつ、有効な SIG サブスクリプションがあり、Umbrella Dashboard の導入 (Deployments) > ローミングコンピュータ (Roaming Computers) の設定画面で機能を有効にしていれば、SWG を使った Web セキュリティを利用することもできます。

以下の画像は先に紹介したモジュールをインストールした Windows PC のサービス画面ですが、サービス名「Cisco AnyConnect Umbrella Roaming Security Agent」が DNS セキュリティを担当し、サービス名「Cisco AnyConnect SWG Agent」が Web セキュリティを担当します。

※ この画像の例では、SIG サブスクリプション契約がないため、SWG Agent が実行されていません

以下の項では、このうちの SWG Agent (つまり Web セキュリティ側) のみについて触れます。

3. SWG Agent が使用するアイデンティティについて

AnyConnect をインストールし、SWG Agent が起動されると、最初に登録用の API 通信が行われ、通信に問題がなければ Umbrella Dashboard の導入 (Deployments) > ローミングコンピュータ (Roaming Computers) 画面に新しいアイデンティティが表示されます。そして、基本的にこのアイデンティティを使って Web ポリシーの設定を行うことになります。

さらに、Active Directory Integration を有効にしている場合、AD ユーザー (AD Users)、AD グループ (AD Groups) をアイデンティティとして利用することも可能になります。

なお、これらのアイデンティティでそれぞれ別のポリシーを設定している場合、Web ポリシーの番号順の若いポリシーが適用されます。

4. 他のアイデンティティとの連携について

今回の変更により、AnyConnect が行う Web 通信には、前述のアイデンティティの他にネットワーク (Networks) とネットワークトンネル (Network Tunnels) を使用できるようになります。

ただし、ネットワークと連携する場合、Umbrella Dashboard の導入 > ネットワーク画面に AnyConnect が現在接続しているネットワークのグローバル IP アドレスを事前に登録する必要があります。

※ ネットワークをアイデンティティとして使う場合、PAC ファイルや Proxy Chaining の設定は不要です

(参考) Manage Umbrella's PAC File

https://docs.umbrella.com/umbrella-user-guide/docs/manage-umbrellas-pac-file

> PAC files are not supported for roaming computers or other connection mechanisms.

また、ネットワークトンネルの場合、AnyConnect が SWG へ Web 通信を転送する際、Umbrella Dashboard の導入 > ネットワークトンネル画面に登録されたトンネル経由である必要があります。

なお、ネットワークおよびネットワークトンネルは、Umbrella Dashboard の導入 > 内部ネットワーク (Internal Networks) 画面に組織内部のネットワークの IP アドレス (またはその範囲) を登録することで、それらをアイデンティティとして利用できますが、AnyConnect 使用時も同様に利用できます。

5. レポートの表示

最後に、アクティビティ検索 (Activity Search) レポートの表示のされ方について紹介します。

アクティビティ検索 (Activity Search) レポートには、アイデンティティに関する列項目として「アイデンティティ」と「ポリシーまたはルールセットのアイデンティティ」があります。

まずは「アイデンティティ」列についてですが、ここには対象となった複数のアイデンティティの中から代表的な 1 つが選出され、表示されます。今回のシチュエーションにおいては、基本的に「ローミングコンピュータ (Roaming Computers)」が表示されます。

次に「ポリシーまたはルールセットのアイデンティティ」列についてですが、ここにはポリシーを決定する際に使用されたアイデンティティが 1 つ表示されます。選出されたポリシーに関連付いたアイデンティティが 2 種類以上ある場合、以下の優先順位に基づき 1 つのみが表示されます。

- AD ユーザー (AD Users)

- 内部ネットワーク (Internal Networks)

- ローミングコンピュータ (Roaming Computers)

- ネットワーク (Networks) またはネットワークトンネル (Network Tunnels)

※ AD グループ (AD Groups) はレポート上には表示されません

なお、各行の一番右にある…をクリックし、「完全な詳細を表示」を選択すると、「イベントの詳細」という小画面が開きますが、この中の「アイデンティティ」の欄には対象となる全てのアイデンティティがリストで表示されます。