本ドキュメントでは除外リストとホワイトリストの動作の違いの概要について記載させていただきます。

しかしながら、本ドキュメントで触れているのはあくまでも概要のみとなりますため、

詳細について確認されたい場合はユーザガイドやオンラインヘルプを必ずご一読ください。

なお、本記事の記述内容は、以下の環境で確認をしております。

・AMP for Endpoints Console v5.4.2018050316

バージョンアップに伴う仕様変更によって将来的に変更される場合もございますので、あらかじめご了承ください。

Exclusions[Management > Exclusions]にて設定したリストは、

主にConnectorのスキャン対象や隔離対象とするファイルパスやプロセスを制御し、

Endpointのパフォーマンス低下を軽減したり、他セキュリティ製品との競合を解消するために用いられます。

設定方法はこちらをご確認ください。

Exclusionsに指定されたパスやプロセスなどは、ファイルの書き込み(作成やコピー)に対して有効です。

しかしファイルの実行については、監査の除外対象とならず、悪意があるファイルと判定された場合は、それを検知してしまいます。

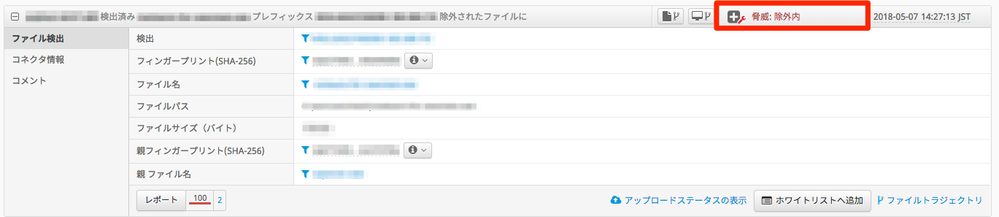

この場合の検知されるイベントとしては、脅威:除外内(Threat:In Exclusions)となります。

この一方で特定のファイルやアプリケーションに対してのファイルの書き込み(作成やコピー)監査のみではなく、

実行も監査対象から除外するためには、Whitelisting[Outbreak Control > Whitelisting]を設定してください。

ホワイトリストは、信頼できるアプリケーションにも関わらず、AMP For Endpointの判定によってMaliciousと判断されてしまい、

業務に支障が発生してしまう場合に多く用いられます。

設定方法はこちらをご確認ください。

ここで、ご注意いただきたいのが、ホワイトリストに登録することでファイル実行時も監査対象外となってしまうことから、

信頼できるアプリケーションであることは必ずご確認いただいた上で、ホワイトリスト対象としてください。

[注意]

「実際に信頼できるものかどうか」という判断は弊社TACでは行っておりませんため、こちらをご参考に詳細をご確認いただき、アプリケーション作成者/ベンダもしくはアプリケーションを提供している管理者までお問い合わせください。

なお、�信頼できるアプリケーションである(はず)にも関わらず、�AMP For EndpointにてMaliciousとして検知(誤検知)してしまう場合もございます。

そのような場合は、誤検知のお問い合わせとして対応させていただきますので、�こちらにてご案内している内容をご確認の上で必要情報を収集いただき弊社TACまでお問い合わせください。�