はじめに

本記事の記述内容は、以下の環境で確認をしております。バージョンアップに伴う仕様変更によって将来的に変更される場合もございますので、あらかじめご了承ください。

・AMP for Endpoints Console v5.4.2018061421

"Java launched a shell�"などの[Application] launched a shellというイベントは、

特定のアプリケーションが不明なアプリケーションを実行し、

さらにそれがコマンドシェル(例:Windowsの場合はcmd.exe等)を実行したことを検知しております。

対象となる特定のアプリケーション(2018/6/18時点)

- Java

- Adobe Reader

- Microsoft Word

- Microsoft Excel

- Microsoft PowerPoint

- Apple QuickTime

このイベントは、ConnectorからCloudに収集された過去のEvent/Trajectory情報を元にして不正アクセスの痕跡を発見する機能(Server Side IOC)により検出されます。

Server Side IOCの概要については、こちらをご確認ください。

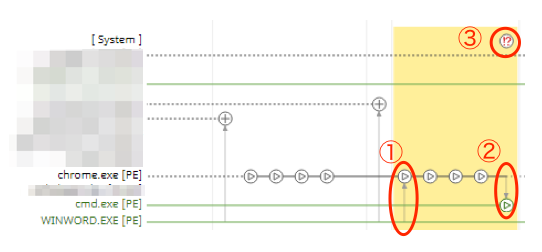

��イベントの詳細については、Device Trajectory上に示される黄色いブロックで確認ができます。

以下は例となります。

① 特定のアプリケーション(WINWORD.EXE)が不明なアプリケーション(chrome.exe)を起動

② chrome.exeがコマンドシェル(cmd.exe)を実行

③ Microsoft Word launched a shellというIOCイベントを検知�

なおこのイベントは、正規のアプリケーションのアクティビティがセキュリティ侵害の兆候として検出される場合もありますので、

必ずしもセキュリティ侵害が発生しているということを示しているわけではなく、疑いがあるというレベルで検出される場合もあります。

あくまでも、セキュリティ侵害の兆候を検出したことを示唆している�に過ぎません。

このため、�実際にセキュリティ侵害が発生しているかどうかは、�上記の例のようにDevice Trajectoryにて、

関連するアプリケーションや、それによって開かれたファイルをご確認ください。

上述の通り、このイベントはセキュリティ侵害の兆候を検出したものですが、

実際に�セキュリティ侵害があったかどうかは、まずはAMP for Endpointを運用されている管理者様にて極力ご判断いただけますようお願いいたします。

なお、�このイベントが発生したことについて弊社TACにお問い合わせいただく際には、

�Device Trajectory上どのような�イベントが発生していたかについては可能な範囲でご案内いたしますが、

体的なセキュリティリスクの見解や判断を�ご案内す�ることは難しい場合が�ありますので、

その点はあらかじめご了承ください。