- Cisco Community

- シスコ コミュニティ

- セキュリティ

- [TKB] セキュリティ ドキュメント

- ASA: PPPoE クライアントの設定と動作確認

- RSS フィードを購読する

- 新着としてマーク

- 既読としてマーク

- ブックマーク

- 購読

- 印刷用ページ

- 不適切なコンテンツを報告

- RSS フィードを購読する

- 新着としてマーク

- 既読としてマーク

- ブックマーク

- 購読

- 印刷用ページ

- 不適切なコンテンツを報告

2015-04-27

01:31 PM

- 最終編集日:

2023-12-20

05:29 PM

、編集者:

JapanTAC_CSC

![]()

- 1. はじめに

- 2. 設定

- 2.1. ネットワーク ダイアグラム

- 2.2. ASA PPPoE クライアント 設定例

- 2.3. Router PPPoE サーバ 設定例

- 3. 動作確認(showコマンド)

- 3.1. show コマンド

- 3.2. PPPoE 接続前

- 3.3. PPPoE 接続後

- 4. ロギングメッセージと デバッグメッセージ

- 4.1. ロギング設定例と 有効化デバッグ

- 4.2. PPPoE接続後 show log出力

- 5. パケットキャプチャ

- 5.1. パケットキャプチャの有効

- 5.2. PPPoE 再接続と PING確認後の、キャプチャ状況の確認

- 5.3. パケットキャプチャの無効

- 6. PPPoEの再接続方法

- 7. その他 補足情報

- 7.1. PPPoEに固定IP利用時

- 7.2. PPPoE利用インターフェイスのMTU

- 8. 参考情報

1. はじめに

本ドキュメントでは、Cisco ASAでの PPP over Ethernet (PPPoE) クライアントの設定方法と、動作確認方法について記述します。PPPoEクライアントは ASAバージョン 9.4(1)を利用、PPPoEサーバは CSR1000V バージョン 3.14.01.S を利用し、作成・確認しております。

2. 設定

2.1. ネットワーク ダイアグラム

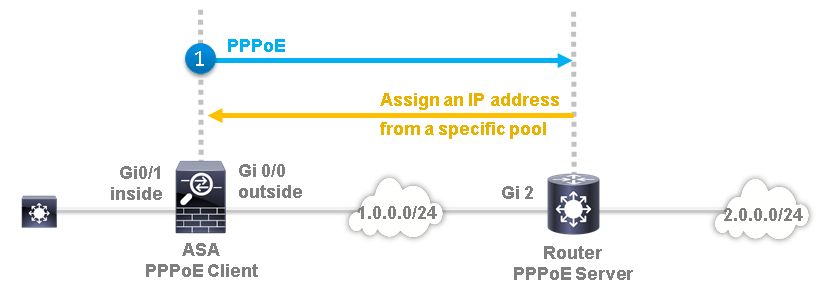

本ドキュメントでは、次の図に示すネットワーク設定を利用します。

2.2. ASA PPPoE クライアント 設定例

| ! vpdn group PPPoE request dialout pppoe vpdn group PPPoE localname test@cisco.com vpdn group PPPoE ppp authentication chap vpdn username test@cisco.com password cisco ! interface GigabitEthernet0/0 nameif outside security-level 0 pppoe client vpdn group PPPoE ip address pppoe setroute no shutdown ! mtu outside 1492 ! |

2.3. Router PPPoE サーバ 設定例

|

! interface Loopback2 ! |

3. 動作確認(showコマンド)

設定が正常に動作しているか確認する際に役立つ showコマンドと、その出力例を以下に示します。

3.1. show コマンド

| show ip address outside pppoe show route show vpdn session pppoe state show vpdn session pppoe packets show vpdn tunnel pppoe summary show vpdn pppinterface |

3.2. PPPoE 接続前

ciscoasa# show ip address outside pppoe

PPPoE session has not been established yet.

ciscoasa# show route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, + - replicated route

Gateway of last resort is not set

C 172.16.0.0 255.255.255.0 is directly connected, inside

L 172.16.0.254 255.255.255.255 is directly connected, inside

C 192.168.99.0 255.255.255.0 is directly connected, manage

L 192.168.99.102 255.255.255.255 is directly connected, manage

ciscoasa# show vpdn session pppoe state

PPPoE Session Information (Total tunnels=1 sessions=0)

SessID TunID Intf State Last Chg

0 4 outside PADI_SENT 2344 secs

ciscoasa# show vpdn session pppoe packets

PPPoE Session Information (Total tunnels=1 sessions=0)

LocID RemID TunID Pkts-In Pkts-Out Bytes-In Bytes-Out

0 4 0 0 0 0

ciscoasa# show vpdn tunnel pppoe summary

PPPoE Tunnel Information (Total tunnels=1 sessions=0)

LocID Intf Remote MAC Sessions

4 outside 00:00:00:00:00:00: 1

ciscoasa# show vpdn pppinterface

PPP virtual interface id = 1 was deleted and pending reuse

3.3. PPPoE 接続後

ciscoasa# show ip address outside pppoe PPPoE Assigned IP addr: 1.0.0.202 255.255.255.255 on Interface: outside Remote IP addr: 1.0.0.254 ciscoasa# show route Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2 i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route o - ODR, P - periodic downloaded static route, + - replicated route Gateway of last resort is 1.0.0.254 to network 0.0.0.0 S* 0.0.0.0 0.0.0.0 [1/0] via 1.0.0.254, outside <--- Default Gateway学習確認 C 172.16.0.0 255.255.255.0 is directly connected, inside L 172.16.0.254 255.255.255.255 is directly connected, inside C 192.168.99.0 255.255.255.0 is directly connected, manage L 192.168.99.102 255.255.255.255 is directly connected, manage ciscoasa# show vpdn session pppoe state PPPoE Session Information (Total tunnels=1 sessions=1) SessID TunID Intf State Last Chg 15 4 outside SESSION_UP 2385 secs <--- セッションアップ 確認 ciscoasa# show vpdn session pppoe packets PPPoE Session Information (Total tunnels=1 sessions=1) LocID RemID TunID Pkts-In Pkts-Out Bytes-In Bytes-Out 15 4 8 7 368 116 ciscoasa# show vpdn tunnel pppoe summary PPPoE Tunnel Information (Total tunnels=1 sessions=1) LocID Intf Remote MAC Sessions 4 outside 00:0c:29:17:f9:9c: 1 ciscoasa# show vpdn pppinterface PPP virtual interface id = 1 PPP authentication protocol is CHAP Server ip address is 1.0.0.254 Our ip address is 1.0.0.202 Transmitted Pkts: 7, Received Pkts: 8, Error Pkts: 0 MPPE key strength is None MPPE_Encrypt_Pkts: 0, MPPE_Encrypt_Bytes: 0 MPPE_Decrypt_Pkts: 0, MPPE_Decrypt_Bytes: 0 Rcvd_Out_Of_Seq_MPPE_Pkts: 0 ciscoasa# ping 1.0.0.254 <--- Default Gatway宛 疎通確認 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 1.0.0.254, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms ciscoasa# ping 2.0.0.1 <--- 任意の外部IPアドレス宛 疎通確認 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 2.0.0.1, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

4. ロギングメッセージと デバッグメッセージ

動作確認とトラブルシューティングを行う際、ロギングメッセージとデバッグメッセージの確認は、簡易かつ 処理状況の把握に大変有用です。

以下はデバッグトレースを利用した状態での、PPPoE接続後のロギングメッセージとデバッグメッセージの出力例です。デバッグトレース機能について 詳しくは、"7.参考情報"を参照ください。

4.1. ロギング設定例と 有効化デバッグ

|

logging enable debug pppoe error 255 |

4.2. PPPoE 接続後 show log出力

ciscoasa# show log Syslog logging: enabled Facility: 20 Timestamp logging: enabled Standby logging: disabled Debug-trace logging: enabled Console logging: level warnings, 66 messages logged Monitor logging: disabled Buffer logging: level informational, 584 messages logged --- snip --- Apr 27 2015 11:03:37: %ASA-5-711001: PPPoE: send_padi:(Snd) Dest:ffff.ffff.ffff Src:0050.5691.3464 Type:0x8863=PPPoE-Discovery Apr 27 2015 11:03:37: %ASA-5-711001: PPPoE: Ver:1 Type:1 Code:09=PADI Sess:0 Len:12 Apr 27 2015 11:03:37: %ASA-5-711001: PPPoE: Type:0101:SVCNAME-Service Name Len:0 Apr 27 2015 11:03:37: %ASA-5-711001: PPPoE: Type:0103:HOSTUNIQ-Host Unique Tag Len:4 Apr 27 2015 11:03:37: %ASA-5-711001: PPPoE: 00000003 Apr 27 2015 11:03:37: %ASA-5-711001: PPPoE: padi timer expired Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: send_padi:(Snd) Dest:ffff.ffff.ffff Src:0050.5691.3464 Type:0x8863=PPPoE-Discovery Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Ver:1 Type:1 Code:09=PADI Sess:0 Len:12 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0101:SVCNAME-Service Name Len:0 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0103:HOSTUNIQ-Host Unique Tag Len:4 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 00000003 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: padi timer expired Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: PPPoE:(Rcv) Dest:0050.5691.3464 Src:000c.2917.f99c Type:0x8863=PPPoE-Discovery Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Ver:1 Type:1 Code:07=PADO Sess:0 Len:42 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0101:SVCNAME-Service Name Len:0 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0103:HOSTUNIQ-Host Unique Tag Len:4 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 00000003 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0102:ACNAME-AC Name Len:6 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Router Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0104:ACCOOKIE-AC Cookie Len:16 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: DEDCF2C3 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: AD9AAE32 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 94DA072B Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 94D25063 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: PADO Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: send_padr:(Snd) Dest:000c.2917.f99c Src:0050.5691.3464 Type:0x8863=PPPoE-Discovery Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Ver:1 Type:1 Code:19=PADR Sess:0 Len:42 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0101:SVCNAME-Service Name Len:0 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0103:HOSTUNIQ-Host Unique Tag Len:4 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 00000003 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0102:ACNAME-AC Name Len:6 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Router Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0104:ACCOOKIE-AC Cookie Len:16 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: DEDCF2C3 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: AD9AAE32 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 94DA072B Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 94D25063 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: PPPoE:(Rcv) Dest:0050.5691.3464 Src:000c.2917.f99c Type:0x8863=PPPoE-Discovery Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Ver:1 Type:1 Code:65=PADS Sess:15 Len:42 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0101:SVCNAME-Service Name Len:0 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0103:HOSTUNIQ-Host Unique Tag Len:4 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 00000003 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0102:ACNAME-AC Name Len:6 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Router Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Type:0104:ACCOOKIE-AC Cookie Len:16 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: DEDCF2C3 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: AD9AAE32 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 94DA072B Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: 94D25063 Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: PADS Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: IN PADS from PPPoE tunnel Apr 27 2015 11:04:09: %ASA-5-711001: PPPoE: Opening PPP link and starting negotiations. Apr 27 2015 11:04:09: %ASA-5-711001: PPP lcp reqci: returning CONFACK. Apr 27 2015 11:04:09: %ASA-5-711001: PPP chap receive challenge: rcvd a type CHAP-DIGEST-MD5 pkt Apr 27 2015 11:04:09: %ASA-6-603108: Built PPPOE Tunnel, tunnel_id = 4, remote_peer_ip = 1.0.0.254, ppp_virtual_interface_id = 1, client_dynamic_ip = 1.0.0.202, username = test@cisco.com

5. パケットキャプチャ

細かな動作確認とトラブルシューティングを行う際、パケットキャプチャは、処理状況を正確に把握する為にも重要です。

以下に、ASAのパケットキャプチャ機能を有効化した状態での、PPPoE再接続とPING確認後の、キャプチャパケットの出力例を示します。ASAのパケットキャプチャ機能について 詳しくは、"7.参考情報"を参照ください。

5.1. パケットキャプチャの有効

outsideインターフェイスのパケットキャプチャを有効化します。

ciscoasa# capture OUT interface outside

5.2. PPPoE 再接続と PING確認後の、キャプチャ状況の確認

ciscoasa(config-if)# interface GigabitEthernet 0/0 ciscoasa(config-if)# ip address pppoe setroute <--- PPPoE 再接続用 ciscoasa(config-if)# ping 2.0.0.1 <--- 接続性確認 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 2.0.0.1, timeout is 2 seconds: !!!!! ciscoasa(config-if)# show capture OUT 54 packets captured 1: 12:09:43.040525 PPPoE Session ID 28 len 10 PPP LCP: Echo Request 2: 12:09:43.041028 PPPoE Session ID 28 len 10 PPP LCP: Echo Reply 3: 12:09:47.053387 PPPoE Session ID 28 len 21 PPP LCP: Termination Request 4: 12:09:47.053433 PPPoE Session ID 28 len 0: PPPoED: Active Discovery Terminate (PADT) 5: 12:09:47.053464 PPPoE Session ID 0 len 12: PPPoED: Active Discovery Initiation (PADI) 6: 12:09:47.058712 PPPoE Session ID 28 len 6 PPP LCP: Termination Ack 7: 12:09:47.060543 PPPoE Session ID 0 len 42: PPPoED: Active Discovery Offer (PADO) 8: 12:09:47.061245 PPPoE Session ID 0 len 42: PPPoED: Active Discovery Request (PADR) 9: 12:09:47.076290 PPPoE Session ID 29 len 42: PPPoED: Active Discovery Session-confirmation (PADS) 10: 12:09:47.076442 PPPoE Session ID 29 len 12 PPP LCP: Configuration Request 11: 12:09:47.077724 PPPoE Session ID 29 len 21 PPP LCP: Configuration Request 12: 12:09:47.077724 PPPoE Session ID 29 len 12 PPP LCP: Configuration Ack 13: 12:09:47.077785 PPPoE Session ID 29 len 21 PPP LCP: Configuration Ack 14: 12:09:47.077815 PPPoE Session ID 29 len 10 PPP LCP: Echo Request 15: 12:09:47.078761 PPPoE Session ID 29 len 10 PPP LCP: Echo Reply 16: 12:09:47.084605 17: 12:09:47.084681 18: 12:09:47.093455 19: 12:09:47.093470 PPPoE Session ID 29 len 12 PPP IPCP: Configuration Request 20: 12:09:47.093531 PPPoE Session ID 29 len 12 PPP IPCP: Configuration Request 21: 12:09:47.093577 PPPoE Session ID 29 len 12 PPP IPCP: Configuration Ack 22: 12:09:47.094187 PPPoE Session ID 29 len 12 PPP IPCP: Configuration Nak 23: 12:09:47.094233 PPPoE Session ID 29 len 12 PPP IPCP: Configuration Request 24: 12:09:47.094584 PPPoE Session ID 29 len 12 PPP IPCP: Configuration Ack 25: 12:09:57.100168 PPPoE Session ID 29 len 14 PPP LCP: Echo Request 26: 12:09:57.100306 PPPoE Session ID 29 len 14 PPP LCP: Echo Reply 27: 12:10:02.074993 PPPoE Session ID 29 len 10 PPP LCP: Echo Request 28: 12:10:02.075389 PPPoE Session ID 29 len 10 PPP LCP: Echo Reply 29: 12:10:07.116311 PPPoE Session ID 29 len 14 PPP LCP: Echo Request 30: 12:10:07.116861 PPPoE Session ID 29 len 14 PPP LCP: Echo Reply 31: 12:10:14.017745 1.0.0.216 > 2.0.0.1: icmp: echo request 32: 12:10:14.017775 PPPoE: 1.0.0.216 > 2.0.0.1: icmp: echo request 33: 12:10:14.018172 PPPoE: 2.0.0.1 > 1.0.0.216: icmp: echo reply 34: 12:10:14.018218 2.0.0.1 > 1.0.0.216: icmp: echo reply

5.3. パケットキャプチャの無効

パケットキャプチャ確認後は、"no capture <capname>"コマンドで、有効化したキャプチャコマンドを無効化します。

ciscoasa(config-if)# show capture capture OUT type raw-data interface outside [Capturing - 5477 bytes] ciscoasa(config-if)# ciscoasa(config-if)# no capture OUT <--- 指定キャプチャ 無効化 ciscoasa(config-if)# ciscoasa(config-if)# show capture <--- 有効なキャプチャが無い事を確認 ciscoasa(config-if)#

6. PPPoEの再接続方法

ASAの再起動、もしくは"ip address pppoe setroute"コマンドを、WANポートで再入力する事で 再接続が可能です。何らかの問題で、PPPoEが正常に動作しない状態での復旧にも利用できます。

ciscoasa(config-if)# interface GigabitEthernet 0/0 ciscoasa(config-if)# ip address pppoe setroute <--- PPPoE 再接続用 Apr 27 2015 11:51:57: %ASA-6-603108: Built PPPOE Tunnel, tunnel_id = 4, remote_peer_ip = 1.0.0.254, ppp_virtual_interface_id = 1, client_dynamic_ip = 1.0.0.212, username = test@cisco.com ciscoasa(config-if)# show vpdn session pppoe state PPPoE Session Information (Total tunnels=1 sessions=1) SessID TunID Intf State Last Chg 25 4 outside SESSION_UP 5274 secs <--- セッションアップ確認 ciscoasa(config-if)# show vpdn pppinterface PPP virtual interface id = 1 PPP authentication protocol is CHAP Server ip address is 1.0.0.254 Our ip address is 1.0.0.212 <--- 割当てIPアドレス確認 Transmitted Pkts: 14, Received Pkts: 15, Error Pkts: 0 MPPE key strength is None MPPE_Encrypt_Pkts: 0, MPPE_Encrypt_Bytes: 0 MPPE_Decrypt_Pkts: 0, MPPE_Decrypt_Bytes: 0 Rcvd_Out_Of_Seq_MPPE_Pkts: 0

7. その他 補足情報

7.1. PPPoEに固定IP利用時

PPPoE接続において、IPアドレス自動割当でない場合、以下のように固定IPアドレスを指定し接続が可能です。 最後のsetrouteオプションで、デフォルトルートとして指定します。

interface GigabitEthernet0/0

ip address 201.n.n.n 255.255.255.0 pppoe setroute

7.2. PPPoE利用インターフェイスのMTU

日本国内でPPPoEを利用する場合、MTU 1454(例:Bフレッツなど) もしくは MTU 1438(例:フレッツ・光プレミアムなど)を利用するケースが多いです。 利用の環境に合わせ、適宜outside側のMTUサイズをチューニングしてください。

以下はoutsideインターフェイスのMTUを1454にする設定例です。

mtu outside 1454

8. 参考情報

PIX/ASA:PPPoE クライアント設定の例

http://www.cisco.com/cisco/web/support/JP/110/1100/1100347_asa_pppoe_00-j.html

PIX/ASA: PPPoE Client Configuration Example (英語原本)

http://www.cisco.com/c/en/us/support/docs/security/asa-5500-x-series-next-generation-firewalls/110322-asa-pppoe-00.html

ASA: logging debug-traceを活用したトラブルシューティング

https://supportforums.cisco.com/ja/document/12271691

ASA: パケットキャプチャ機能の活用(CLI)

https://supportforums.cisco.com/ja/document/12437966

ファイアウォール トラブルシューティング

https://community.cisco.com/t5/-/-/ta-p/3161736

Firepower System and FTDトラブルシューティング

https://community.cisco.com/t5/-/-/ta-p/3161733

- 既読としてマーク

- 新着としてマーク

- ブックマーク

- ハイライト

- 印刷

- 不適切なコンテンツを報告

こんにちは

接続サーバから配信された、DNSなどの情報も確認したいのですが、ご教示いただけますか?

よろしくお願いします。

- 既読としてマーク

- 新着としてマーク

- ブックマーク

- ハイライト

- 印刷

- 不適切なコンテンツを報告

m takeさん、こんにちわ。

ASAのPPPoEは簡易機能/実装となるため、基本IPを受け取るため(+ルート設定用)とお考えください。

DNS情報を受取り、内部端末に配信したい場合は、DHCP機能を利用する必要があります。恐らく、以下のスレッドのディスカッションが参考になると思うので、参考になれば幸いです。

https://supportforums.cisco.com/ja/discussion/13057841

- 既読としてマーク

- 新着としてマーク

- ブックマーク

- ハイライト

- 印刷

- 不適切なコンテンツを報告

PPPoEのセッションは物理ポート1つに付1セッション張る事が可能でしょうか?

※マルチセッションに対応してない事は確認してます。

※設定自体は入る事を確認しています。

- 既読としてマーク

- 新着としてマーク

- ブックマーク

- ハイライト

- 印刷

- 不適切なコンテンツを報告

MTさん こんにちわ。 複数Interfaceの PPPoE有効化と利用は可能です。 なお、PPPoE利用はFailover構成ではサポートされてないなど制限やクセがあること、及び ASAのPPPoEは簡易機能のため、ASAでのPPPoE利用はシンプルな構成での利用が推奨です。 ASAで複雑なPPPoE構成での利用は避け、そのような場合は専用のルータでPPPoE接続をお奨めしております。

なお、お手元にCiscoルータがあれば、当ドキュメントの「2.3. Router PPPoE サーバ 設定例」を参考にPPPoEサーバとして設定/動作させ、ASA(PPPoEクライアント)との接続検証も可能かと思います。 必要に応じて、是非 検証して頂ければと思います。

検索バーにキーワード、フレーズ、または質問を入力し、お探しのものを見つけましょう

シスコ コミュニティをいち早く使いこなしていただけるよう役立つリンクをまとめました。みなさんのジャーニーがより良いものとなるようお手伝いします

下記より関連するコンテンツにアクセスできます