はじめに

本稿では、SCPを利用してログファイルなどをCESからダウンロードする方法をご紹介します。

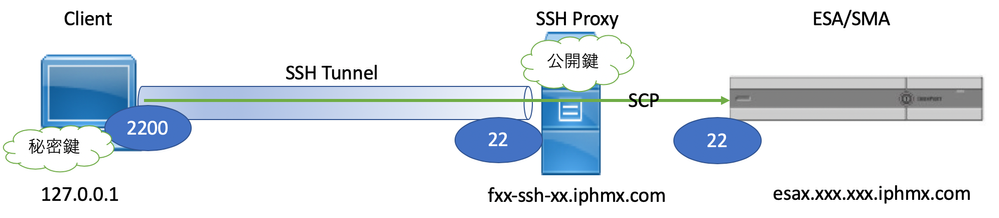

ローカルポート転送を行ない、クライアントのローカルポートに接続することで、SSH Proxyを経由したESA/SMAへのアクセスが可能となります。

CESアクセスに必要な情報

CESへのアクセスに必要な以下の情報をあらかじめご用意ください。不明な情報がある場合はCISCOへご確認ください。

SSH Proxyの

- FQDN

- username

接続先ESA/SMAの

- FQDN

- Username/Password

なお、接続先ESA/SMAのFQDNは、esa1.xxx.ap.iphmx.comのような形となっています。dhから始まるGUIアクセス専用のURLとは別のものです。

鍵の生成

SSH Proxyへのアクセスには公開鍵認証が使われています。ssh-keygenコマンドで鍵を生成します。

ssh-keygen -t <暗号化形式> -b <ビット数> -f <ファイル名>

コマンド例:

ssh-keygen -t rsa -b 2048 -f ~/.ssh/ceskey

Generating public/private rsa key pair.

Enter passphrase (empty for no passphrase): パスフレーズを設定

Enter same passphrase again: パスフレーズを再入力

秘密鍵と公開鍵が生成されたことを確認します。

ls ~/.ssh

ceskey ceskey.pub

公開鍵の登録

生成された公開鍵をSSH Proxyに登録するため、公開鍵と以下の情報をCISCOに提出します。

SSH利用ユーザーの情報:

- Email Address

- First Name

- Last Name

公開鍵の登録には数日必要です。CISCOから登録が完了した旨の連絡があります。その後CESへのアクセスが可能となります。

ローカルポート転送の実行

クライアントで転送ポートを開きます。

ssh -i <秘密鍵> -l <SSH Proxyのユーザ名> -N -f <SSH ProxyのFQDN> -L <ローカルポート転送に利用するポート番号>:<ESA/SMAのFQDN>:<ESA/SMAのポート番号>

コマンド例:

ssh -i ~/.ssh/ceskey -l dh-xxx -N -f fxx-ssh.xxx.iphmx.com -L 2200:sma1.xxx.xxx.iphmx.com:22

THIS SYSTEM IS RESTRICTED TO AUTHORIZED USERS FOR AUTHORIZED

USE ONLY. UNAUTHORIZED ACCESS IS STRICTLY PROHIBITED AND MAY

BE PUNISHABLE UNDER THE COMPUTER FRAUD AND ABUSE ACT OF 1986

OR OTHER APPLICABLE LAWS. IF NOT AUTHORIZED TO ACCESS THIS

SYSTEM, DISCONNECT NOW. BY CONTINUING, YOU CONSENT TO YOUR

KEYSTROKES AND DATA CONTENT BEING MONITORED. ALL PERSONS ARE

HEREBY NOTIFIED THAT THE USE OF THIS SYSTEM CONSTITUTES

CONSENT TO MONITORING AND AUDITING.

Enter passphrase for key 'ceskey': 秘密鍵のパスフレーズを入力

ローカルポート転送に利用するポート番号は、一般的に1024-65535の間で任意のものを指定します。この例では2200を指定しています。

ファイルの表示

ローカルポート転送を実行した後、SSHコマンドを利用して、ESA/SMAのディレクトリ/ファイルを確認することができます。

ssh <ESA/SMAのユーザ名>@127.0.0.1 -p <ポート転送のポート番号> ls

コマンド例 1:

ssh user@127.0.0.1 -p 2200 ls

(user@127.0.0.1) Password: ESA/SMAに設定されているパスワードを入力

drwxrwx--- 2 root log 512 Jan 13 16:33 amp

drwxrwx--- 2 root log 512 Oct 17 01:32 amparchive

drwxrwx--- 2 root log 512 Jan 19 02:40 antispam

-snip-

drwxrwx--- 2 root log 512 Jan 20 18:40 updater_logs

drwxrwx--- 2 root log 512 Oct 17 01:30 upgrade_logs

drwxrwx--- 2 root log 512 Oct 17 01:32 url_rep_client

この例ではディレクトリが一覧で表示されています。

コマンド例 2:

ssh user@127.0.0.1 -p 2200 ls mail_logs

(user@127.0.0.1) password: ESA/SMAに設定されているパスワードを入力

-rw-rw---- 1 root log 10476484 Feb 7 13:15 mail.@20250129T084202.s

-rw-rw---- 1 root log 10480191 Feb 17 13:28 mail.@20250207T131538.s

-rw-rw---- 1 root log 10470910 Feb 21 04:24 mail.@20250217T132850.s

-rw-rw---- 1 root log 10485672 Mar 3 06:46 mail.@20250221T043035.s

-rw-rw---- 1 root log 10478042 Mar 13 13:18 mail.@20250303T064634.s

-rw-rw---- 1 root log 10485530 Mar 23 00:06 mail.@20250313T131814.s

-rw-rw---- 1 root log 10485715 Apr 2 09:38 mail.@20250323T000643.s

-rw-rw---- 1 root log 10460986 Apr 12 13:16 mail.@20250402T093845.s

-rw-rw---- 1 root log 10484271 Apr 21 18:32 mail.@20250412T131619.s

-rw-rw---- 2 root log 7342023 Apr 27 17:22 mail.@20250421T183232.c

-rw-rw---- 2 root log 7342023 Apr 27 17:22 mail.current

この例ではmail_logsディレクトリの中のファイル一覧が表示されています。

ファイルのダウンロード

SCPコマンドでファイルをダウンロードします。

scp -O -P <ポート転送のポート番号> <ESA/SMAのユーザ名>@127.0.0.1:/<ESA/SMAのディレクトリ/ファイル名> <ローカルの保存先>

コマンド例 1:

scp -O -P 2200 user@127.0.0.1:/mail_logs/mail.current ~/Desktop/

(user@127.0.0.1) Password: ESA/SMAに設定されているパスワードを入力

mail.current 100% 7172KB 426.1KB/s 00:16

この例では、最新のメールログファイル(mail.current)をDesktopにダウンロードしています。

コマンド例 2:

scp -Or -P 2200 user@127.0.0.1:/mail_logs/ ~/Desktop/

(usr@127.0.0.1) Password: ESA/SMAに設定されているパスワードを入力

mail.@20250421T183232.c 100% 7176KB 462.8KB/s 00:15

mail.@20250313T131814.s 100% 10MB 585.0KB/s 00:17

mail.@20250323T000643.s 100% 10MB 658.2KB/s 00:15

mail.@20250402T093845.s 100% 10MB 479.5KB/s 00:21

mail.@20250412T131619.s 100% 10MB 541.7KB/s 00:18

mail.@20250129T084202.s 100% 10MB 569.1KB/s 00:17

mail.@20250207T131538.s 100% 10MB 699.0KB/s 00:14

mail.@20250217T132850.s 100% 10MB 408.6KB/s 00:18

mail.@20250221T043035.s 100% 10MB 651.9KB/s 00:15

mail.@20250303T064634.s 100% 10MB 726.0KB/s 00:14

mail.current 100% 7177KB 543.2KB/s 00:13

この例では、-r オプションを利用して全てのメールログをDesktopにダウンロードしています。

参考

logconfigコマンドで出力される Log Name が、それぞれのログのディレクトリ名となっています。

例:

CLI > logconfig

Currently configured logs:

Log Name Log Type Retrieval Interval

-------------------------------------------------------------------------------

1. aggregatord_logs Aggregatord Logs Manual Download None

2. antispam Anti-Spam Logs Manual Download None

3. backup_logs Backup Logs Manual Download None

4. cli_logs CLI Audit Logs Manual Download None

5. ctr_logs CTR Logs Manual Download None

6. euq_logs Spam Quarantine Logs Manual Download None

7. euqgui_logs Spam Quarantine GUI Logs Manual Download None

8. gui_logs HTTP Logs Manual Download None

9. haystackd_logs Haystack Logs Manual Download None

10. mail_logs Cisco Text Mail Logs Manual Download None