はじめに

本ドキュメントでは、何らかの理由で「良品FTDに仮IPアドレスを割り当てFMCに接続し、FTDのパッチ適用」が難しい環境向けの、代替手順として作成しております。当手順を利用することで、ローカル管理モード(FDM)でパッチやVDBを適用した後、バックアップファイルのリストアが可能です。対象製品は、FPR1000/2100/3100シリーズと FTDvです。

通常のFMC管理のFTD障害時の保守交換方法は、Firepower System 6.3以降: FTDのバックアップとリストア方法 (FMC管理時) を参考にしてください。

本ドキュメントでは、FMCは「Firewall Management Center Virtual バージョン 6.6.5.2」、FTDは「Firewall Threat Defense Virtual バージョン 6.6.5.2」を、SCPサーバーは「Solarwinds社 SCP Server バージョン 2.2.1.50096」を利用し確認、作成しております。

注意:保守交換時は「FMCから障害デバイスの登録削除」は行わないでください。良品FTDにバックアップファイルをリストアすると、良品FTDとFMC間の接続は自動で再開されます。

FTDのローカルセットアップ

まず「良品」の Threat Defense Software のメンテナンスリリースバージョンを、「障害機」と同じバージョンに合わせます。リリースナンバーバージョンのスキームは以下です。障害機にパッチが適用されている場合、「パッチビルド」の別途適用が必要があります。

例えば、ソフトウェアバージョン 6.6.5.2を利用している場合は、バージョン 6.6.5で初期セットアップを行います。

ケース別対応例

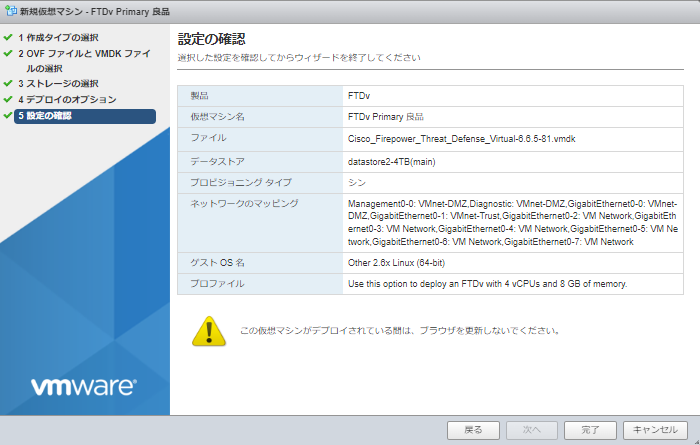

例えば以下は、ESXiに OVFファイルから6.6.5のFTDvをデプロイ時の画面例です。

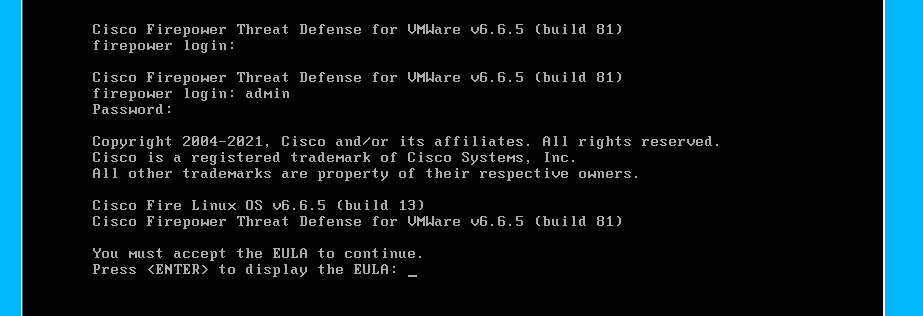

初回アクセス時、初期セットアップウィザードが起動します。

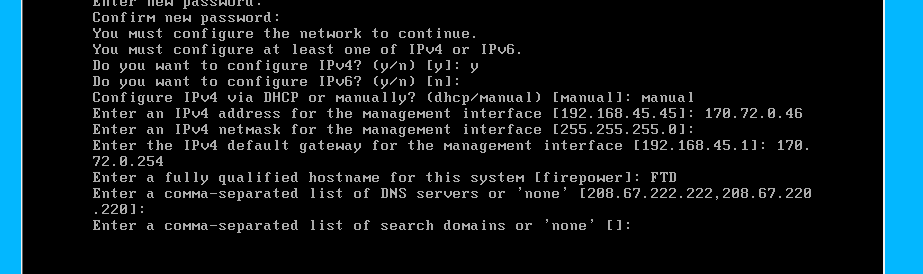

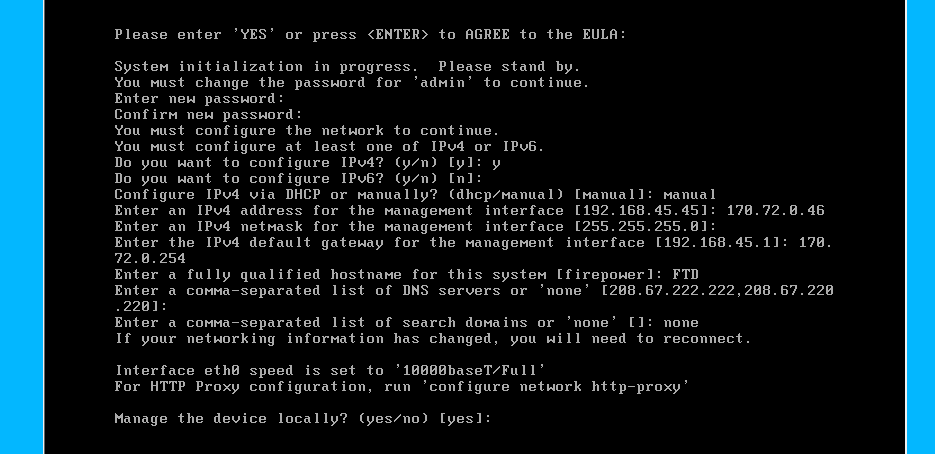

障害機とは異なる管理IPアドレスでセットアップを行います。以下の画面例では、障害機(170.72.0.45)とは異なる管理IP(170.72.0.46)を仮設定しています。

パッチ適用が必要な場合、「Manage the device locally? (ローカル管理しますか?)」に「yes」を入力します。

パッチ適用が不要な場合は「no」を入力した後、「FTDの設定リストア」項に進んでください。

ローカル管理モードでのパッチやVDB適用

任意ブラウザ経由で「https://<管理IP>」 を開き Firepower Device Manager (FDM) にアクセスし、初期アップ時に利用したユーザ名とパスワードを利用しログインします。

初期セットアップウィザードが起動するため、デフォルト設定のまま「次へ」ボタンを何度か押して、ウィザードを終了します。スマートライセンスは登録不要です。

更新をクリックします。

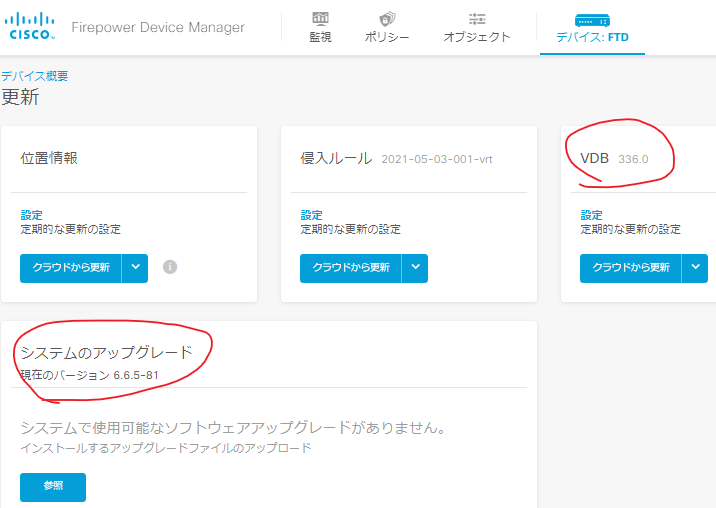

「良品」の現在のバージョンを確認した後、バックアップ取得時の「障害機」と同じパッチ(必須)やVDBバージョン(推奨)に「良品」を合わせます。

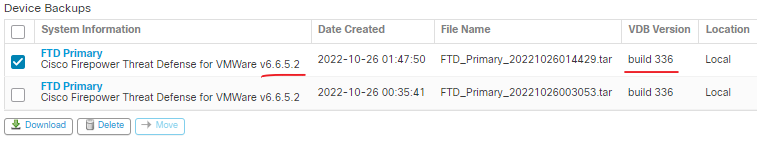

「パッチ」や「VDBバージョン」は、FMCの System > Backup Restore の Device Backups 表の「VDB Version」から確認できます。以下出力例の場合、「6.6.5.2」のため、「6.6.5」→「6.6.5.2」へのパッチ適用が必要であることがわかります。

以下は「良品」にパッチ適用時の画面例です。

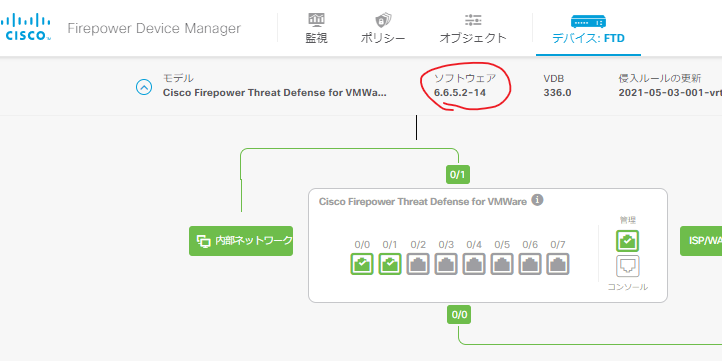

パッチ適用は、おおむね20分~30分程度で終了します。以下はパッチ適用後のFDMのホーム画面の出力例となり、6.6.5.2にアップグレードされていることを確認できます。

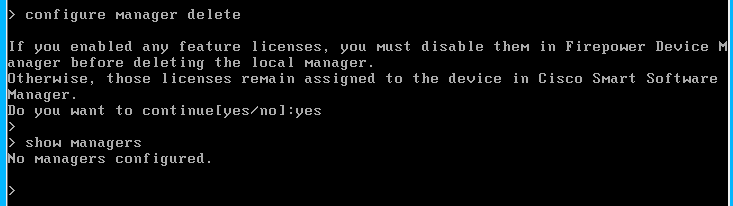

FTDのCLIにアクセスし、「configure manager delete」コマンドを実行し、FDM管理モードを停止します。「show managers」を実行し、どの Manager からも管理されていない状態であることを確認します。

FTDの設定リストア

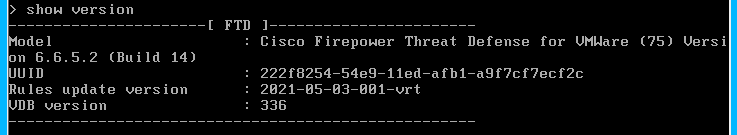

良品で「show version」コマンドを実行し、良品と完全に同じソフトウェアバージョンであることを確認します。以下の画面例の場合は、「良品」のソフトウェアバージョンは 6.6.5.2 であることが確認できます。

セットアップ用の端末でSCPサーバーを起動し、任意FTDバックアップファイルを格納します。今回のテスト環境では、SCPサーバーは、Windows 10に Solarwinds社の「SCP Server」をインストールし利用しております。

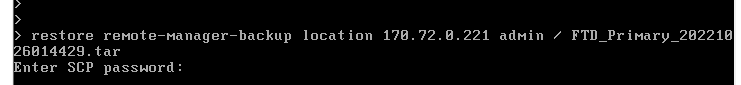

SCPサーバーからバックアップファイルを読み込みリストアするには、「restore remote-manager-backup location <scp-hostname> <username> <filepath> <backup_file_name>.tar」コマンドを実行します。今回は管理端末「170.72.0.221」から「FTD_Primary_20221026014429.tar」ファイルを利用しリストアするため、以下のコマンドを実行します。

コマンド例:

restore remote-manager-backup location 170.72.0.211 admin / FTD_Primary_20221026014429.tar

実行例:

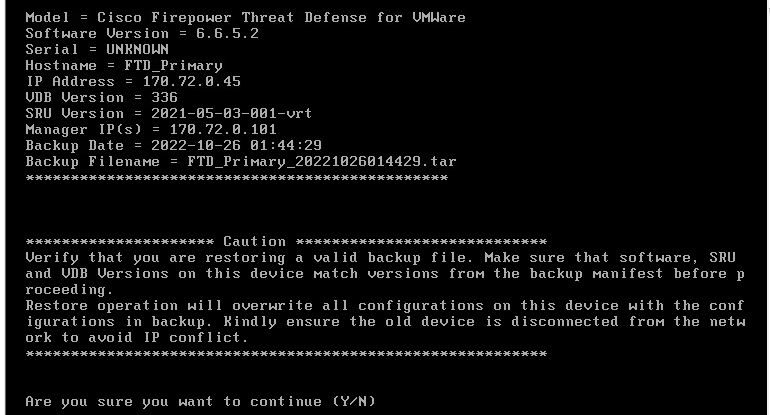

リストア予定の内容が出力されるため、Software Version(必須)や、VDB・SRU Version(合わせるのを推奨)があってることを確認し、「Y」を入力します。

リストア後は、設定やライセンス、FMCとの接続関係が復元された状態になります。本ドキュメントのバージョンの場合、10分程度でリストアと再起動が完了します。

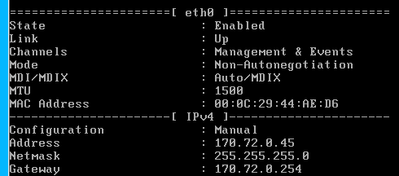

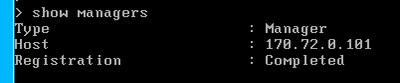

「show network」コマンドを実行し管理IPアドレスが障害機と同じであること、「show managers」コマンドを事項しFMCとの接続関係が復元されていることを確認してください。

「障害機」を「良品」に交換し、最新設定をFMCからデプロイすれば、復旧対応は完了です。

なお、FTDを冗長構成で利用している場合、「良品」はリストア直後は冗長機能が一時的に無効となっているため、「configure high-availability resume」コマンドを実行し、冗長機能を再有効化してから、最新設定をデプロイしてください。

> configure high-availability resume

Successfully resumed high-availablity.

よくある質問

FPR4100のパッチ適用にFDMは使えますか

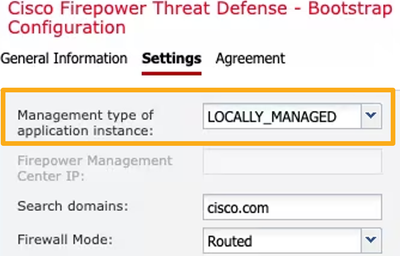

はい、FPR4100の場合は、Firewall Chassis Manager から、FMC もしくは FDM管理の変更が可能です。なお、FPR4100の場合、FXOSの管理UIである、Firewall Chassis Manager (FCM) からFTD管理モード変更が必要です。また、FTDバージョン 6.5以降の利用が必要です。

FDM管理モードにする場合は、[Local Device] > [FTDを選択] > [Settings] から、Management Typeを「LOCALLY_MANAGED」に変更してください。FMC管理に戻す場合は Management Type は「FMC」を選択してください。

参考情報

Firepower System and FTDトラブルシューティング

https://community.cisco.com/t5/-/-/ta-p/3161733

Cisco Secure Firewall (FTD) - how to ※FTD情報 まとめサイト

https://community.cisco.com/t5/-/-/ta-p/5024782