はじめに

Cisco Secure AccessにはSAMLによるユーザ認証の設定箇所が2箇所あり、それとは別にSAML認証で使用するためのユーザを事前にSecure Access DashboardにProvisionして読み込む設定が1箇所あります。

SAML/Provision設定はOrganizationごとに設定できる数に制限があるものもあり、誤って上書きして既存設定を消してしまうケースをよく耳にするため、特に導入段階の慣れていないタイミングにおいては注意が必要です。

本記事では、以下SAMLおよびProvisioningの用途毎の設定箇所と、それぞれの設定の制限について解説します。

- 全体のSAML設定

- RAVPN用のSAML設定

- Provisioning設定(IdP、Manual、Active Directory)

前提条件

- 本記事は2024年6月12日時点のSecure Access Dashboardの動作を前提にしており、予告なく変更される場合がございます。

- 本記事はSAML設定/Provisioning設定の詳細の手順の解説をするものではなく、用途毎の設定箇所と制限をご認識いただくことでSAML/Provisionを正しく設定し、誤って設定を削除するなどの事故を防ぐことを目的とします。

全体のSAML設定

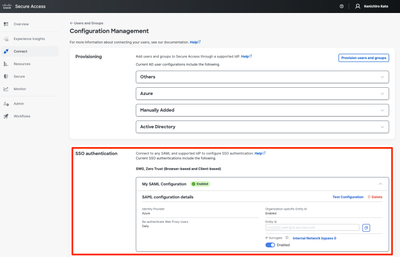

| 設定箇所 | Connect -> Users and User GroupsのConfiguration managementをクリックし、SSO authenticationから設定

|

| 用途 | RAVPN以外の用途(PAC Proxy, ZTA Client, Clientless-ZTA)のSAML認証で使用。 |

| 制限 | Organization毎に1つのSAML設定なので、新しい設定の追加のためには、既存設定の削除が必要です。

誤って削除すると、既存のSAML認証が停止しますのでご注意ください。

また、RAVPNのユーザ認証には使用しません。 |

RAVPN用のSAML設定

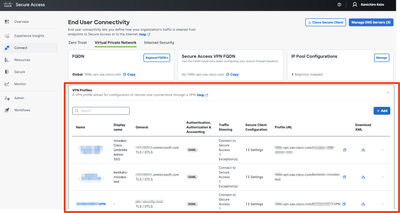

| 設定箇所 | Connect -> End User Connectivityから、Virtual Private Networkをクリック。VPN Profileを作成することで設定

|

| 用途 | RAVPNのSAMLによるユーザ認証にのみ使用 |

| 制限 | Organizationの中で複数のVPN Profileが作成可能であり、個々のVPN Profile毎に個別のSAML認証設定が可能です。全体のSAML設定とは独立したRAVPN専用のSAMLの設定となります。 |

Provisioning設定

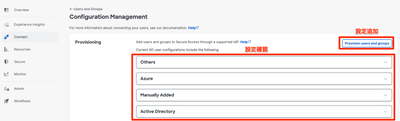

| 設定箇所 | Connect -> Users and User GroupsのConfiguration managementをクリックし、ProvisioningのProvision users and groupsをクリックし設定

|

| 用途 | Provisioning設定はOrganizationにつき、この1箇所のみであり、ProvisioningされるとConnect -> Users and User Groups上にUserとGroupが反映されます。Provisioningは以下の3つの方法があります。 - Identity Provider(IdP): SCIMを使用してIdPからユーザ情報を取得します。Provisioning tokenをSecure Accessで取得し、IdP側にtokenとProvisioning URLを入力することで、IdP側から手動でのプッシュもしくは定期的にユーザ情報がアップデートされます。Azure(Entra ID)、Okta、Otherの3種類のIdP設定が可能です。

- Manual Upload: CSVファイルでユーザ・グループをアップロードします。主に一時的にSAMLで認証するユーザの追加に使用されます。ユーザの追加削除が自動的に実施されないため、本番環境等ではIdPやActive Directoryを使用することを推奨します。

- Active Directory: ドメインに参加しているサーバにAD Connectorをインストールし、Secure AccessにADのユーザ・グループ情報を同期します。

|

| 制限事項 | それぞれのProvision方法につき、Active Directory以外は1つのみ設定可能である点にご注意ください。 具体的にはIdPではAzure(Entra ID)、Okta、Otherそれぞれにつき1つ(合計3つ)、Manual Uploadで1つ設定が可能です。Active Directoryに関しては複数のドメインのAD Connectorを使用することが可能です。 同じ方法のProvisionを実行すると、古い設定は削除が必要、もしくは上書きされます。

例えば、Manual Uploadを実行すると、前回Manual Uploadで追加されたユーザ・グループは削除されます。

また、既にAzure ADでProvisionされている場合に追加でAzure ADを追加したい場合、古いAzure AD設定を一度削除して新しい設定を追加する必要があります。 |