※ 2022 年 4 月 25 日現在の情報をもとに作成しています

1. はじめに

本記事では、SWG (Secure Web Gateway) の一機能である CDFW (Cloud-Delivered Firewall) について紹介します。

2. CDFW とは

CDFW とはクラウド上で提供する L3/L4 レベルのファイアウォールのことです。CDFW を組織に導入すると、ユーザーのインターネット向け通信は Umbrella クラウド上の CDFW を経由するようになり、Umbrella Dashboard で設定を行ったファイアウォール ポリシー (Firewall Policy) に従って、通信のブロック/許可が行われます。

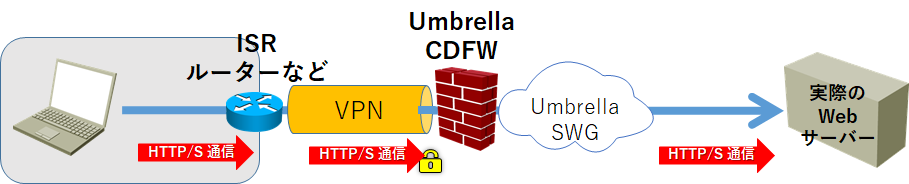

ここで「ユーザーの通信を CDFW までどのように安全に送るのか?」という疑問が生じるかもしれませんが、Umbrella では、VPN を使ったトンネル (ネットワークトンネルと呼称) を介して通信を行うことで、安全性を確保しています。

具体的には、下図のように、組織のネットワークの経路上に設置された VPN 機器 (ISR ルーターなど) と、クラウド上の CDFW 間で Site-to-Site のネットワークトンネルを張り、ユーザーの通信がネットワークトンネルを経由するようにします。

※ 将来的には AnyConnect を使ったリモートアクセス VPN も可能になる予定です

なお、CDFW に対応した VPN 機器には ISR ルーター、ASA、Meraki MX、SD-WAN (Viptela) などの Cisco 製品があり、それぞれの機器ごとの設定方法が記載された公開文書が用意されています。以下のページ内の左側のメニュー項目にある「Network Tunnel Configuration」に各対応機器のページのリンクがあります。

Network Tunnel Configuration

https://docs.umbrella.com/umbrella-user-guide/docs/tunnels

また、上記のページ内の前提条件 (Prerequisites) に記載された条件を満たしていれば、サードパーティー製の VPN 機器やクラウド環境でも、CDFW との間にネットワークトンネルを張ることができる場合があります。

3. CDFW の導入方法

CDFW を組織のネットワークに導入するには、大まかに以下の 3 つのステップを行うことになります。

- Umbrella Dashboard の導入 (Deployments) > ネットワークトンネル (Network Tunnels) で新しいネットワーク トンネルを作成する

- ネットワーク トンネルを作成した際に生成された情報 (パスフレーズなど) を使って、VPN 機器上で設定を行う

- Umbrella Dashboard のポリシー (Policies) > ファイアウォール ポリシー (Firewall Policy) でファイアウォールのルールを作成する

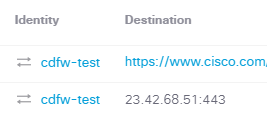

以上の設定を行い、試しにクライアント PC 上で www.cisco.com に対して Ping コマンドを実行すると、以下の画像のようにアクティビティ検索 (Activity Search) レポートにそのログが記録されます。また、この時のアイデンティティの項目には、通常だと作成したネットワーク トンネル名 (例: cdfw-test) が使われます。

4. SWG との連携について

CDFW には SWG と連携する機能が実装されており、クライアント PC から CDFW に送られてきたパケットが TCP 80 の場合は SWG 内の HTTP 検査用のサーバーに転送され、TCP 443 の場合は HTTPS 検査用のサーバーに自動的に転送されます。これにより、CDFW を導入した環境において、Web ポリシーを使った HTTP/HTTPS レベルの検査を行うことが可能です。

試しにクライアント PC 上で www.cisco.com に対して HTTPS アクセスをすると、以下の画像のようにアクティビティ検索 (Activity Search) レポートに CDFW のログ (IP アドレス) と SWG のログ (URL) が同時に記録され、CDFW と SWG の両方で検査されたことが分かります。

5. CDFW L7 について

CDFW には CDFW L7 という追加オプション があり、TCP 80 と 443 以外の通信に対してもアプリケーション レベルの検査を行うことが可能です。

※ CDFW L7 を利用するには、SIG Advantage または専用のアドオンの契約が必要となります

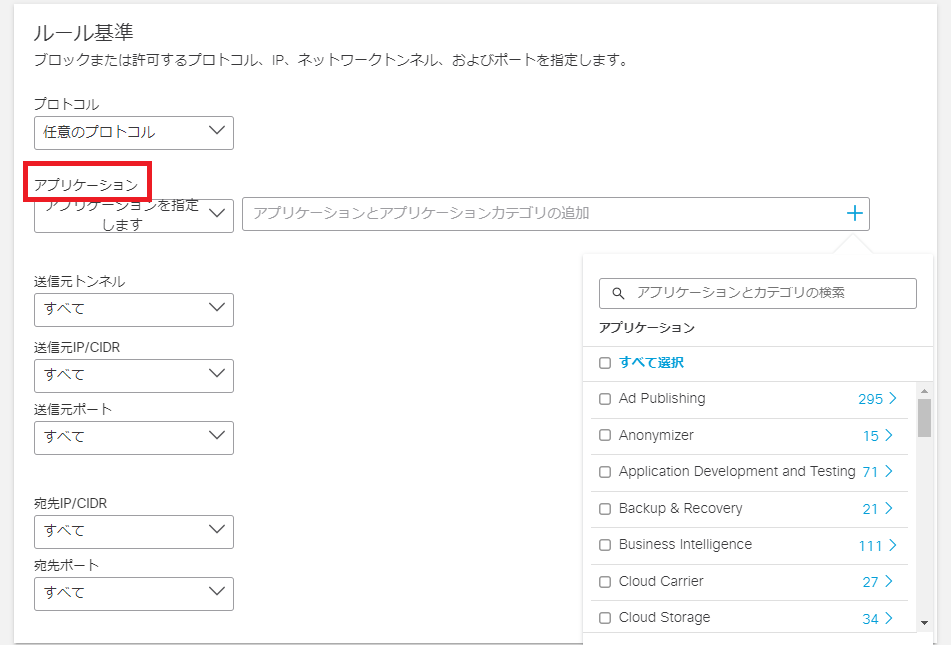

CDFW L7 が有効になっている Umbrella Dashboard では、以下の画像のようにファイアウォール ポリシー (Firewall Policy) にアプリケーション (Applications) を選択する項目が追加され、選択したアプリケーションの TCP 80 と 443 以外の通信をブロック (または許可) することができます。