※ 2021 年 6 月 8 日現在の情報をもとに作成しています

1. はじめに

Web ポリシーで選択可能なアイデンティティ「AD Users」と「AD Groups」は SWG の導入方法によって設定内容が異なります。本記事ではその違いについて簡単に説明します。

※ Web ポリシーを利用するには SIG サブスクリプションを契約する必要があります

2. SWG の導入方法

現在、SWG を導入する方法としては以下の 4 種類があり、それぞれ利用可能なアイデンティティが異なります。

どの導入方法においても AD Users とAD Groups をオプションで利用可能となっていますが、AnyConnect とそれ以外の導入方法では AD Users と AD Groups が使えるようにするまでの流れが異なります。以降の項でそれぞれについて説明します。

3. AnyConnect で使う場合

AnyConnect を使って Umbrella を利用する場合、AnyConnect のインストーラーに含まれる AnyConnect Umbrella Roaming Security Module をインストールする必要があります。

この AnyConnect Umbrella Roaming Security Module には DNS セキュリティ機能と Web セキュリティ機能が両方組み込まれており、DNS セキュリティ機能は既定で有効になります。

一方、Web セキュリティ機能については、導入時に用意する OrgInfo.json ファイルに記載されている組織情報からSIG サブスクリプション契約があるかどうかのチェックが行われ、利用可能であれば Web セキュリティ機能も自動的に有効になります。

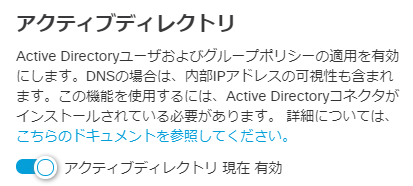

AnyConnect の Web セキュリティ機能が有効になると、Web ポリシーの Roaming Computers アイデンティティが利用可能となります。ここでさらに AD Users および AD Groups を利用可能にするには、まず Umbrella Dashboard の「導入」>「ローミングコンピュータ」の設定画面にある以下のオプションを有効にする必要があります。

また、DNS セキュリティの Identity Support 機能と同様に、ドメイン コントローラーと AD Connector を事前に Umbrella Dashboard に登録しておく必要があります。

4. それ以外で使う場合

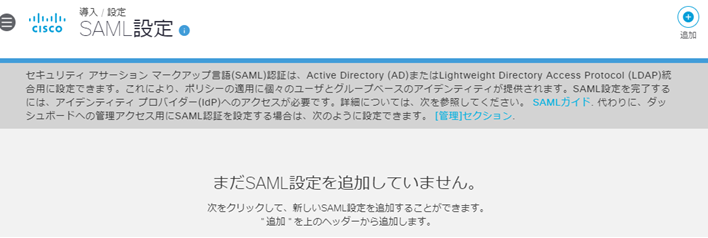

PACファイル、Proxy Chaining、Cloud-Delivered Firewall の場合は、Web ポリシーのSAML 認証を利用します。Web ポリシーの SAML 認証の設定は Umbrella Dashboard の「導入」>「SAML設定」で行います。

なお、AnyConnect の場合と同様に Umbrella Dashboard にドメイン コントローラーと AD Connector を登録しておくか、または AD 情報を手動でインポートする必要があります。詳しい設定手順などについては以下の公開文書を参照してください。

Configure SAML Integrations

https://docs.umbrella.com/umbrella-user-guide/docs/configure-saml-integrations